黑客主要攻击对象_每天下午5点使用计算机_邮件攻击主要是(18)

电脑杂谈 发布时间:2017-01-11 17:10:49 来源:网络整理83、AB

84、CD

85、BCE

86、ABCD

87、ABD

88、ABD

89、BCD

90、AC

91.ABC

92.ABCD

93.ACD

94.ABC

95.ABC

96.ABC

97.ABCD

98.ABD

99.ABCD

100.ACD

101.ABD

102.ABCD

103.ABD

104.ABD

105.ACD

三、判断题

1.( )为保障个人密码安全,密码越长一定越安全

2.( )安装杀毒软件,只要定期进行升级,系统就一定安全了

3.( )IATF强调深度防御(Defense-in-Depth),关注本地计算环境、区域边界、网络和基础设施、支撑基础设施等多领域的安全保障

4.( )我国信息安全事件分级要素包括信息系统的重要性、系统保密级别和社会影响

5.( )信息安全策略是以信息系统风险管理为基础

6.( )SSL安全协议工作在会话层。

7.( )RSA加密算法属于对称加密算法。

8.( )Kali Linux是一个基于Debian Linux的发行版。

9.( )XSS漏洞不会对用户造成危害。

10.( )目前常见的网页防篡改技术包括:时间轮询技术、核心内嵌技术+事件触发技术、文件过滤驱动技术+事件触发技术。

11.( )安全评价就是对系统中存在的不安全因素,进行定性和定量分析,通过与评价标准比较得出系统的危险程度,提出改进措施

12.( )DOS攻击的目的是阻止合法用户对正常网络资源的访问

13.( )DES加密算法的密钥为64位,实际加密时用到了其中的61位

14.( )DDOS攻击是利用通讯握手过程中的问题进行攻击的

16.( )单钥密码的特点是无论加密还是解密都使用两个密钥,因此密码体制的安全性就是密钥的安全。

17.( )非对称密码算法与对称密码算法,加密和解密使用的都是两个不同的 密钥。

18.( )信息系统建设完成后,运营、使用单位或者其主管部门应当选择具有 信息系统安全等级保护测评资质的测评机构,定期对信息系统安全等级状况开展等级测评。

19.( )信息安全风险评估的自评估和检查评估都可依托自身技术力量进行, 也可委托具有相应资质的第三方机构提供技术支持。

20.( )信息系统脆弱性识别是风险评估的一个环节,包括物理、系统、网络、 应用和管理五个方面。

21.风险处理方法包括降低风险、避免风险、转移风险、接收风险。

22.信息安全生命周期包括计划组织、开发采购、实施交付、运行维护和废弃。

23.信息安全保障以风险管理为基础,以威胁和脆弱性识别为核心问题,业务使命实现是信息安全保障的根本目的。

24.我国信息安全事件分级方法GB/Z 20986中将安全事件分级为:重大事件、较大事件和一般事件三级。

25.GB/Z 20988信息安全技术信息系统灾难恢复规范中提到的RPO和RTO分别表示恢复点目标和恢复时间要求。

26.漏洞只可能存在于操作系统中,等其他软件系统不会存在漏洞。( )

27.x-scan 能够进行端口扫描。( )

28.网络钓鱼的目标往往是细心选择的一些电子邮件地址。( )

29.防火墙规则集的内容决定了防火墙的真正功能。( )

30.Windows 系统中,系统中的用户帐号可以由任意系统用户建立。用户帐号中包含着用户的名称与密码、用户所属的组、用户的权利和用户的权限等相关数据。( )

31.浏览器缓存和上网历史记录能完整还原用户访问互联网的详细信息,并反映用户的使用习惯、隐私等。因此应当定期清理这些信息以避免他人获得并造成隐私泄密。

32.ARP欺骗攻击能使攻击者成功假冒某个合法用户和另外合法用户进行网络通信。

33.口令认证机制的安全性弱点,可以使得攻击者破解合法用户帐户信:息,进而非法获得系统和资源访问权限。

34.一个完整的信息安全保障体系,应当包括安全策略(Policy)、保护(Protection)、检测(Detection)、响应(Reaction)、恢复(Restoration)五个主要环节。

35.要保证一个公司总部与其分支机构的网络通讯安全只有通过VPN来实现。

答案:

1.X

2.X

3.√

4.X

5.√

6.X

7.X

8.√

9.X

10.√

11.√

12.√

13.X

14.X

15.√

16.X

17.X

18.√

19.√

20.X

21.√

22.√

23.×

24.×

25.√

26.×

27.√

28.√

本文来自电脑杂谈,转载请注明本文网址:

http://www.pc-fly.com/a/jisuanjixue/article-25613-18.html

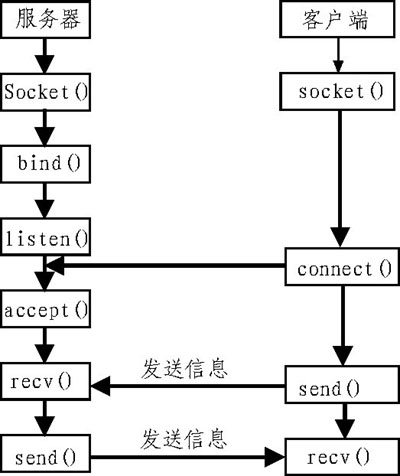

socket MINA 框架总结 整体理解

socket MINA 框架总结 整体理解 清除上网记录_手机怎样清除上网记录_清除手机上网历史记录

清除上网记录_手机怎样清除上网记录_清除手机上网历史记录 常见的网络攻击方式

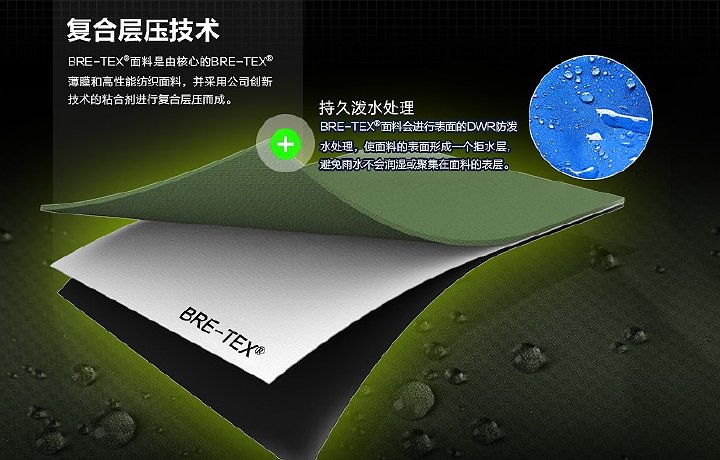

常见的网络攻击方式 dwr防泼水_dwr防泼水是定型做_防水好还是防泼水好

dwr防泼水_dwr防泼水是定型做_防水好还是防泼水好

既然官网才是真的