黑客主要攻击对象_每天下午5点使用计算机_邮件攻击主要是(15)

电脑杂谈 发布时间:2017-01-11 17:10:49 来源:网络整理A.配置文件 B.日志文件 C.用户文档 D.系统设备文件

57.组成UNIX系统结构的层次有( ) (此题为多选)

A.用户层 B.驱动层 C.硬件层 D.内核层

58.信息系统的容灾方案通常要考虑的要点有?( ) (此题为多选)

A.灾难的类型 B.恢复时间 C.恢复程度 D.实用技术 E成本

59.计算机中的信息存储单位有( ) (此题为多选)

A.bit B.byte C.K D.兆

60.Internet网的服务功能有哪几个方面?( ) (此题为多选)

A.E_mail(电子邮件)服务 B. 文件传输FTP服务

C.远程登录Telnet服务 D.信息查询服务

61. 下面哪些是嗅探扫描工具

A.Sniffer

B.Nmap

C.Nessus

D.Xscan

62.下面那些在安全维护作业计划中

A.口令检测

B.日志审核

C.安全事件处理

D.应急响应

63.以下哪个攻击工具可以扫描局域网端口信息?

A.SScan

B.Nmap

C.Nessus

D.Xscan

64. 应从哪几方面审计windows系统是否存在后门

A.服务信息

B.系统驱动

C.注册表键值

D.系统日志

65. 对于Windows的系统服务,应该采取最小化原则:关闭不用的服务、关闭危险性大的服务等。对于一台对外提供WWW服务的系统,请选择需要关闭的服务( )

A. Remote Registery

B. Terminal Services

C. IIS Admin

D. Messenger

66. 如果Cisco设备的VTY口需要远程访问,则需要配置

A.8位含数字、大小写、特殊字符密码

B.远程连接并发数目

C.ACL列表

D.超时登出

67. 默认情况下应关闭防火墙远程管理功能,如果必须从远程管理防火墙,则采取( )管理方式

A.HTTP

B.HTTPS

C.TELNET

D.SSH

68. rootkit后门程序具有哪些特点?

A.隐藏进程

B.隐藏文件

C.隐蔽端口

D.驱动隐藏

69. 下列哪些与操作系统安全配置的原则符合?

A.关闭无用服务

B.不安装多余组件

C.升级补丁

D.开放更多服务

70. 以下哪些是当前主要流行的DDOS攻击?

A. SYN/ACK Flood攻击

B. IP地址攻击

C.泛洪攻击

D. 刷Script脚本攻击

71.以下对信息安全管理方法描述正确的是:

A.风险管理是信息安全管理的基础

B.风险评估是信息安全管理的基本方法

C.控制措施是管理风险的具体手段

D.风险处理是信息安全管理的核心

72.控制措施按功能划分可分为:

A.预防性

B.检测性

C.纠正性

D.威慑性

73.以下对PDCA描述正确的是:

A.按顺序进行,周而复始不断循环

B.每通过一次PDCA循环,都需要进行总结,提出新目标,再进行第二次PDCA循环

C.PDCA能够提供一种优秀的过程方法,以实现持续改进

D.组织中某些活动适用PDCA循环,并非每个部分每个人都适用

74.信息安全等级保护包括哪几项规定活动:

A.系统备案

B.系统定级

C.安全建设/整改

D.自查和等级评测

E.监督检查

75.信息安全管理体系中,文件结构划分为四级,其中,第二级文件包括:

A.方针性文件

B.信息安全管理控制程序文件

C.信息安全管理规定性文件

D.操作指南类

E.作业指导书类

F.体系运行的各种记录

76.关于虚拟局域网的描述中,错误的是()

A.虚拟局域网概念来自于无线网络

B.建立在交换式局域网的基础上

C.IP地址不能用于定义VLAN

D.MAC地址可用于定义VLAN

本文来自电脑杂谈,转载请注明本文网址:

http://www.pc-fly.com/a/jisuanjixue/article-25613-15.html

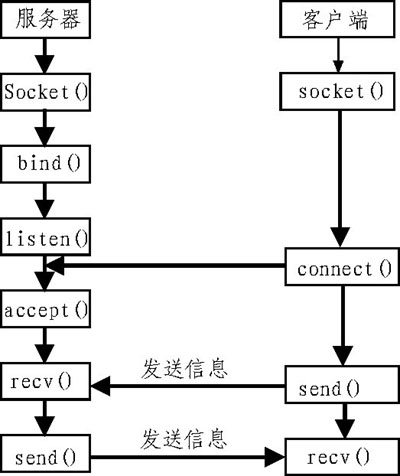

socket MINA 框架总结 整体理解

socket MINA 框架总结 整体理解 清除上网记录_手机怎样清除上网记录_清除手机上网历史记录

清除上网记录_手机怎样清除上网记录_清除手机上网历史记录 常见的网络攻击方式

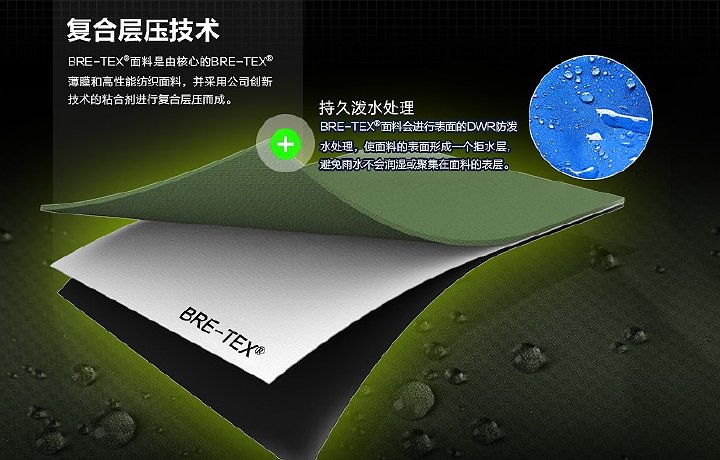

常见的网络攻击方式 dwr防泼水_dwr防泼水是定型做_防水好还是防泼水好

dwr防泼水_dwr防泼水是定型做_防水好还是防泼水好

写几亿个字儿也是毫无价值的