黑客主要攻击对象_每天下午5点使用计算机_邮件攻击主要是(13)

电脑杂谈 发布时间:2017-01-11 17:10:49 来源:网络整理B. 传播性

C. 隐蔽性

D. 潜伏性

22.典型的反病毒技术都包含哪些( )

A. 特征码查毒

B. 校验和技术

C. 行为监控

D. 启发式扫描

23.计算机取证分析中通常会用到的技术有( )

A. 对比分析与关键字查询

B. 文件特征分析技术

C. 密码破译

D. 数据恢复与残留数据分析

24.网络安全风险评估的基本原则包括( )

A. 标准性原则

B. 关键业务原则

C. 可控性原则

D. 最小影响原则

25.某程序员在写一个web应用的数据查询功能时,忘了使用自己写的安全函数对接收到的参数进行过滤,可能会产生( )漏洞。

A. 任意文件上传

B. SQL注入

C. XSS

D. 未授权访问

26.计算机安全的定义包括计算机实体及其信息的( )

A. 机密性

B. 完整性

C. 抗否认性

D. 可用性

27.蜜罐(Honeypot)是一种在互联网上运行的计算机系统,是专门为吸引并诱骗那些试图非法闯入他人计算机系统的人设计的,蜜罐的优点有( )

A. 使用简单

B. 占用资源少

C. 数据价值高

D. 数据收集面窄

28.常见的安全协议包括( )

A. IPSec

B. SSL

C. FTP

D. SSH

29.操作系统中进行文件保护的方法主要有( )

A. 文件加密

B. 文件恢复

C. 文件隐藏

D. 文件备份

30.电子商务的安全认证技术有( )

A. 身份认证技术

B. 访问控制技术

C. 数字证书技术

D. 单点登录技术

31.网络安全协议包括( )

A. IPSEC

B. SSL

C. BGP

D. PGP

32.防火墙一般分为哪几种类型( )

A. 包过滤防火墙

B. 状态检测防火墙

C. 应用代理防火墙

D. 系统边界防火墙

33.网络安全策略包括哪几类:( )

A. 物理安全策略

B. 信息加密安全策略

C. 网络安全管理策略

D. 访问控制策略

34.数字证书是由权威机构CA颁发的一组数字信息,它有什么特点( )

A. 唯一性

B. 即时性

C. 安全性

D. 方便性

35.应用程序令牌中通常包含很复杂的序列,一般可预测的会话令牌通常来自哪几个方面?( )

A. 隐含序列

B. 时间依赖

C. 生成的数字随机性不强

D. 使用CBC密码

36.缓冲区溢出的防范措施有哪几种?( )

A. 通过操作系统使得缓冲区不可行

B. 强制写正确的代码

C. 利用编译器的边界检查

D. 在程序指针失效前进行完整性检查

37.在发现一个网站中包含反射型XSS时,可以使用哪种方法进行测试?( )

A. 在WEB邮件应用程序中测试

B. 在输入框中使用JS代码进行测试

C. 确认用户输入的反射

D. 在上传文件中测试

38.防止反射型和存储型的XSS攻击的方法有哪些?( )

A. 确认输入

B. 确认输出

C. 消除危险的插入点

D. 允许有限的HTML

39.文件型病毒把自己附着或者追加在可执行文件上,根据附着类型可分为哪几类?( )

A. 覆盖型

B. 前附加型

C. 伴随型

D. 后附加型

40.下列属于应用层协议的有( )

A. ICMP协议

B. HTTP协议

C. TCP协议

D. SMTP协议

41.以下关于STP的作用及工作原理正确的是( )

A. 能够在逻辑上阻断环路

B. STP的过程是先选择制定端口,然后选择根端口,再选择根网桥

C. 能够不断的检测网络的变化

D. 可以起到链路备份的作用

42.以下属于动态路由特点的是( )

A. 允许对路由行为进行精确的控制

B. 占用了网络带宽

C. 不需要管理员手工维护

本文来自电脑杂谈,转载请注明本文网址:

http://www.pc-fly.com/a/jisuanjixue/article-25613-13.html

-

-

陈司翰

陈司翰美国敢吗

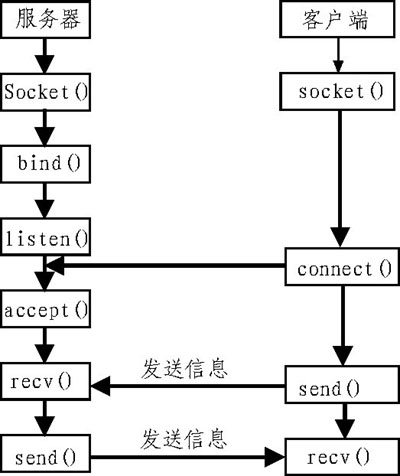

socket MINA 框架总结 整体理解

socket MINA 框架总结 整体理解 清除上网记录_手机怎样清除上网记录_清除手机上网历史记录

清除上网记录_手机怎样清除上网记录_清除手机上网历史记录 常见的网络攻击方式

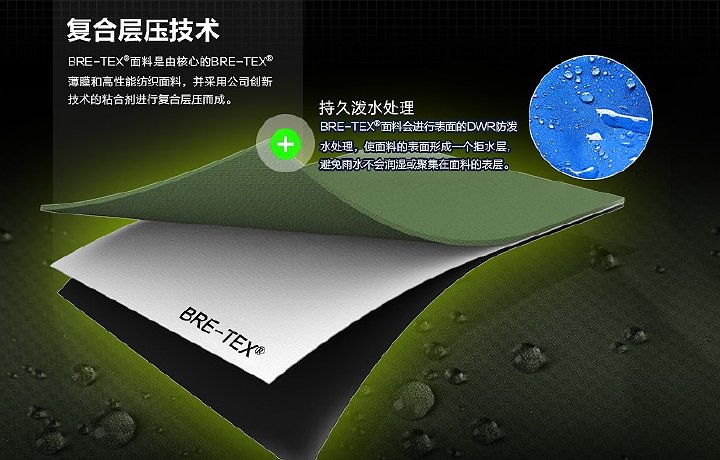

常见的网络攻击方式 dwr防泼水_dwr防泼水是定型做_防水好还是防泼水好

dwr防泼水_dwr防泼水是定型做_防水好还是防泼水好

我想我也可以不断地去追求的