黑客主要攻击对象_每天下午5点使用计算机_邮件攻击主要是(17)

电脑杂谈 发布时间:2017-01-11 17:10:49 来源:网络整理B 计算机自动产生

C 恶意编制

D 恶作剧

94.计算机包括以下几个内容( )

A 违反国家法律的行为

B 违反国家法规的行为

C 危及、危害计算机信息系统安全的事件

D 计算机硬件常见机械故障

95.从系统整体看,安全"漏洞"包括哪些方面( )

A 技术因素

B 人的因素

C 规划,策略和执行过程

D 日程操作流程

96.应对操作系统安全漏洞的基本方法是什么?( )

A 对默认安装进行必要的调整

B 给所有用户设置严格的口令

C 及时安装最新的安全补丁

D 更换到另一种操作系统

97.严格的口令策略应当包含哪些要素( )

A 满足一定的长度,比如8位以上

B 同时包含数字,字母和特殊字符

C 系统强制要求定期更改口令

C 用户可以设置空口令

98.信息安全工作人员应具备的条件: ( )

A 具有一定的计算机网络技术知识

B 经过计算机安全员培训,并考试合格

C 具有大本以上

D 无违法记录

99.在需要设置IP地址才能接入互联网的环境下,需要设置的有( )?

A IP地址

B 子网掩码

C 默认网关

D DNS 服务器

100.下列数据通信网络技术中,属于宽带接入网络技术的是( )。

A VDSL

B DHCP

C HFC

D ADSL

101.可靠性一般是指信息系统能够在规定条件下和规定的时候内完成规定功能的特性。可靠性包括( )。

A 抗毁性

B 生存性

C 机密性

D 有效性

102.以下关于我国当前网络违法情况的描述中正确的是( )。

A 网络淫秽、、诈骗依然呈高发态势

B 各类传统违法向网上扩散蔓延

C 黑客攻击破坏活动十分猖獗

D 侵犯等违法十分突出

103.以下哪些不是跨站脚本攻击?( )

A DDOS攻击

B CC攻击

C 伪造页面信息

D 破解密码

104.下面那些是黑客攻击在信息收集阶段使用的工具或命令。( )

A NMAP

B NLSOOKUP

C ICESWord

D X scan

105.下列哪项是私有IP地址? ( )

A 10.5.42.5

B 172.76.42.5

C 192.168.3.5

D 127.0.0.5

答案:

1.ABD

2.ACD

3.BCD

4.ABCD

5.ABCD

6.AB

7.ABD

8.BC

9.ABC

10.ABC

11.AD

12.ACD

13.BCD

14.AB

15.AD

16.BCD

17.ABCD

18.ACD

19.ABCD

20.ABC

21.ABCD

22.ABCD

23.ABCD

24.ABCD

25.BC

26.ABCD

27.ABC

28.ABD

29.ABD

30.AC

31.ABD

32.ABC

33.ABCD

34.ACD

35.ABC

36.ABCD

37.BC

38.ABCD

39.ABCD

40.BD

41.ACD

42.BCD

43.ABC

44.ABCD

45.ABCD

46.ACD

47.AD

48.AB

49.AC

50.BC

51.ACD

52.AD

53.AD

54.CE

55.ABC

56.ABD

57.ACD

58.ABCDE

59.ABCD

60.ABCD

61.ABCD

62.ABCD

63.AB

64.ABCD

65.ABD

66.ABCD

67.BD

68.ABCD

69.ABC

70.ACD

71.CD

72.ABCD

73.ABC

74.ABCDE

75.BC

76、ACE

77、AD

78、BCDE

79、BE

80、CE

81、ACD

82、ABE

本文来自电脑杂谈,转载请注明本文网址:

http://www.pc-fly.com/a/jisuanjixue/article-25613-17.html

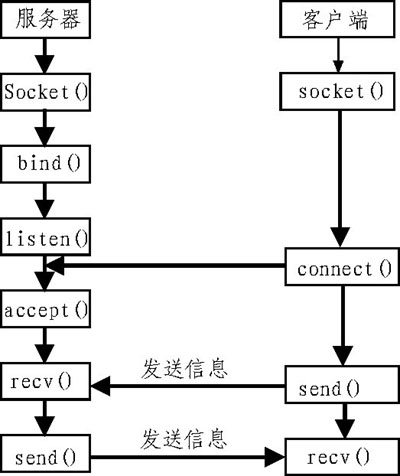

socket MINA 框架总结 整体理解

socket MINA 框架总结 整体理解 清除上网记录_手机怎样清除上网记录_清除手机上网历史记录

清除上网记录_手机怎样清除上网记录_清除手机上网历史记录 常见的网络攻击方式

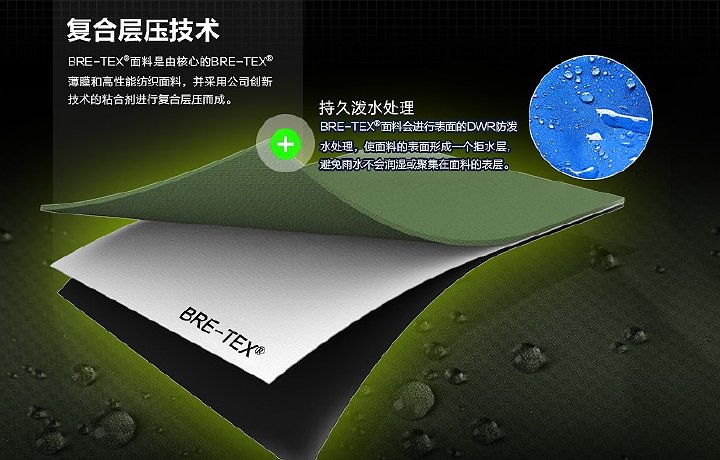

常见的网络攻击方式 dwr防泼水_dwr防泼水是定型做_防水好还是防泼水好

dwr防泼水_dwr防泼水是定型做_防水好还是防泼水好

省下的钱足够养得起军队了