黑客主要攻击对象_每天下午5点使用计算机_邮件攻击主要是(12)

电脑杂谈 发布时间:2017-01-11 17:10:49 来源:网络整理A.风险值由安全事件发生的可能性和安全事件造成的损失来计算

B.威胁出现的频率是风险值计算过程中的一个重要因素

C.风险值计算过程中无需考虑资产价值

D.威胁发生的可能性越大风险值一定越高

7.以下有利于事后溯源的包括( )

A.某业务开办阶段要求用户提供真实身份信息

B.对用户账户、操作等行为进行详细的日志记录

C.在用户签订合同时明确告知用户相关责任

D.当使用某业务用户身份信息发生变化是要求及时变更并留存变更记录

8.企业内部数据分级原则应考虑( )

A.数据备份及恢复能力

B.从个人利益、企业利益、国家利益三方面评估数据的价值或重要性

C.数据一旦泄露、丢失、破坏造成的危害程度

D.数据存储技术的脆弱性及面临的威胁

9.以下对信息安全风险说确的是( )

A.业务覆盖范围约广,用户越多,存在信息安全风险的威胁越高

B.业务中信息使用的语言类型、信息格式越多,存在信息安全风险的威胁越高

C.使用业务的用户相关性越高、关系越紧密,存在信息安全风险的威胁越高

D.缺少日志记录对业务的信息安全风险有影响,但影响不大

10.防火墙技术都有以下哪些( )

A.IP地址欺骗防护

B.NAT

C.访问控制

D.SQL注入

11.以下说确的是( )

A.计算机刑事事件可由案发地市公共信息网络安全监察部门受理

B.计算机信息系统发生安全事故和,应当在8小时内报告当地相关部门

C.对计算机安全事故的原因的认定或确定由作出

D.对发生计算机安全事故和的计算机信息系统,如存在安全隐患,应当要求限期整改

12.信息系统安全工程能力成熟度模型(SSE-CMM)工程过程区域中风险过程包含( )

A.评估威胁、评估脆弱性

B.评估影响、验证和证实安全

C.评估影响

D.评估安全风险

13.关于信息安全特征说确的是( )

A.信息安全是无边界的安全,互联网的发展使得网络边界趋于模糊,责任界定变得困难且意义变小

B.信息安全是一个系统性的问题,在考虑信息系统自身技术问题的同事,还考虑政策、管理、人员等因素

C.信息安全是动态的,随着技术发展、投入产出等因素不断发展

D.信息安全相较于传统安全,具备各种信息网络的互联互通、资源共享的特点

14.以下对日志的描述正确的是( )

A.系统启动过程中的时间或硬件和控制器的故障产生的日志属于系统日志

B.应用程序产生的转载动态链接库失败产生的日志属于应用日志

C.开关机、运行程序产生的日志属于系统日志

D.windows系统中默认日志为系统日志和应用日志

15.以下属于漏洞发现方法中静态漏洞挖掘的( )

A.特征匹配

B.模糊测试

C.动态信息流分析法

D.指针分析法

16.哪些措施可以有效保障用户口令安全( )

A. 使用熟悉的账号

B. 使用尽量复杂的密码

C. 设置口令最大生存周期

D. 设置错误尝试一定次数后对账户进行锁定

17.应用系统账户的口令安全策略有( )

A. 口令长度至少8位

B. 使用数字、字母和特殊符号组成

C. 定期修改口令

D. 使用自己熟悉的单词或者语句并在其中穿插特殊字符

18.信息安全的三要素分别是( )

A. 机密性

B. 复杂性

C. 可用性

D. 完整性

19.操作系统中病毒的表现有( )

A. 点击程序运行无反应

B. 系统运行缓慢、死机

C. 文件夹或文件无故消失

D. 系统杀毒软件失效

20.物理安全主要包括哪几个方面( )

A. 场地安全

B. 设备安全

C. 媒体(介质)安全

D. 人身安全

21.计算机病毒有哪些特点( )

A. 破坏性

本文来自电脑杂谈,转载请注明本文网址:

http://www.pc-fly.com/a/jisuanjixue/article-25613-12.html

-

-

晋明帝司马绍

晋明帝司马绍加油

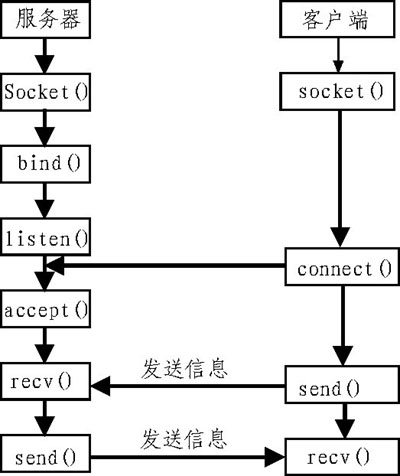

socket MINA 框架总结 整体理解

socket MINA 框架总结 整体理解 清除上网记录_手机怎样清除上网记录_清除手机上网历史记录

清除上网记录_手机怎样清除上网记录_清除手机上网历史记录 常见的网络攻击方式

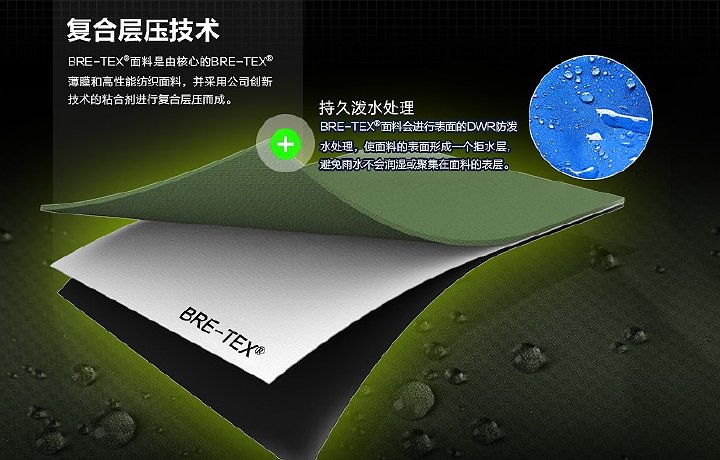

常见的网络攻击方式 dwr防泼水_dwr防泼水是定型做_防水好还是防泼水好

dwr防泼水_dwr防泼水是定型做_防水好还是防泼水好

支持