邮件软件_什么直播软件有福利_dnf邮件石头怎么弄

电脑杂谈 发布时间:2017-01-06 13:04:42 来源:网络整理邮件系统作为大多、学校、企业等机构的重要通信方式,同时也面临着各种被攻击的风险。本文结合针对邮件系统常见攻击行为和方式,基于流量监控和数据协议分析方法,从OSI七层协议分析邮件系统攻击行为和安全性。

邮件系统因其架构特点,使用人员分散,所以针对邮件业务的攻击可以直接选择邮件服务器,也可以选择使用邮件的用户。常见针对邮件业务的攻击包括:破解、仿冒、端口扫描、爬虫攻击、漏洞扫描、泛洪攻击、钓鱼邮件、邮件、垃圾邮件、管理权限的攻击等等。攻击的最终目的是获取部分甚至全部用户的邮件通信内容、目标核心等。针对邮件系统的各种攻击行为和不安全因素,通过监控数据流量的各种通信协议基本可以识别各种攻击行为、判定不安全因素。为更加准确识别邮件攻击行为和快速建立分析模型,我们把邮件通信协议和常见邮件攻击协议建立OSI七层网络模型,分别在物理层、链路层、网络层、传输层、会话层、表示层、应用层提取分析方法,最终进行联动判断。

邮件通信常见协议有:SMTP、POP3、IMAP、HTTP、SMTPS、POP3S、IMAPS、HTTPS。针对常见邮件协议和其他可能会被攻击的协议,基于OSI七层模型,分析内容如下表:

SMTP/POP3/IMAP/HTTP协议端口分别为TCP25(587)/110/143/80,前4个端口均为邮件服务器所开端口,其它办公机器、服务器因不提供邮件业务,一般情况下不应开放这4个端口,如在其通信数据中发现TCP25(587)/110/143数据,可能为扫描等探测行为数据。

邮件服务器属于机构内部通信系统,原则上仅为内部员工使用。员工使用邮件系统一般在4个地理位置:机构内部、家庭、出差和移动终端,使用邮件通信的IP地址应在这4个范围内。由于邮件通信仅靠用户名、口令进行认证,无法从IP地址的合理性就能确认为攻击行为。如发现有可疑IP地址,需进一步和用户是否出差、是否使用VPN、邮件代收转发等行为综合判断。结合社会工程学、邮件常见攻击行为,有三种情况为攻击行为可能性较大:

一段时间内多个IP地址登录同一邮箱。 某IP地址(段)经长时间监控发现只有收邮件行为,无发邮件行为。 某IP地址登录邮箱后下载大量邮件。

邮箱认证一般都是基于邮箱名、口令进行认证,正常情况用户登录认证一般是一个IP登录一个邮箱、输入一次口令(如有输错,可能会输入几次)即可。常见非法认证过程包括以下3种情况:

同一IP地址登录多个员工邮箱(机构内部网络出口除外); 猜试口令; 爆破口令。

能够识别非法认证的基础在于掌握POP3/SMTP/IMAP/HTTP协议正常认证数据格式。通过掌握常见正常认证数据格式后,就可以通过IP地址、认证输入信息、登录次数等进行综合判断认证过程是否合理,是否为攻击行为。

邮件通信完整过程一般为:登录邮箱、收发邮件、退出登录,如果邮箱中无新邮件,可能无“收发邮件”过程。如果在通信数据中发现无登录过程、登录不成功、登陆后有其他非正常动作等均为异常行为,需进一步分析判断是否为攻击行为。邮件软件

网络攻击一般从防范较弱的用户入手,所以仅仅保证服务器安全是不够的,应尽量保证所有使用邮件的用户安全。如果用户邮箱口令设置弱口令,容易被猜试和爆破成功。所以邮件系统的安全分析,口令的安全性分析也是一个重要指标。主要分析以下几个参数:登录口令长度,字符组合规则、是否使用默认密码、是否使用姓名、手机号、“123456”等组合。通常安全口令要求为:6位(或8位)以上,字母+字符+数字组合(或字母+字符)。

SMTP/POP3/IMAP协议邮件通信均有基本的数据格式和规则的命令集、应答序列。在对邮件协议进行分析时,应对其数据格式进行比较,分析是否有被篡改、不合法数据结构。

本文来自电脑杂谈,转载请注明本文网址:

http://www.pc-fly.com/a/jisuanjixue/article-24835-1.html

我可以感染乙肝多久?

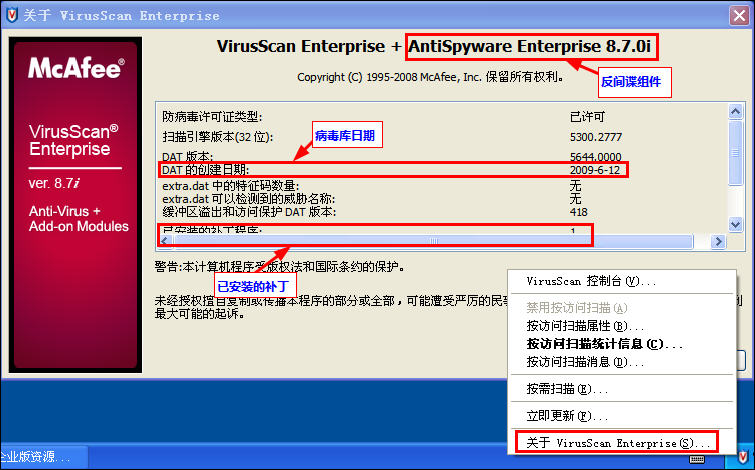

我可以感染乙肝多久? 四个个人防火墙软件评估的国际部分

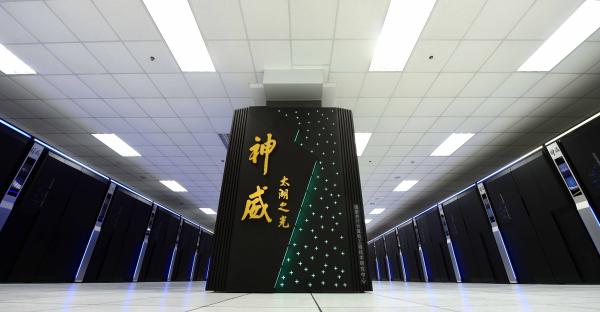

四个个人防火墙软件评估的国际部分 超级计算机“神威·太湖之光”是世界上最快的

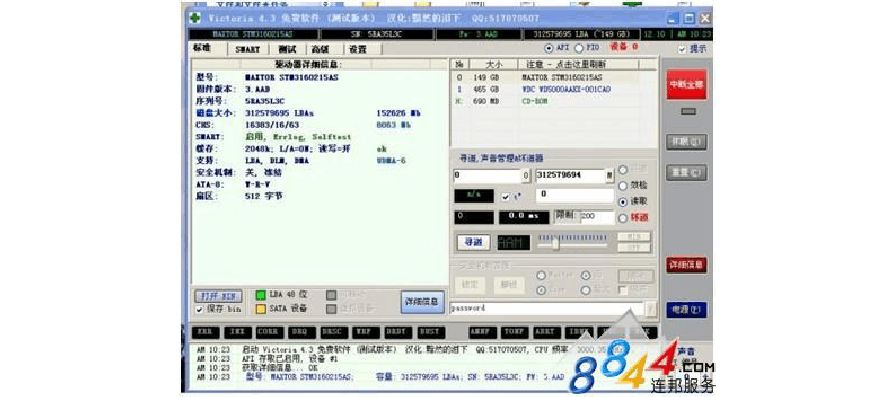

超级计算机“神威·太湖之光”是世界上最快的 硬盘修复_硬盘坏道屏蔽修复_硬盘坏道修复多少钱

硬盘修复_硬盘坏道屏蔽修复_硬盘坏道修复多少钱

1000次911美国消失得差不多了