邮件软件_什么直播软件有福利_dnf邮件石头怎么弄(2)

电脑杂谈 发布时间:2017-01-06 13:04:42 来源:网络整理邮件通信原则上收发关系均为可信身份,但如果和外部通信较多时,很难判断收发方的可靠性。常见利用邮件收发关系进行攻击的有:钓鱼邮件采用伪造身份的方式,邮件篡改为密送等方法。

邮件系统和邮箱应仅作为通信工具,不应作为存储设备。但在实际情况,员工为了方便查找,把大量历史邮件存储在邮箱中。这给邮件安全带来了极大的风险,因为一旦攻击者进入邮箱,就可以获取全部历史邮件,分析出机构或个人的,获取大量核心资料。从POP3/IMAP通信数据可以发现用户邮箱存放历史邮件情况。由于POP3/IMAP在登录成功后,都要遍历历史邮件,获取新邮件。在遍历历史邮件时,会列出历史邮件数量。

邮件内容安全分两部分,一是邮件正文的安全性,二是邮件附件的安全性。

1、正文安全

(1)通信内容被篡改; (2)正文插入攻击脚本;(3)插入恶意链接网址。

2、附件安全

邮件通信中常见附件包括: *.doc、*.docx、*.xls、*.xlxs、*.PDF、*.rar、*.zip、*.rtf 等,附件安全主要是分析附件文档是否插入木马等恶意程序。要分析附件是否插入恶意程序,首先得清楚正常文档的数据格式。若附件中插入了木马程序,需剥离木马程序,将木马程序反汇编或沙箱运行深度分析。

对于邮件系统的Web服务器,经常会遇到爬虫攻击。这类攻击通常会在HTTP头部会有体现,会多一行“From:爬虫地址”命令。

对于邮件系统的Web攻击,攻击者往往首先采用漏洞扫描的方法来对Web站点的安全性进行整体分析。多数扫描工具实现的技术原理都是基于url爬行的基础上的,所以分析方法可归纳为以下3种。

1、HTTP返回值分析

由于对Web站点进行扫描时会进行大量的HTTP测试请求,不管Web服务器是否存在漏洞,请求的绝大多数域名都不会存在。所以,如出现漏洞扫描的情况,短时间内Web服务器

会返回大量的“404 Not Found”、“400 Bad Request”等。

2、请求URL分析

在对Web站点进行漏洞扫描时,扫描工具会在短时间内提交大量的URL请求,且请求的URL地址中根据扫描漏洞的不同会有不同的关键字符。所以对URL进行分析时,一方面判断一段时间内请求URL的数量,另一方面检测URL地址中的关键字符。如部分漏洞扫描涉及的关键字符:

SQL注入: and%201=1、and%201=2、and%20exists、and%20( 等;

文件包含: /etc/passwd、/etc/rc.d、/etc/shadow、/etc/shadow 等;

上传漏洞: upload.asp、edituser.asp、edit.asp 等;

3、端口统计分析

对于漏洞扫描攻击,通过通信数据端口统计,结合数据包大小也可以进行初步判断。因为扫描时会发起很多次HTTP链接,每次链接通信数据都很小,所以扫描方(客户端)会产生大量动态端口,而每次链接数据量都很小,且大小相差不大。

SMTPS/POP3S/IMAPS/HTTPS协议端口分别为TCP465(587)/995/993/443,前4个端口均为邮件服务器所开端口,其它办公机器、服务器因不提供邮件业务,一般情况下不应开放这3个端口。如在其通信数据中发现这几个端口数据,可能为扫描等探测行为数据。

SSL协议通信数据均为加密协议,在未解密的情况下无法获取明文信息,因此判断IP地址的合理性难度较大。只能依靠IP地址的地理位置是否在员工可能出现的区域,结合数据量、数据结构、收发关系、日志查询等进行综合判断。

SSL协议认证虽然传输协议加密了,但其认证过程等同于POP3/SMTP/IMAP/HTTP协议,正常情况用户登录认证一般是一个IP登录一个邮箱、输入一次口令(如有输错,可能会输入几次)即可。但SSL协议由于其传输过程加密了,很难完全从通信数据监控来判断认证过程的合理性,但还是可以结合SSL数据认证数据格式进行初步分析判断。认证不合理的情况常包括以下几种:

本文来自电脑杂谈,转载请注明本文网址:

http://www.pc-fly.com/a/jisuanjixue/article-24835-2.html

系统win10纯净版系统系统补丁更新至2016-01

系统win10纯净版系统系统补丁更新至2016-01 Win10家庭版最终可以暂停更新了

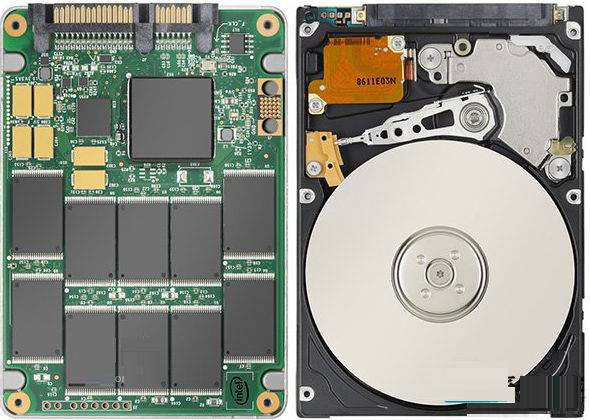

Win10家庭版最终可以暂停更新了 如果计算机硬盘驱动器损坏了,有什么帮助吗?为什么有人买了坏硬盘?注意第四个目的!

如果计算机硬盘驱动器损坏了,有什么帮助吗?为什么有人买了坏硬盘?注意第四个目的! Win7一键重装|计算机系统一键重装win7教程

Win7一键重装|计算机系统一键重装win7教程

中国遵守国际法则