邮件软件_什么直播软件有福利_dnf邮件石头怎么弄(3)

电脑杂谈 发布时间:2017-01-06 13:04:42 来源:网络整理非法IP仿冒登录; 破解或猜试口令; 扫描。

SSL协议握手阶段是发生在TCP握手之后。握手实际上是一种协商的过程,对协议所必需的一些参数进行协商。SSL握手过程一般分为四步,协商完成后开始进行加密通信。过程如下:

数据结构完整性分析就是对SSL数据与以上通信过程进行对比分析,通过与标准数据结构对比可发现通信是否有完整的通信过程。

如果为合法员工正常使用邮件业务,一般来说既有收邮件、又有发邮件的行为。如为仿冒登录邮箱,仿冒者一般只通过收邮件邮件信息。由于SSL协议数据已加密,很难从数据直接判断是收邮件还是发邮件,只能通过长期监控根据数据量和数据走向来判断。当然,最终确定还需结合日志分析来确定。

即使邮件传输采用了SSL加密传输,也未必就是安全的。近几年不断爆出SSL被攻击或漏洞。SSL加密的安全性大致包括如下几个方面。

1 证书安全性:证书是否合法,证书是否属于自建等等。

2 SSL协议版本

为保证SSL加密协议的安全性,其版本应为最新版本。在数据协议中,Client Hello和Server Hello中分别都有客户端程序和服务器的SSL或TLS版本号。

3 加密算法强度;

常见的加密算法可以分成三类,对称加密算法,非对称加密算法和Hash算法。

(1)对称加密

指加密和解密使用相同密钥的加密算法。常见的对称加密算法:DES、3DES、DESX、Blowfish、IDEA、R、RC5、RC6和AES。邮件软件

(2)非对称加密

指加密和解密使用不同密钥的加密算法,也称为公私钥加密。常见的非对称加密算法:RSA、ECC(移动设备用)、Diffie-Hellman、El Gamal、DSA(数字签名用)。

(3) Hash算法

Hash是一种单向算法,常用在不可还原的密码存储、信息完整性校验等。常见的Hash算法:MD2、MD4、MD5、HAL、SHA、SHA-1、HMAC、HMAC-MD5、HMAC-SHA1。

加密算法的选择:

由于非对称加密算法的运行速度比对称加密算法的速度慢很多,当我们需要加密大量的数据时,建议采用对称加密算法,提高加解密速度。对称加密算法不能实现签名,因此签名只能非对称算法。当数据量很小时,可以考虑采用非对称加密算法。也可以采用非对称加密算法管理对称算法的密钥,然后用对称加密算法加密数据,

一般情况下,密钥越长,运行的速度就越慢。应根据实际需要的安全级别来选择,RSA建议采用1024位的数字,ECC建议采用160位,AES采用128为即可。

4、SSL漏洞;

SSL加密协议不断爆出漏洞,其安全性也不断受到质疑。在对用户SSL加密协议分析检测过程中,要跟踪用户服务器是否有公开漏洞,如有需第一时间打补丁,避免遭受攻击。如: “出血”漏洞、SSL/TLS最新漏洞“受戒礼”、OpenSSL SSLv2拒绝服务漏洞、SSL/TLS加密降级中间人劫持漏洞等。

5、其它。其它影响加密安全性的因素,如密钥管理等。

为便于管理邮件系统,邮件系统一般设置管理员账号,用于删减管理用户、查看日志、管理归档邮件、监控邮件行为等。为方便操作,大多邮件系统管理员登陆方式都是Web界面登陆。登陆方式一般有以下几种:

与普通邮箱用户为同一登陆入口,使用admin账号登陆,登陆成功后进入管理系统。 专用管理员登陆入口,登陆成功后进入管理系统。 专用管理员登陆入口,且绑定IP地址,登陆成功后进入管理系统。针对邮件系统的攻击,为获取更高权限和更多信息,攻击者一般喜欢针对管理员用户发起攻击。常见针对管理员权限的攻击一般有如下几种:

本文来自电脑杂谈,转载请注明本文网址:

http://www.pc-fly.com/a/jisuanjixue/article-24835-3.html

-

-

沈钦法

沈钦法武器在强大

-

何贝贝

何贝贝水军真可怕

系统win10纯净版系统系统补丁更新至2016-01

系统win10纯净版系统系统补丁更新至2016-01 Win10家庭版最终可以暂停更新了

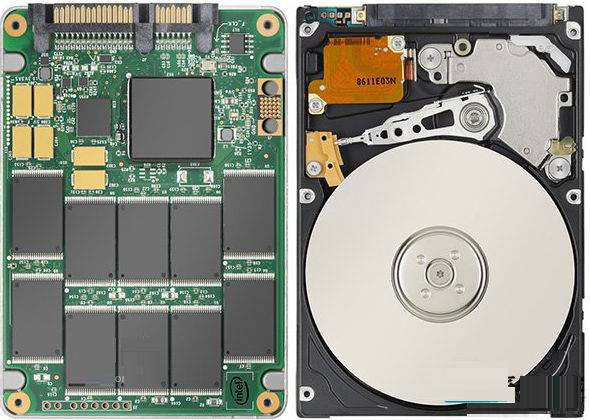

Win10家庭版最终可以暂停更新了 如果计算机硬盘驱动器损坏了,有什么帮助吗?为什么有人买了坏硬盘?注意第四个目的!

如果计算机硬盘驱动器损坏了,有什么帮助吗?为什么有人买了坏硬盘?注意第四个目的! Win7一键重装|计算机系统一键重装win7教程

Win7一键重装|计算机系统一键重装win7教程

用经济手段瓦解北约和美欧联盟围堵中国战略