邮件软件_什么直播软件有福利_dnf邮件石头怎么弄(4)

电脑杂谈 发布时间:2017-01-06 13:04:42 来源:网络整理1、猜破口令

找到管理员入口后,多数攻击者会尝试一些常用的用户名和弱口令(如:admin:admin、admin:123456、admin:password等)进行猜试或使用爆破软件加字典进行破解。

2、仿冒登录

如猜试或爆破成功,攻击者下一步就是使用正确口令进行仿冒登录,以获取邮件服务器更多信息或进行更深入的攻击。

3、信息搜集

如果能成功仿冒登录管理员用户,攻击者会进一步搜集更多信息,如人员账号信息、密码管理策略、网络管理规则、管理员行为规律、邮件情报、通信录等。

4、入侵 大多攻击者往往不会止步于获取管理员权限,最终目的获取邮件系统的核心,以掌握机构所有员工账号、口令、住址、手机号等信息。

钓鱼邮件一般有以下3种形式:

针对常见的钓鱼邮件,进行安全分析一般需在解析还原邮件的情况下,结合社会工程学、数据格式分析等来综合分析。分析内容一般包括以下4点:1、发件人是否合法;2、邮件内容中出现网页链接是否合法;3、邮件正文内容是否合理、是否插入木马;4、邮件附件是否捆绑木马。

邮件指的是邮件发送者,利用特殊的电子邮件软件,在很短的时间内连续不断地将邮件邮寄给同一个收信人,在这些数以千万计的大容量信件面前收件箱肯定不堪重负,而最终“身亡”。

针对邮件的分析可结合邮件收发关系和邮件内容来判断:发件人相同、收件人相同、标题内容相同或相似,在搜集完邮件收发关系、内容等元数据入库后,很容易进行判断。

凡是未经用户许可(与用户无关)就强行发送到用户的邮箱中的任何电子邮件原则上就可以称为垃圾邮件。垃圾邮件一般具有批量发送的特征,其内容包括赚钱信息、广告、商业或个人网站广告、电子杂志、连环信等。 一般针对垃圾邮件的分析,可提取邮件列表信息,对发件人、收件人、邮件标题进行对比,还可以设置关键字进行筛选。

上面介绍的基本都是基于邮件通信协议的安全分析,但在实际网络攻击和安全威胁中,还存在其它很多协议数据。其它协议无统一规范,主要根据邮件系统类型和攻击威胁类型进行分析,原则上是除邮件通信协议的其它协议均要重点分析,逐一排查。下面列出了几种常见的协议进行举例。

多数邮件服务器是基于Linux系统建立的,为便于管理,默认或管理员开放了TCP22端口。该端口由于是管理端口,所以受到黑客的青睐。在实际分析中,也发现大量的扫描攻击、猜试口令等行为。对于SSH协议的分析,除管理IP外的IP地址,基本都为攻击行为。

邮件系统的DNS协议,基本为SMTP发送邮件地址的域名请求,还有少量邮件服务器安装软件升级的通信域名请求。在分析中对DNS协议域名请求进行汇总,分析是否存在非法域名、大量请求域名不存在等情况。

实际调研发现多数邮件服务器设备运行着SNMP服务,许多时候这些SNMP服务是不必要的,但却没有引起网络管理员的重视。对于SNMP协议的初步分析,主要根据IP地址统计,看有没有非法IP通过SNMP连接邮件服务器,如有再进行深入分析。

邮件服务器往往配置了庞大的,从安全的角度来说,就是邮件服务器的核心,一旦被攻击,将造成机构所有员工信息泄露。所以,对通信协议的分析是不可忽视的。

基于ICMP的攻击可以分为三类,并且都可以归类为拒绝服务攻击(DoS, Denial of Service):针对带宽的DoS攻击,利用无用的数据来耗尽网络带宽;针对主机的DoS攻击,攻击操作系统的漏洞;针对连接的DoS攻击,可以终止现有的网络连接。如: 死亡之Ping、ICMP DoS攻击、基于ICMP重定向的路由欺骗技术等。

本文来自电脑杂谈,转载请注明本文网址:

http://www.pc-fly.com/a/jisuanjixue/article-24835-4.html

-

-

丁元和

丁元和规模不定

-

郭晨迪

郭晨迪很棒哦

-

梁洽

梁洽)

-

系统win10纯净版系统系统补丁更新至2016-01

系统win10纯净版系统系统补丁更新至2016-01 Win10家庭版最终可以暂停更新了

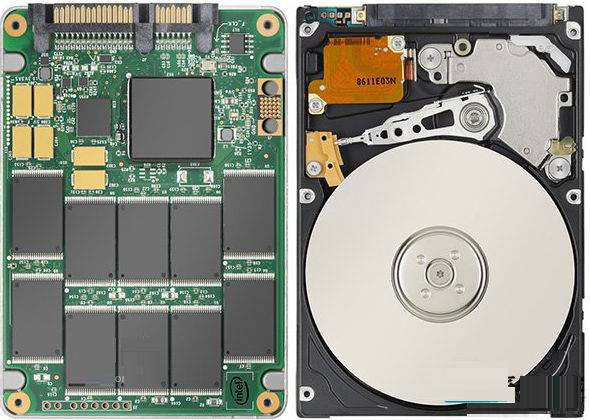

Win10家庭版最终可以暂停更新了 如果计算机硬盘驱动器损坏了,有什么帮助吗?为什么有人买了坏硬盘?注意第四个目的!

如果计算机硬盘驱动器损坏了,有什么帮助吗?为什么有人买了坏硬盘?注意第四个目的! Win7一键重装|计算机系统一键重装win7教程

Win7一键重装|计算机系统一键重装win7教程

你和他们差不多