邮件软件_邮件蠕虫_邮件木马

电脑杂谈 发布时间:2016-12-15 12:04:12 来源:网络整理上网大家都会,但网络安全的观念和常识却相当缺乏,在遇到别有用心者的入侵后,结果会非常严重!针对这群电脑用户,本书特别披露练功,并将其入侵伎和招数大曝光,大家在一步步跟着学做后即可熟知那些所谓“神秘”的黑客手法,从而高度重视网络安全,并采取相关措施现场自救!

链接:

米尼克(Kevin Mitnick),第一个登上美国联邦调查局通缉犯名单的电脑黑客。他是“名留青史”的大盗,曾经入侵Digital公司电脑系统,偷走价值百万美元的程序代码;入侵通用电器公司网络,使用人度过七十二小时公司无网络的黑暗时刻。米尼克最后入狱服刑四年半,在2OOO年出狱后,到2003年前都被禁止接触电脑。邮件软件在这个大盗的诠释中,“人性”是最大的弱点;人最不安全的时候,就是自以为安全的时候。

光盘内容:

本书重点黑客攻防实例的视频展示,任何人都没理由看不懂!

本书特色:

不需要的网络知识,不需要任何编程基础。邮件软件

适用读者:

1.电脑初学者和稍微有点基础的电脑用户。

2.对黑客和黑客技术感兴趣的所有电脑用户。

}本书目录

第1章 黑客攻击的第一步

1.1 黑客为什么要攻击,攻击的流程怎样?

1.1.1 黑客为什么要攻击

1.1.2 了解黑客攻击的流程

1.1.3 确定目标机的IP地址

1.1.4 扫描开放的端口

1.1.5 破解账号与密码

1.1.6 黑客是练出来的

1.2 黑客常用工具

1.2.1 扫描器

1.2.2 破解软件

1.2.3 木马

1.2.4

1.3 菜鸟黑客常用的几个入侵命令

1.3.1 Ping

1.3.2 NET

1.3.3 Ipconfig(在Win 1nIPcfg)

1.3.4 Tracert

1.3.5 telnet

1.3.6 FTP

第2章 入侵Windows

2.1 Windows系统安全分析

2.1.1 为什么会存在安全缺陷

2.1.2 我们的系统安全吗

2.2 系统漏洞攻防

2.2.1 NetBIOS漏洞的人侵与防御

2.2.2 IPC$漏洞的入侵与防御

2.2.3 Windows 2000输入法漏洞的入侵与防御

2.2.4 Windows 2000系统崩溃漏洞的攻防

2.2.5 对并不安全的SAM安全漏洞实施攻击

2.2.6 RPC漏洞的攻防

2.2.7 突破网吧封锁线

2.3 Windows密码破解

2.3.1 破解Windows 9x的共享密码

2.3.2 如何对Woindows 9x的*.PWL文件实施攻击

2.3.3 查看OE中保存的密码

2.3.4 破解BIOS密码

2.3.5 破解Office密码

2.3.6 破解ZIP密码

2.3.7 破解Windows 2000的登录密码

2.3.8 破解FTP站点的密码

第3章 木马的植入与清除

3.1 木马攻击原理

3.1.1 木马的分类

3.1.2 木马是如何侵入系统的

3 1.3 木马是如何实施攻击的

3 2 木马植入的方法

3.2.1 木马植入肉机的方法

3.2.2 利用合成工具Exebinder伪装木马

3.2 3 利用网页木马伪装木马

3.2.4 利用万能文件捆绑器伪装木马

3.2.5 如何隐藏自己的木马服务器程序

3.3 木马信息反馈

3.3.1 木马信息反馈机制

3.3.2 扫描装有木马程序的计算机

3.3.3 如何创建与目标计算机木马程序的连接

3.4 常用木马攻防实例

3.4.1 轻松使用冰河木马

3.4.2 反弹端口型木马——网络神偷(Nethiet)

3.4.3 杀手——网络精灵木马(netspy)

3.4.4 庖丁解牛——揭开“网络公牛(Netbull)"的

本文来自电脑杂谈,转载请注明本文网址:

http://www.pc-fly.com/a/jisuanjixue/article-22899-1.html

-

-

刘镇

刘镇伊拉克人民或许会投你的票

-

-

姬颓

姬颓网友们需要些理智与耐心

-

李翔

李翔

-

系统win10纯净版系统系统补丁更新至2016-01

系统win10纯净版系统系统补丁更新至2016-01 Win10家庭版最终可以暂停更新了

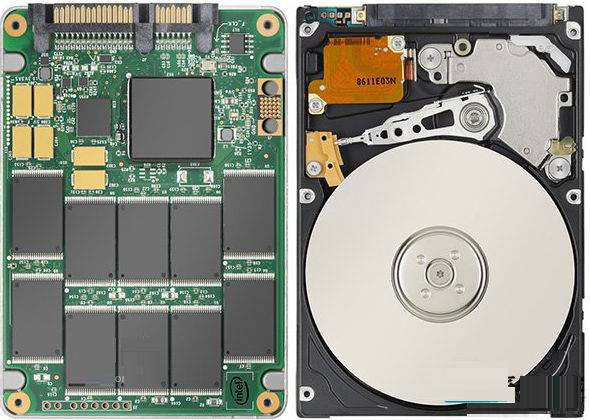

Win10家庭版最终可以暂停更新了 如果计算机硬盘驱动器损坏了,有什么帮助吗?为什么有人买了坏硬盘?注意第四个目的!

如果计算机硬盘驱动器损坏了,有什么帮助吗?为什么有人买了坏硬盘?注意第四个目的! Win7一键重装|计算机系统一键重装win7教程

Win7一键重装|计算机系统一键重装win7教程

你们就完蛋了