无线传感器网络面临的攻击和对策

电脑杂谈 发布时间:2020-04-07 00:11:43 来源:网络整理

MicrosystemTechnologie8)2012 3l(1.华中师范大学,湖北武汉430079; 2. 深圳职业技术学院,广东深圳518055)摘要: 在分析了无线传感器网络(WSNs)的各种约束之后,结论是,它极易遭受各种类型的攻击. 我们系统地分析了无线传感器网络在物理层,链路层,网络层和传输层的弱点和可能的攻击,并提出了相应的对策. 关键词: 无线传感器网络;网络安全; DoS;攻击防范CLC编号: TP393文档标识码: A文章编号: 1000--9787(2012)03-0008-03面对MAQin-minl的攻击对策,王晓.ehun2,戴光哲i2(1.华中师范大学,武汉430079; 2.深圳职业技术学院,深圳518055)摘要: 无线传感器网络受很多限制,包括计算能力低,内存小,能源有限,易受攻击的物理捕获以及不安全的无线通信通道等,这些限制给安全带来了挑战. 关键词: 无线Bensor网络(WSNs);网络安全; DoS;攻击防御的主要障碍.

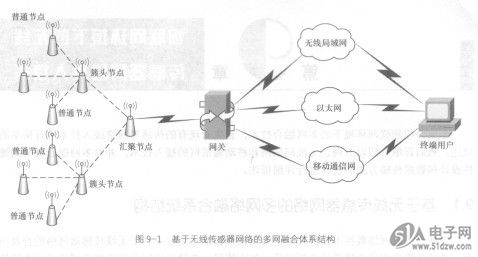

本文结合WSN的特征,借助物理层,数据链路层,网络层和传输层,系统地分析了WSN无线传感器网络(WSN)容易受到的各种攻击: 各种传感器进行了测量通过热,红环境物理层的波干扰攻击以及对链路层的数据冲突攻击,以检测由温度等引起的能量故障. 面向网络的攻击,例如伪造和篡改湿度,噪声,光照强度,压力,土壤成分,移动物体的大小,速度地址,重发路由,虫洞攻击,污水池攻击等. 许多物理现象. 这也是由于WSN本身的特殊攻击. 在分析这些攻击的机制的基础上,本文针对这些攻击提出了一些有效的对策. 要点: 节点随机分布,拓扑快速变化,节点的能量,容量和计算1物理层攻击及其对策能力有限,极易遭受各种形式的攻击. WSN的物理层负责根据安全要求选择信道,生成载波和信号. 这些攻击可分为以下几种繁忙类型: 检测,调制,数据加密等. 由于涉及无线波媒体,因此会进行无线传输1)针对加密和身份验证的攻击: 这种类型的攻击正在,并且可能是分组传感器网络中的波干扰.

此外,该节点很可能会被重传,数据包被篡改和欺骗. 标准的加密方法可以确保通信处于恶劣和不安全的环境中,从而使攻击者的物理通道很容易进行身份验证以防止此类攻击. 联系. 这是物理层面临的两种最可能的攻击. 2)针对网络可见性的攻击: 这种类型的攻击通常称为DoS 1.1干扰攻击,可以针对传感器网络的任何层. 直接干扰网络节点使用的频率就是波干扰. 3)对服务完整性的秘密攻击: 攻击者的目标是干扰网络1. 如果此干扰源的功率很大,则可能会破坏整个网络并接收不正确的数据. 例如,攻击者劫持了一个节点反复出项目: 广东省自然科学基金资助项目(10451 805501006279)万方数据可以通过使用多种形式的扩频技术有效地应对这种攻击限制,从而使链路层的额外数据发送请求可以忽略不计,特别是跳频是最有效的,但是使用扩频技术带来的设计可以防止连续重传引起的能量损耗[8更大的复杂性,而在使用过程中中国必将带来更多能源消耗.

另一种解决方案是使用时分复用技术. 每个节点只能以低成本和低功耗的WSN为目标,通常使用单个频率在其自己的时隙中传输数据,因此它是有序的,可以避免通信,因此很容易成为受害者. 这样的攻击. 其次,它也可以用来判断每一帧的数据. 它以低占空比运行. 网络中的节点大部分时间都花费在2.3不公平的睡眠中,因此攻击者继续使用高功率. 波干扰将以高能量攻击者的间隔使用上述链路层攻击,这将导致网络损失. 网络很有可能没有被破坏. 它已经不公平地消耗了能源本身. 这是一种弱DoS攻击. 网络层的攻击和对策1.2物理拦截网络和路由层通常根据以下原则进行设计: WSN通常具有数百或数千个传感器节点,并且很难进入每个节点. 1)因为节点能量有限,所以能量效率是监视和保护要考虑的主要问题. 因此,每个节点都是一个潜在的攻击点,所有设计工作都必须考虑能源效率. 它可能会受到攻击者的物理和逻辑攻击. 另外,通常部署传感器. 2)网络以数据为中心;在不受维护的环境中,攻击者更容易捕获传感部分3)传感器网络是基于属性的寻址(基于属性的点. 当攻击者拦截某个节点后,您可以提取诸如加密的寻址,而不像传统网络那样具有唯一标识(ID).

敏感数据,例如

反过来反复出现您当前的网络存在链路层劫持,

攻击者可以篡改该节点,或者甚至可以简单地在这一层攻击中包括以下类型. 更改完全处于其控制之下的node节点,以防J. 3.1制作,修改和重新传输路由信息对路由协议的最直接攻击是将多个数据流,数据帧检测和媒体路由信息的多路复用作为目标. 节点之间交换数据链路层. 攻击者可能制造,篡改或重传路由访问控制,错误控制等,以提供点对点和点对多点信息来破坏网络中的正常通信,包括创建环回并诱使可靠的通信. 此级别的攻击包括访问冲突,资源枯竭,不排除某些节点的数据或排除某些节点的数据,扩大或缩短网络源路由以及产生公平性. 伪造错误信息,拆分网络,增加端到端传输延迟等. 2.1相应的对策是将一条消息附加到已发送的消息中,以验证节点是否以相同的频率同时发送数据. 代码,MAC). 这样,接收端将发生冲突,数据包将出错,导致接收端的校验和与MAC不匹配,以确认数据在传输过程中是否已更改. 通过配置,接收端丢弃这些无效的数据包. 攻击者可能会在数据中添加计数器或时间戳,以处理重传路由问题. 通过有意产生一些数据包冲突,例如ACK控制消息,3.2选择性转发. 因此,在某些MAC协议中,它将导致指数回退.

在多跳网络中,通常假定所有节点都是准确的,典型的防冲突方法是使用纠错代码(纠错来转发接收到的数据. 然后,攻击者将创建恶意节点,它们编码为ECC). 大多数纠错码只能处理低级冲突. 他们可以选择性地转发某些其他数据,例如环境或概率错误,而不是转发所有数据. 而且,这种编码方法将使节点进入连接并丢弃. 黑洞攻击就是这种形式的一个例子,因为恶意节点在计算和通信中具有额的节点提供很好的路由.

于传,相撞. 重复地,直到其自身和附近节点的能量消耗被消耗为止,周围的节点都选择被劫持的节点来转发其数据分组. 直到最后,除非发现并阻止了这种无望的重传''1.因为网络中的大面积数据将流向该对手的节点. 可能的响应是对MAC数据的传输这种攻击很容易实现选择性万方数据10传感器和微系统第31节3. 4 Sybil攻击4传输层攻击和对策Sybil攻击对WSN是一种非常有害的攻击方法,SybiI传输层负责管理端到端连接,这是此方面的主要攻击层是: 攻击是指恶意设备或节点非法泛洪并与多个身份不同步,现在,此设备或这些节点的冗余身份称为sybd设备4.1. 泛洪攻击设备或节点n2. 由于多个身份的出现,只要传输层协议需要维持连接两端的状态,相关的协议和算法,就会受到影响,例如容错,分布式存储,网络拓扑维护等. 该协议容易受到洪泛攻击. 内存已耗尽. 攻击者以分布式存储为例,假设算法使用相同的数据来连续连接请求,连续消耗接收节点的内存,并增加节点存储副本的不同位置的数量获得一定级别的数据连接最终将耗尽其内存或使其达到最大允许的连接数据冗余. 一旦将一个节点伪装成2个节点,该算法将输入错误的数字.

因此,后续的合法连接请求也将被忽略1. 我认为有足够的冗余,但是事实并非如此,因此一种对策是限制每个已建立的连接,从而减少隐藏的网络漏洞. 不断发起无用的连接请求的低速自然不会耗尽节点3.5虫洞攻击的资源. 蠕虫攻击在两个恶意节点之间建立了一条隧道. 4.2取消同步通道. 攻击者将接收到的数据包记录在隧道的一端. 通过此隧道进行的不同步实际上会破坏已建立的连接. 当节点将数据包传递到隧道的另一端时,将对其进行重播. 为了最短的选择,攻击者在等待数据时有意向其发送一些虚假数据. 对于节点路径的路由协议,虫洞将吸引更大的网络流量. 由于在接收后发现数据有误,因此将其误认为是数据传输过程中的错误. 在正常情况下,隧道的长度大于一个跃点距离,但一方面,路由表将纠正错误,另一方面可能要求源节点重新发送数据. 现在是一个跳跃距离. 这样,在选择路线时,节点必须相对于虫洞倾斜. 如果此攻击的时机非常好,则可疑者将减少平均路径. 更重要的是,如果虫洞攻击成功,攻击者将能够完全阻止已建立连接的端到端数据传输,因为这将进行更多攻击. 例如,攻击者可以主动丢弃数据包或更改某些节点以消耗宝贵的能量,并尝试纠正不存在的错误数据包的内容.

错误‘151. 对于蠕虫攻击,已经提出了一些最佳的检测和防御措施,即要求所有数据包都是端到端的. 最常用的方法是数据包绑定,即将捆绑包添加到每个数据包中. 验证,可以避免错误和虚假的数据传输. 信息受到限制,以限制数据包的传输距离. 绑定信息有2个约束,发送方将其位置信息和发送时间添加到数据包,接收方5根据其位置和接收时间估算最大发送方到接收方. 本文使用分层模型来面对WSN的每一层. 安全威胁距离,如果估计的最大距离超过单跳传输距离,则丢弃并分析可能的攻击,并根据发生的原理给出相位数据包;另一个是时间限制,此方法假定对信号最合适的对策. WSN具有低功耗,低复杂度和低成本的优点. 大的传输速率等于光速. 因此,可以最大程度地使用数据包的寿命. 并计算光速. 发送方将数据包的生存期添加到数据包中. WSN容易受到各种攻击,例如物理层中的电磁干扰. 根据接收时间检查数据包是否超时. 它直接导致无法正常传输信息. 在数据链路层,由数据包3.6 Hello泛洪攻击引起的冲突将导致节点不断重传数据,并导致能量快速耗尽. 在许多路由协议中,它是由HEELO消息确定的. 相邻网络层面临着各种各样的欺骗,这些欺骗导致网络结构混乱. 在传输系统中: 当节点可以接收到HELLO消息时,可以认为消息传输层的泛洪攻击将最终使该节点的Can耗尽.

所有这些源节点都在自己的波范围内,这是它们自己的邻居节点. 设计网络时,必须分析和保护各种攻击,以便攻击者将使用大功率的恶意节点进行发送,从而使WSN更加健壮. HELLO消息使大范围的节点错误地相信了这种邪恶的参考: 意大利节点是它自己的邻居. [1]任凤媛,黄海宁,林闯. 无线传感器网络[J]. 软件杂志,3.7确认欺骗2003. t4(7): 1282-1291. [2] Akyildiz F,圣: W. SankarasubramanlamY等. WSN中的大多数无线路由协议都需要使用确认机制. 攻击部分lletwork8. -调查[J]. Elsevier Science的计算机网络在其他地方发送的数据包之后会发送欺骗确认消息2002,38(4): 393信息,从而导致源节点误读网络. 例如: 节点(由于[3]朱正坚,谭庆平. 无线传感器网络安全研究综述[J]. 计算机原因)失败,应该没有响应,没有确认消息,但是工程和科学,200万平方米数据14传感器和微系统饮用水伏安电子舌[J nalytica 2008. 4 8: 2 ChimieaActa,2011,683: 19'2-197. [21] Jin C,Cen F,eta1. 研究高级处理方法[13]李建平,彭图芝,何晓荣等. 基于拮抗作用的中性废水的水质检测,以检测除草剂和生物传感器[J]. 高等学校化学学报,200 // 2009第五届国际会议Natural COrn-24(3): 404-409. 天津,普京.

本文来自电脑杂谈,转载请注明本文网址:

http://www.pc-fly.com/a/tongxinshuyu/article-166433-1.html

中国电信以1100亿美元收购CDMA Netcom溢价并入中国联通(图)

中国电信以1100亿美元收购CDMA Netcom溢价并入中国联通(图) 中国移动通讯电子开具教程

中国移动通讯电子开具教程 工行提额短信 今天给大家讲一

工行提额短信 今天给大家讲一 自由流的计算方法

自由流的计算方法

现在陡降存款利息真苦了这类人