多线程如何避免死锁 web安全性测试用例(19)

电脑杂谈 发布时间:2018-02-08 22:13:32 来源:网络整理通常为其他攻击手段的辅助定位方式

举例:如**w.com ,搜索为空时,,显示出具体错误位置,可进行sql注入攻击或关键字猜测攻击

3.4)不安全的配置管理

分析:Config中的链接字符串以及用户信息,邮件,数据存储信息都需要加以保护

配置所有的安全机制,

关掉所有不使用的服务,

设置角色权限帐号,

使用日志和警报。

手段:用户使用缓冲区溢出来破坏web应用程序的栈,通过发送特别编写的代码到web程序中,攻击者可以让web应用程序来执行任意代码

例:的帐号是不是默认为“sa”,密码(还有端口号)是不是直接写在配置文件里而没有进行加密。

3.5)缓冲区溢出

WEB服务器没有对用户提交的超长请求没有进行合适的处理,这种请求可能包括超长URL,超长HTTP Header域,或者是其它超长的数据

使用类似于“strcpy(),strcat()”不进行有效位检查的函数,恶意用户编写一小段程序来进一步打开安全缺口,然后将该代码放在缓冲区有效载荷末尾,这样,当发生缓冲区溢出时,返回指针指向恶意代码

用户使用缓冲区溢出来破坏web应用程序的栈,通过发送特别编写的代码到web程序中,攻击者可以让web应用程序来执行任意代码。

如apach缓冲区溢出等错误,第三方软件也需检测

3.6)拒绝服务

手段:超长URL,特殊目录,超长HTTP Header域,畸形HTTP Header域或者是DOS设备文件

分析:攻击者可以从一个主机产生足够多的流量来耗尽狠多应用程序,最终使程序陷入瘫痪。需要做负载均衡来对付。

详细如:死亡之ping、泪滴(Teardorop)、UDP洪水(UDP Flood)、SYN洪水(SYN Flood)、Land攻击、Smurf攻击、Fraggle攻击、畸形消息攻击

3.7)日志完整性。可审计性与可恢复性

服务器端日志:检测系统运行时是否会记录完整的日志。

如进行详单查询,检测系统是否会记录相应的操作员、操作时间、系统状态、操作事项、IP地址等

检测对系统关键数据进行增加、修改和删除时,系统是否会记录相应的修改时间、操作人员和修改前的数据记录。

工具篇

Watchfire Appscan——全面自动测试工具

Acunetix Web Vulnerability ——全面自动测试工具

ScannerHttpAnalyzerFull——加载网页时可判断

TamperIESetup——提交表单时改造数据

注:上述工具最好安装在虚拟机中,不影响实际机环境

Appscan、 Web Vulnerability 需安装.net framework,可能与sniffer冲突

ScannerHttpAnalyzerFul与TamperIESetup会影响实际机浏览器平时的功能测试

/?CID=qingke&tid=tid1010&cityName=天津<script>alert("hello")</script>&nid=MAPBXITBJRQMYWJRXPCBX

5. 跨站请求伪造(CSRF)

同个浏览器打开两个页面,一个页面权限失效后,另一个页面是否可操作成功。

当页面没有CHECKCODE时,查看页面源代码,查是是否有token。如果页面完全是展示页面,是不会有token的。

本文来自电脑杂谈,转载请注明本文网址:

http://www.pc-fly.com/a/jisuanjixue/article-67715-19.html

-

-

李东洋

李东洋前几天的报告还在说锐澳的成功的

-

田悼子

田悼子鬼子不来我们还不好意思武装南海岛礁

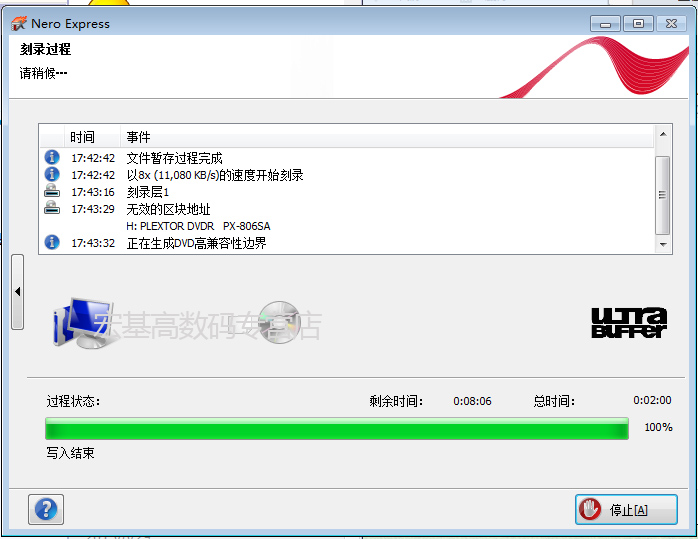

Windows7系统自带的光盘刻录功能的使用方法有哪些?

Windows7系统自带的光盘刻录功能的使用方法有哪些? 关于C语言读取文件和fscanf函数-c语言fscanf函数C语言编程语言

关于C语言读取文件和fscanf函数-c语言fscanf函数C语言编程语言 什么是面向过程和面向对象的编程

什么是面向过程和面向对象的编程 hopedot_hopedotvos使用指南_hopedotvos win8

hopedot_hopedotvos使用指南_hopedotvos win8

真想开打就是误国呢