vc缓冲区溢出攻击例子_缓冲区溢出攻击matlab_一定程度上能防范缓冲区溢出攻击的措施有(8)

电脑杂谈 发布时间:2017-02-25 06:35:04 来源:网络整理A.黑客技术和网络病毒日益融合

B.攻击工具日益先进

C.病毒攻击

D.黑客攻击

17.文件型病毒传染的对象主要是______类文件。A

A..exe和.com B..exe和.doc C..DBF D..rar

18.通常认为安防体系的最薄弱的环节是________。A

A.人 B.技术 C.制度 D.产品

19.________是一种在互联网上运行计算机系统,它是专门吸引并“诱骗”那些试图非法闯入他人计算机系统的人(如计算机黑客或破解高手等)而设计的。B

A.网络管理计算机B.蜜罐(Honeypot)

C.傀儡计算机 D.入侵检测系统

20.字典攻击被用于________。D

A.用户欺骗B.远程登录C.网络嗅探D.破解密码

二. 填空题

1.互联网在推动社会发展的同时,也面临日益严重的安全问题,信息安全的威胁来自多个方面,主要包括:物理风险、网络风险、系统风险、信息风险、应用风险、管理风险、其他风险。

2.信息安全常见漏洞有以下三类:用程序安全漏洞。

3.虚拟局域网(VLAN)是目前最为普遍的网络技术之一,使用VLAN的优点是:控制广播风暴、提高网络整体安全性、网络管理简单直观。

4.黑客攻击按照攻击者目的分类可分为:布式拒绝服务攻击)、sniffer、会话劫持与网络欺骗、获得被攻击主机的控制权,按照危害范围分类,分为局域网和广域网。

5.根据不同的需要,可以构筑不同类型的VPN

6.防毒战略是公司保护计算机系统免受病毒、恶意代码和垃圾邮件攻击的常用方法,以下三种是目前被广泛采用的三种战略:多层防护战略、基于点的战略、集成方案战略。

7.常用的防毒软件查找恶意代码和垃圾邮件方法有:整性检查、内容扫描和启发式扫描。

8.防火墙的体系结构有:主机式体系结构、屏蔽子网。

9.构筑防火墙主要从以下几个方面考虑:安全策略的实施。

10.入侵检测系统的主要类型有基于网络的入侵检测系统、集成的入侵检测系统。

11、凡是涉及技术和理论,都是信息安全所要研究的范畴,也是信息安全所要实现的目标。

12.在TCP/IP四层模型中,网络互联层的协议是:

13.数据加密模型主要包括五要素:

14.入侵检测的主要技术有:

15.系统程序漏洞。一定程度上能防范缓冲区溢出攻击的措施有

16.VPN常用的协议有:、

三.名词解释

1.堡垒主机:

高度暴露于网络中最容易受到侵害的主机。是防火墙体系的大无畏者,把攻击者的目标吸引到自己的身上,从而达到保护其他主机的目的。设计思想是监测点原则。堡垒主机必须有严格的安防系统。

2.屏蔽主机:

被放置到屏蔽路由器后面网络上的主机称为屏蔽主机。

3.屏蔽子网:位于屏蔽路由器后面的子网,子网能被访问的程度取决于路由器的屏蔽规则。

4.漏洞评估技术:漏洞评估技术史通过对系统进行动态的试探和扫描,找出系统中各类潜在的弱点,给出相应的报告,建议采取相应的补救措施或自动填补某些漏洞。

5.DMZ

非军事化区域,设立的一个非安全系统与安全系统之间的缓冲区。

6.VPN

在公共网络中建立专用网络,数据通过安全的“加密管道”在公共网络中传播。

四. 填图题

1.

(1) (2) (3)端口扫描 (4)漏洞扫描 (5)搜索引擎

(6)社会工程学 (7)缓冲区溢出(8)SQL注入(9)木马 (10)密码破解

2.指出图中标出位置的IDS的类型

A. B. C. D.

五.简答题

1.简述VPN的功能。

保证数据真实性、保证数据完整性、保证通道的机密性、提供动态密钥交换功能、提供安全保护措施和访问控制。

2.列举目前病毒采用的主要触发条件。

日期触发、时间触发、键盘触发、感染触发、启动触发、访问磁盘此时触发、调用中断功能触发、CPU型号/主板型号触发。

3.简述三种加密技术,并叙述各自的适用情况。

对称加密技术:加密解密使用相同的密钥。加密效率高,适用大数据的传输加密。

本文来自电脑杂谈,转载请注明本文网址:

http://www.pc-fly.com/a/jisuanjixue/article-34360-8.html

AI的图像处理技术---学习分享帖子

AI的图像处理技术---学习分享帖子 重装系统发现不了硬盘 【图】东陵区苹果电脑系统升级重装,铁西区点菜宝系统安装24小

重装系统发现不了硬盘 【图】东陵区苹果电脑系统升级重装,铁西区点菜宝系统安装24小 Android手机加密保护软件

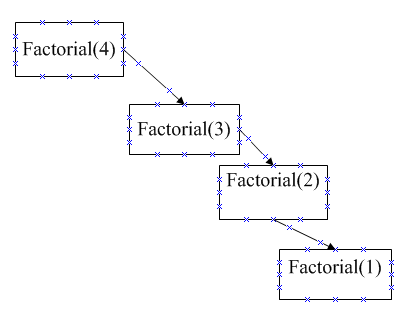

Android手机加密保护软件 递归 2次调用本题的问题是一开始当成只有一个员工信息,后来运

递归 2次调用本题的问题是一开始当成只有一个员工信息,后来运

等到能和美帝在西太平洋别别苗头的时候