vc缓冲区溢出攻击例子_缓冲区溢出攻击matlab_一定程度上能防范缓冲区溢出攻击的措施有(7)

电脑杂谈 发布时间:2017-02-25 06:35:04 来源:网络整理C. 系统日志和文本文件分析 : 针对系统日志档案,如 UNIX 的 syslogs 及 NT 的事件 日志 (Event Log), 以及其他文本文件的内容做分析

D. 动态报警 : 当遇到违反扫描策略或发现已知安全漏洞时,提供及时的告警。告警可以采取多种方式,可以是声音、弹出窗口、电子邮件甚至手机短信等 E. 分析报告 : 产生分析报告,并告诉管理员如何弥补漏洞

43. 下面对于 x-scan 扫描器的说法,正确的有一一 -O A. 可以进行端目扫描

B. 含有攻击模块,可以针对识别到的漏洞自动发起攻击

C. 对于一些已知的 CGI 和 RPC 漏洞 ,x-scan 给出了相应的漏洞描述以及已有的通过(本文来自: 教 师 联 盟网:防火墙会话表主要有)此漏洞进行攻击的工具

D. 需要网络中每个主机的管理员权限也 E. 可以多线程扫描

防火墙会话表主要有篇三:网络安全基础练习答案

《网络安全基础》练习卷

一.选择题

1.安全漏洞产生的的原因很多,其中口令过于简单,很容易被黑客猜到属于___________。D

A.系统和软件的设计存在缺陷,通信协议不完备

B.及时实现不充分

C.配置管理和使用不当也能产生安全漏洞

D.以上都不正确

2.以下不属于非对称加密算法的特点是________。C

A.IDEA B.RC C.DES D.RSA

A.基于异常的入侵检测

B.基于误用的入侵检测

C.基于自治代理技术

D.自适应模型生成特性的入侵检测系统

4.包过滤防火墙工作在________。C

A.链路层 B.传输层 C.网络层 D.会话层

5.漏洞评估最重要的优点是________。B

A.适时性 B.预知性 C.准确性 D.后验性

6.防火墙通常被比喻为网络安全的大门,但它不能_________。D

A.阻止基于IP包头的攻击

B.阻止非信任地址的访问

C.鉴别什么样的数据包可以进出企业内部网

D.阻止病毒入侵

7.网络攻击的有效载体是________。C

A.黑客 B.网络 C.病毒 D.蠕虫

8.电子邮件的发件人利用某些特殊的电子邮件在短时间内不断重复地将电子邮件寄给同一个收件人,这种破坏方式叫做________。B

A.邮件病毒 B.邮件 C.木马 D.逻辑

9.入侵检测系统的发展方向是________。C

A.数字签名 B.统计分析 C.入侵管理技术(IMS) D.入侵防御技术(IPS)

10.防火墙技术指标中不包括________。D

A.并发连接数B.吞吐量C.接口数量D.硬盘容量

11.对企业网络最大的威胁时________。D

A.黑客攻击 B.外国 C.竞争对手 D.内部员工的恶意攻击

12.________是病毒的基本特征。计算机病毒也会通过各种渠道从已被感染的计算机扩散到未被感染的计算机。B

A.潜伏性 B.传染性 C.欺骗性 D.持久性

13.________利用以太网的特点,将设备网卡设置为“混杂模式”,从而能够接受到整个以太网内的网络数据信息。A

A.嗅探程序 B.木马程序 C.拒绝服务攻击 D.缓冲区溢出攻击

14.________是建立安防体系过程中极其关键的一步,他连接着安防重点和商业需求。它揭示了关键性的商业活动对资源的保密性、集成性和可用性等方面的影响。A

A.安全风险分析 B.网络系统现状 C.安全需求和目标 D.安全方案设计

15.黑客搭线属于________风险。B

A.信息存储安全 B.信息传输安全 C.信息访问安全 D.以上都对

16.网络病毒的发展趋势是________。A

本文来自电脑杂谈,转载请注明本文网址:

http://www.pc-fly.com/a/jisuanjixue/article-34360-7.html

-

-

鬼力赤

鬼力赤我看没有谁会有兴趣来判断这是不是屁话

-

薛彩苹

薛彩苹”易烊千玺朝我笑了笑

【在鸟类频繁出没的地方,人们经常发现鸟类随时随地排泄粪便

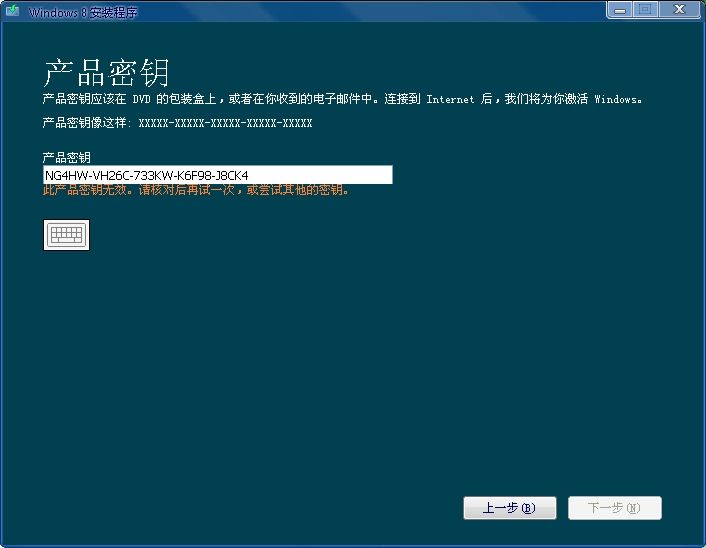

【在鸟类频繁出没的地方,人们经常发现鸟类随时随地排泄粪便 将Windows 8.1普通版无缝升级到版

将Windows 8.1普通版无缝升级到版 合肥只需要被祝福!高科技底价6K磁盘终于出现在5家知名房屋公司的发展中

合肥只需要被祝福!高科技底价6K磁盘终于出现在5家知名房屋公司的发展中 win7管理员用户权限选择更改用户帐户名的解决方法

win7管理员用户权限选择更改用户帐户名的解决方法

造那麼多的靶船