vc缓冲区溢出攻击例子_缓冲区溢出攻击matlab_一定程度上能防范缓冲区溢出攻击的措施有(6)

电脑杂谈 发布时间:2017-02-25 06:35:04 来源:网络整理A. 来自未授权的源地址且目的地址为防火墙地址的所有入站数据包 { 除 Email 传递等特殊用处的端口外 )

B. 源地址是内部网络地址的所有人站数据包

B.IFTSEC D.GB17859-1999

C. 所有 ICMP 类型的入站数据包如

D. 来自未授权的源地址,包含 SNMP 的所有入站数据包 E. 包含源路由的所有入站和出站数据包 32. 目前市场上主流防火墙提供的功能包括 A. 数据包状态检测过滤

B. 应用代理

C.NAT D.VPNE. 日志分析和流量统计分析 33. 防火墙的局限性包括

A. 防火墙不能防御绕过了它的攻击 B. 防火墙不能消除来自内部的威胁 C. 防火墙不能对用户进行强身份认证

D. 防火墙不能阻止病毒感染过的程序和文件迸出网络

34. 防火墙的性能的评价方面包括

A. 并发会话数 C. 延时

B. 吞吐量

D. 平均无故障时间

35. 下面关于防火墙的维护和策略制定说确的是

A. 所有防火墙管理功能应该发生在使用了强认证和加密的安全链路上

B.Web 界面可以通过 SSL 加密用户名和密码。非 Web 的图形界面如果既没有内部加密,也没有 SSL, 可以使用解决方案,如 SSH

C. 对防火墙策略进行验证的最简单的方法是,获得防火墙配置的拷贝,然后把这些 拷贝和根据已定义的策略产生的期望配置进行比较

D. 对防火墙策略进行验证的另一种方式通过使用软件对防火墙配置进行实际测试 E. 渗墙分析可以取代传统的审计程序

36. 蜜罐技术的主要优点有一一一

A. 蜜罐技术属于被动响应,使用者没有成为刑事诉讼或民事诉讼对象的危险 B. 收集数据的真实性,蜜罐不提供任何实际的业务服务,所以搜集到的信息很大可 能性都是由于黑客攻击造成的,漏报率和误报率都比较低

C. 可以收集新的攻击工具和攻击方法,不像目前的大部分防火墙和入授检测系统只 能根据特征匹配方法来检测已知的攻击

D. 不需要强大的资金投入,可以用一些低成本的设备 E. 可以及时地阻断网络入侵行为

37. 通用入侵检测框架 (CIDF) 模型的组件包括

A. 事件产生器 C. 事件分析器 E. 响应单元

B. 活动轮廓 D. 事件

38. 主动响应,是指基于一个检测到的入侵所采取的措施。对于主动响应来说,其选择 的措施可以归入的类别有

A. 针对入侵者采取措施 C. 收集更详细的信息

B. 修正系统 D. 入侵追踪

39. 随着交换机的大量使用,基于网络的入侵检测系统面临着无法接收数据的问题。由 于交换机不支持共享媒质的模式,传统的采用一个嗅探器 (snibr) 来整个子网的办法 不再可行。可选择解决的办法有

A. 不需要修改,交换网络和以前共享媒质模式的网络没有任何区别 B. 使用交换机的核心芯片上的一个调试的端口

C. 把入侵检测系统放在交换机内部或防火墙等数据流的关键入口、出口处 D. 采用分接器 (tap)

E. 使用以透明网桥模式接入的入侵检测系统 40. 入侵防御技术面临的挑战主要包括一一一

A. 不能对入侵活动和攻击性网络通信进行拦截B.单点故障 C. 性能 " 瓶颈 " D.误报和漏报 41. 网络安全扫描能够一一一。

A. 发现目标主机或网络B.判断操作系统类型 C. 确认开放的端口 D.识别网络和拓扑结构 E. 测试系统是否存在安全漏洞

42. 主机型漏洞扫描器可能具备的功能有一一一。

A. 重要资料锁定 : 利用安全的校验和机制来监控重要的主机资料或程序的完整性 B. 弱口令检查 : 采用结合系统信息、字典和词汇组合等的规则来检查弱口令

本文来自电脑杂谈,转载请注明本文网址:

http://www.pc-fly.com/a/jisuanjixue/article-34360-6.html

-

-

张小磊

张小磊面对赤裸裸的挑衅

-

李昌邺

李昌邺这首最好听

AI的图像处理技术---学习分享帖子

AI的图像处理技术---学习分享帖子 重装系统发现不了硬盘 【图】东陵区苹果电脑系统升级重装,铁西区点菜宝系统安装24小

重装系统发现不了硬盘 【图】东陵区苹果电脑系统升级重装,铁西区点菜宝系统安装24小 Android手机加密保护软件

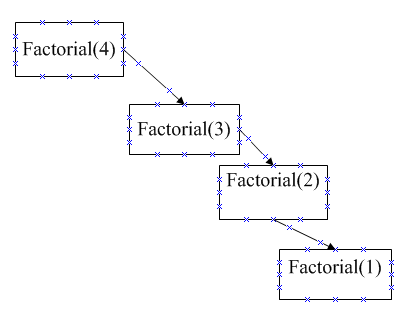

Android手机加密保护软件 递归 2次调用本题的问题是一开始当成只有一个员工信息,后来运

递归 2次调用本题的问题是一开始当成只有一个员工信息,后来运

我们对你也舍不得你是我们的最爱我会一直陪伴你海不会不蓝海浪不会不在