“计算机病毒及其预防技术” 10.doc(2)

电脑杂谈 发布时间:2020-06-24 15:21:03 来源:网络整理

A. 签名代码应包含病毒数据区B. 在保持唯一性的前提下,签名代码的长度应尽可能短C. 在程序选择最有代表性的程序之后,必须仔细分析签名代码,以区分出病毒来自其他病毒的签名以及该病毒的其他变体. D.签名必须能够将病毒与正常的非病毒程序区分开. 最晚出现的最新类型的病毒是(B)A.携带木马的病毒B.用于网络钓鱼的病毒C.蠕虫病毒通过网络传播D. OEice文档中携带的宏病毒无法防止计算机感染病毒的措施是(A)A.定期备份重要文件B.频繁更新操作系统C.除非确切知道附件的内容,否则请不要打开电子邮件附件D.重要部门中的计算机尝试使用专用计算机来隔离来自外界的病毒. (ACDE)A.移动硬盘B.记忆棒C.电子邮件D.聊天程序E互联网浏览可能与计算机病毒(ACD)有关A.可执行文件的大小已更改B.在受写保护的U盘上复制文件时,U盘写保护的提示出现在屏幕C上. 系统频繁冻结D.内存中有未知进程E.电脑主板损坏了在上半年发生的最具影响力的计算机和网络病毒是什么2003 A SARS B SQL杀手级蠕虫手机病毒小球病毒SQL?杀手蠕虫攻击有哪些特点AA大量消耗网络带宽攻击个人PC终端损坏PC游戏程序攻击手机网络语义攻击使用A信息内容病毒对软件攻击的含义C黑客从统计情况来看,危害最大黑客攻击是一种漏洞攻击,蠕虫攻击,病毒攻击. 引入中国的第一种计算机病毒是_病毒小球病毒1575病毒米开朗基罗病毒计算机病毒是_____计算机程序数据临时文件应用软件计算机病毒可以_____破坏计算机功能或破坏数据影响计算机的使用C可以自我复制保护的版权故意制造,传播计算机病毒和其他破坏性程序的版权,影响计算机系统如果操作正常且后果严重,将处以____. 监禁不超过五年否则将被,以警告您不要使用计算机病毒防护产品. 计算机病毒防护产品将根据____标准进行测试. B计算机病毒防护管理措施C.基于DOS系统的安全评级标准D.计算机病毒防护产品的检验标准A.带有细菌的磁盘B.损坏的磁盘C.破坏性的专用程序D.为了防止各种病毒而受损的程序对计算机系统有害,您可以在计算机上安装防病毒软件,并及时注意B,以确保它可以阻止和杀死新出现的病毒.

A分析B升级C检查计算机病毒的特征______ A传染性可移植的破坏性可触发计算机病毒分为____种良性病毒引导的病毒文件类型病毒复合病毒计算机病毒危害如下: A.删除数据,阻止网络信息,泄漏并燃烧主板计算机病毒. 该病毒由_____个部分组成. 靴子的一部分是感染的一部分. 操作的一部分是表演的一部分. 以下哪些措施可以有效提高病毒的预防能力? ,补丁C. 提高安全意识. 不要轻易打开无法解释的邮件. 计算机病毒的主要传播途径是A.电子邮件网络存储媒体文件交换. 计算机病毒的主要来源是____. 黑客组织编写计算机以自动生成恶意编译. 感染计算机后,应采取什么措施A.断开网络连接,以使用防病毒软件进行检测和删除. 如果无法将其删除,请向国家计算机病毒紧急响应中心报告该样本,以格式化系统A,移动硬盘B,记忆棒C,电子邮件D,聊天程序E. Internet浏览计算机病毒具有以下特征(ABCE) A,传染性B,隐蔽C,潜在D,可预测E,破坏性. 最新出现的病毒类型是B A.携带木马病毒B.用于网络钓鱼的病毒C.蠕虫病毒通过网络传播D. OEice文档宏病毒宏病毒可以被感染.

(A)可执行文件(B)引导扇区/分区表(C)Word / Excel文档(D)文件______. A.保护软盘清洁B.请勿将此软盘与病毒软盘一起放置C.写保护D.定期格式化软盘计算机病毒具有___的特征. A.感染性,潜在性和破坏性B.感染性,破坏性和易于阅读C.潜在性,破坏性和易于阅读D.感染性,潜在性和安全性宏病毒遵循Office软件广泛使用,有些人使用宏语言会在_____宏中创建寄生于计算机的病毒. A.应用程序B.文档或模板C.文件夹D.具有“隐藏”属性的文件除了具有破坏性,潜在性和挑衅性之外,计算机病毒还具有_____的最明显特征. A.隐藏的B.自由的C.传染的D.危险的微型计算机病毒可能引起以下损坏______. A.使磁盘的引导扇区损坏,使其无法启动微计算机B.使磁盘逐渐一张一张地破碎C.使磁盘的写保护不再受到写保护D.使计算机的电源无法打开以下四种计算机病毒的叙述,错误的一种是______. A.计算机病毒是标记或命令B.计算机病毒是由人类创建的程序C.计算机病毒是通过磁盘,网络和其他介质传播并传播的程序,并且可以感染其他程序D. A计算机病毒是一种潜在的,具有传染性和破坏性的程序,可以在某些媒体的帮助下进行自我复制. ______下列哪个说法正确.

A. 防病毒软件通常落后于新的计算机病毒的出现. B.防病毒软件总是落后于病毒的出现. 它可以检测并杀死任何类型的病毒. C.感染了计算机病毒的计算机感染了该病毒. D.免疫计算机病毒可以损害计算机用户的健康. 防止信息从计算机被盗的方法不包括______. A.用户标识B.权限控制C.数据加密D.病毒控制计算机病毒感染的必要条件是______. A.在计算机内存中运行病毒程序B.读/写磁盘C. A和B不是必要条件D. A和B都必须满足以下对计算机病毒的描述,______是不正确的. 答: 计算机病毒是人为编写的恶意程序. B.计算机病毒不会损坏计算机硬件系统. C.计算机病毒的传播途径主要是数据存储介质和网络链路的交换. D.计算机病毒是潜在的. 以下是关于根据____A__判断的两种计算机病毒判断: 1计算机病毒也是一种程序,它在某些条件下会激活,干扰和破坏并可以传播给其他程序; 2计算机病毒只会损坏磁盘数据. A.只有1是正确的B.只有2是正确的C. 1和2都是正确的D. 1和2都不正确,无法确保设备局域网的信息安全,从而防止黑客从Intranet的Intranet访问省局,使用___C__达到一定的预防效果.

A. 网络管理软件B.邮件列表C.防火墙软件D.防病毒软件在以下计算机安全保护措施中,___ C__是最重要的. A.提高管理水平和技术水平B.提高硬件设备运行的可靠性C.防止计算机病毒的感染和传播D.尝试防止自然因素的破坏计算机病毒通常是__A___. A.程序B.命令C.文件D.标记防病毒软件是__D___. A.检查计算机是否感染了病毒,清除所有已感染的病毒B.防止病毒入侵计算机C.找出计算机已感染的任何病毒并将其部分清除D.检查计算机是否感染了感染了病毒,请清除受感染的病毒部分,如果U盘密封了写保护端口,则__D___. A.同时感染病毒和病毒B.不会到处感染病毒,也不会感染病毒C.将不会感染病毒,但是会感染病毒D.将不会感染病毒,但是会感染病毒Enter安全模式? ___C___. A.按F1 B.按F5 C.按F8 D.按F12在安全模式下完成防病毒后,下列哪种情况不会将病毒爆发报告给系统中心___C___. A.杀毒完成后,直接重新启动计算机以开始日常工作B.杀毒完成后,清除查杀记录,然后重新启动计算机以开始日常工作C.病毒完成后,清除所有历史记录,然后重新启动计算机以开始日常工作. 防病毒完成后,清除监视记录,然后重新启动计算机以开始日常工作

本文来自电脑杂谈,转载请注明本文网址:

http://www.pc-fly.com/a/jisuanjixue/article-256930-2.html

计算机病毒 危害- 1:合理、精简的机构设置使得甲县卫

计算机病毒 危害- 1:合理、精简的机构设置使得甲县卫 微信JS界面

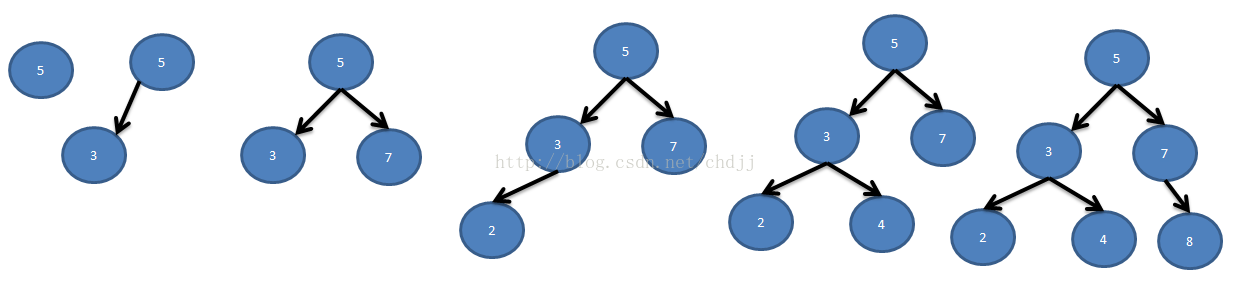

微信JS界面 最佳二叉搜索树

最佳二叉搜索树 全国准考证号查询入口

全国准考证号查询入口

你家赵薇呢