“计算机病毒及其预防技术” 10.doc

电脑杂谈 发布时间:2020-06-24 15:21:03 来源:网络整理

第一章计算机病毒的定义(填空)计算机病毒是一组计算机指令或程序代码,它们会编译或插入到计算机程序中,这些程序或代码会损坏计算机功能或数据,影响计算机的使用并可以复制他们自己. 7种特征(填空)传染性,破坏性计算机病毒分类及代表,寄生性,隐藏性,潜在性(触发),不可预测,有针对性,未经授权的可执行性,衍生计算机病毒七个趋势(Q&A)⑴联网⑵化⑶智能化⑷人性化⑸隐藏⑹多样性automated自动化计算机病毒和医疗病毒(Q&A)之间的区别和联系计算机病毒不是自然发生的,但是有些人使用计算机软件和硬件固有的漏洞,具有特殊功能的程序. 它具有与生物医学中的病毒相同的感染和破坏特性,因此该术语源自生物医学中的“病毒”概念. 第三章计算机病毒的四个主要功能模块(填空)启动模块,感染模块,破坏模块,触发模块2,计算机病毒状态转换(动态和静态)静态病毒存在于存储介质中,一般可以不执行感染和销毁功能,其传播只能通过第三方活动(例如复制,下载和邮件传输等)来实现. 当病毒通过引导功能开始进入内存时,它处于活动状态,并且当满足某些触发条件时,病毒开始感染并销毁,从而构成对计算机系统和资源的威胁和破坏. 引导模块(Q&A)的三个过程(1)驻留内存病毒如果想发挥破坏性作用,通常需要驻留在内存中.

因此,您必须打开所有内存空间或覆盖系统占用的内存空间. 实际上,有很多病毒根本不需要驻留在内存中. ing窃取系统的控制权病毒程序驻留在内存中后,相关部分必须替换或扩展系统的原始功能并窃取系统的控制权. 之后,病毒程序会根据其设计思想隐藏自身,等待时机,并在时机成熟时感染并销毁. ⑶恢复系统功能病毒会自行隐藏. 保留在内存中后,需要还原系统,以免系统崩溃. 只有这样,在成熟的时候才能等待感染和破坏. 反分析技术(空白)自加密技术,反跟踪技术触发模块的触发条件(空白)日期触发,时间触发,键盘触发,感染触发,启动触发,磁盘访问时间触发器,CPU模型/主板模型触发器6,触发器条件与损坏程度之间的关系的可触发性是病毒的攻击性和潜伏性之间的调节杆,它可以控制病毒感染和破坏的程度考虑到杀伤力和潜伏性. 苛刻的触发条件可能会使病毒潜伏,但不容易传播. 触发条件太宽松会导致病毒的频繁感染和破坏,并且容易暴露,导致用户在进行抗病毒治疗时不会产生很大的杀伤力. 病毒变体的定义当某些计算机病毒编译器可以修改某种计算机病毒的代码,从而避免使用现有的计算机病毒检测程序时,就会出现新的病毒技术,并且这种新病毒可以称为病毒的转化. 当这种变形的计算机病毒继承了原始病毒的主要特征时计算机病毒分类及代表,据说是其父计算机病毒的变体.

变态病毒的主要特征当病毒到达目标时,病毒自身的代码和结构在时空上会有不同的变化. 四种类型的变态病毒一维变态病毒: 具有普通病毒的基本特征,但是,每次病毒感染目标时,其自身代码几乎与先前感染目标中的病毒代码相同. ,但是这些代码的排列及其相对空间是不变的. 二维变质病毒: 除了具有一维变质病毒的特征外,更改后的代码彼此之间的排列距离(相对空间位置)也会发生变化,某些受感染文件的字节数也有所变化. 三维变质病毒: 分裂后它可以隐藏在多个地方,任何子病毒在被激发后都可以恢复为完整的病毒. 病毒在附件上的空间位置会发生变化,即潜在位置不确定. 四维变质病毒: 具有三维变质病毒的特征,随时间动态变化. 10. EPO技术的定义EPO是入口点模糊化的简称,即入口混淆技术,它改变了修改PE标头入口点的传统方法,使其指向病毒代码的入口以达到歧义. 病毒入口. 第4章1.计算机病毒的分类2. PE文件病毒的关键技术,各自可以做什么(Q&A)⑴病毒重定位⑵获取API函数⑶文件搜索⑷内存映射文件the病毒如何感染其他文件⑹如何返回宿主程序病毒的原因重定位预先计算了正常程序变量和函数的相对地址.

病毒是连接到主机程序的程序段. 问题是病毒变量和病毒功能的相对地址难以计算. 了解P77〜78代码的作用. 木马第五章的定义为“木马”. 它是与远程计算机的连接,使远程计算机可以通过网络控制用户的计算机系统,并可能导致用户的信息丢失. 系统损坏甚至瘫痪的程序. 木马具有隐藏,自动操作,欺骗,自动恢复功能,特殊功能,能够自动打开特殊端口的木马,常见计算机病毒与远程控制程序之间的关系木马与远程控制软件之间最重要的区别: 木马和控制软件不会生成图标,不会出现在任务管理器中: 不同的用途,某些木马具有控制软件的所有功能,是否隐藏木马和普通计算机病毒: 可传播性(木马不如病毒),并且两者是集成的(木马). 程序YAI使用病毒技术. “红色代码”病毒已经具有木马程序的远程控制功能. Trojan系统的硬件(控制端,服务器,Internet),软件(控制端程序,木马程序)和连接(服务器IP),控制端IP,控制端端口,木马端口) (系统信任)端口. 系统将木马视为普通应用程序,而无需检查其连接. 第6章宏病毒的定义一个或多个具有病毒特征的宏的集合,这些宏是由系统的开放性专门制成的. 病毒宏的这种收集会影响计算机的使用,并且可以自我复制并通过文档和模板传播.

宏病毒的特征是传播速度极快,易于制作,具有多种变体,极有可能遭到破坏,多平台交叉感染,区域问题,版本问题. 经典宏病毒⑴梅利莎: 当用户打开被感染的Word 97或如果是Word 2000文件,该病毒将通过感染者的Outlook通讯簿自动将带有W97M_MELISSA病毒的电子邮件发送到前50个地址. 您将在邮箱中看到标题为“来自XX的重要消息,来自XX的重要信息”的消息,其中XX是发件人的名称. NO台湾NO.1B: 打开Word文档时,系统会要求您计算最多5到4位数字的乘法公式. ⑶O97M.Tristate.C病毒: 在Excel中激活该病毒后,它将在Excel启动目录中查找文档BOOK1.XLS. 如果不存在,该病毒将在此目录中创建受感染的工作簿并保护Excel的宏病毒. 该病毒存储在受感染的电子表格“ ThisWorkbook”中. 第八章移动终端恶意代码以移动终端为感染目标,以(移动终端网络)和(计算机网络)为平台,通过无线或有线通信等方式对移动终端进行攻击,导致各种异常. 移动终端程序代码错误. 移动终端涵盖现有和即将到来的各种类型和功能的移动电话和PDA移动终端. (1)终端-终端: 中间网桥是无线连接,例如蓝牙和红外.

(2)Terminal-gateway-terminal: 手机将有毒程序或数据发送到网关. 网关被感染后,病毒会传播到其他终端或干扰其他终端. (3)PC(计算机)终端: 该病毒首先托管在普通计算机上. 当移动终端连接到受感染的计算机时,病毒会传播到移动终端. 移动终端的恶意代码攻击方法是短信攻击,直接攻击手机,网关,漏洞和木马类型的恶意代码. 防止移动终端上的恶意代码请注意来电信息,谨慎的网络下载,不接收奇怪的文本消息,关闭无线连接以及注意安全信息. 第9章僵尸网络分布,恶意传播,蠕虫主程序传播的一对多控制的特征模块,其入侵分为扫描(检测远程主机的漏洞),攻击(自动攻击以获得). 主机的适当权限. )并进行复制. 流氓软件的定义第一个定义: 具有一定实用价值但具有某些计算机病毒和黑客行为特征的软件. 第二个定义: 介于病毒和常规软件之间的软件,具有正常功能(下载,媒体播放等)和恶意行为(播放广告,打开后门),对用户造成重大伤害. 僵尸网络的定义使用一种或多种传播方式,以僵尸程序(僵尸程序)感染大量主机,从而在控制者和被感染者之间形成一对多的控制网络. 攻击者通过各种传播性的bot程序感染Internet上的大量主机,被感染的主机将通过控制通道接收攻击者的指令以形成僵尸网络.

第10章比较方法(空白处)注册表比较方法,文件比较方法,终端比较方法,内存比较方法计算机病毒扫描软件由两部分组成: 一部分是计算机病毒库,其中包含专门选择的各种计算机病毒的签名;另一部分是使用签名库进行扫描的主程序. 存储备份技术(选择,填空)完全备份,增量备份,差异备份(选择,判断)防病毒软件的基本功能(填空): 病毒检测和查杀能力,对新病毒的反应,文件备份和恢复能力,实时监控功能,及时有效的升级功能,只能安装远程识别功能,友好的界面以及易于操作,占用现有资源,系统兼容性以下非计算机病毒的功能是CA Infectious和Covert B . 侵略性和破坏性D.潜在和破坏性D.破坏性和感染性计算机病毒主要导致DA磁盘损坏B.计算机用户受伤C. CPU损坏D.程序和数据破坏下列哪种说法最能说明引导扇区病毒是不再是很常见的病毒? C A.计算机不再从软盘启动B.对这种类型的病毒C采取足够的预防措施. 软盘不再是共享信息的主要方式D.传播程序的编写者不再编写启动扇区病毒引导扇区病毒感染计算机上的哪条消息? B A.DATAB. MBRC. 电子邮件D. 关于引导扇区病毒特征和特征字的错误描述? C A.原始引导扇区和部分病毒代码将被复制到磁盘B的另一个位置. 引导扇区病毒的设计缺陷可能在读取软件时偶尔引起写保护错误C.引导扇区病毒格式化了特定时间的硬盘. D.引导扇区病毒不再像以前那样构成巨大威胁. 引导扇区病毒传播的错误步骤是什么? B A.病毒进入引导扇区B.病毒破坏引导扇区信息C.计算机将病毒加载到存储D.病毒感染其他磁盘世界上第一台计算机ENIAC是A型A.随机访问计算机B.图灵机C. D.具有背景存储带的随机访问存储的计算机D.可以感染EXE和COM文件的病毒属于C A.网络病毒B.蠕虫病毒C.文件病毒D. Windows 32-中的系统启动病毒位操作系统,EXE文件中的特殊标签为B A. MZB. PEC. 内德LE木马盗走的信息不是哪个? D A.计算机名称B.硬件信息C. QQ用户密码D.著名的木马“网络小偷”使用的隐藏文件技术是A A.回弹木马技术B.远程线程插入技术C. ICMP协议技术D.远程代码插入技术下面的代码显示了D的挂马方式A.框架的挂马B. js的挂马C.网络钓鱼的挂马D.假装的挂马以下有关宏病毒的说法是正确的BA. 宏病毒主要感染可执行文件B. 宏病毒仅感染由办公自动化程序C准备的文档. 宏病毒主要感染软盘的引导扇区或主引导扇区(硬盘D). CIH病毒属于宏病毒是一类非常流行的病毒,以下C不是宏病毒的主要特征.

A. 易于制作,多种变体B.传播速度极快C.当前仅在Windows平台上有效D.区域和版本问题影响宏病毒的传播支持宏病毒的应用程序系统不包括CA. Adobe Company Adobe ReaderB. Inprise的Lotus AmiPro文字处理软件C.美国计算机科学家Leslie Lambert开发了基于TeX的排版系统LaTeXD. 为什么Microsoft Word,EXCEL,Access,PowerPoint,Project,Visio和其他产品说蠕虫是独立的? C.蠕虫不会复制B.蠕虫不会传播到其他计算机C.蠕虫不需要主机传播D.蠕虫不携带有效载荷哪一项不是蠕虫的传播方式和特征? B A.通过电子邮件传播B.通过CD,软盘和其他媒体传播C.通过共享文件传播D.未经用户参与传播的C下列病毒C不是蠕虫. A.冲击波B.冲击波C. CIHD. Nimda蠕虫与传统计算机病毒的区别主要体现在D A.存在形式B.感染机制C.感染目标D.销毁方法Linux系统下使用欺骗库功能的病毒Linux系统下的环境变量,环境变量为D A. GOTB. LD_LOADC. PLTD. 在Linux环境中生成的第一个病毒是C A. LionB. W32.WinuxC. 极乐D. Melissa移动终端恶意代码感染机制感染方式不包括DA. 终端-终端B.终端-网关-终端C. PC-终端D.终端-PC从技术角度来看,数据备份策略不包括B A.完全备份B.差异备份C. 增量备份D.差异备份哪种病毒会占用内存,然后感染系统中的引导扇区和所有可执行文件? D A.引导扇区病毒B.宏病毒C. Windows病毒D.复杂病毒PE_CIHVI1.2病毒将感染哪个操作系统? C A. DOSB. UNIXC. WINDOWSD. LINUX以下哪一项不足以表明该病毒是网络攻击的有效载体? D A.网络攻击程序可以通过各种途径传播通过病毒B.攻击程序可以利用病毒的隐藏来逃避沙漠检测程序C.病毒的潜伏性和可触发性使网络攻击无敌D.黑客直接通过病毒瞄准目标主机以安全模式启动防病毒的主要原因是BA. 安全模式下病毒清除的速度很快B. 安全模式下病毒清除的速度比较完整C.安全网络D.在安全模式下的防病毒软件不容易崩溃在大多数情况下,病毒入侵计算机系统A后,病毒程序将立即破坏整个计算机软件系统B. 计算机系统将立即无法运行来执行我们的各种任务C.病毒程序会快速地用计算机键盘,鼠标等驱动程序. D.通常,它不会立即发生,并且在满足特定条件之前不会被破坏. A.使用不固定的密钥或随机数来加密病毒代码B.在操作过程中更改病毒代码C. 通过一些奇怪的指令序列来实现更多信息. 形态D. 在病毒运行后删除病毒,以避免特征码扫描. 在基于扫描方法的计算机病毒防护技术中,A不是选择签名的规则.

本文来自电脑杂谈,转载请注明本文网址:

http://www.pc-fly.com/a/jisuanjixue/article-256930-1.html

-

-

竹原

竹原家里就0利息了

-

蒋舒婷

蒋舒婷~

人机交互实验报告1-人机界面-图形文字-

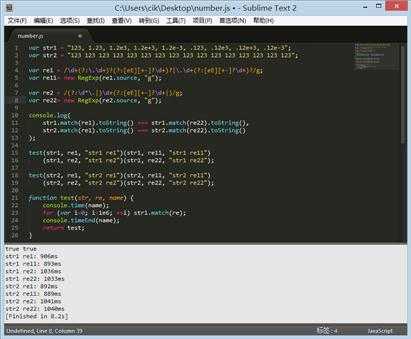

人机交互实验报告1-人机界面-图形文字- JS正则表达式验证码非常完整

JS正则表达式验证码非常完整 为什么计算机的D驱动器丢失,如何恢复D驱动器文件?电脑操作系统

为什么计算机的D驱动器丢失,如何恢复D驱动器文件?电脑操作系统 Sword Heart Chivalry 1.9正式版1.24E + 8M防御性地图

Sword Heart Chivalry 1.9正式版1.24E + 8M防御性地图

一个浙江财经学院教授在研究问题时就只有一个3000万的推测数据吗