2017年中小学生网络安全知识竞赛考试题库(含答案)(2)

电脑杂谈 发布时间:2020-06-01 08:19:42 来源:网络整理

40. 以下哪些功能属于操作系统中的日志记录功能(D)

(A)控制用户的作业排序和运行

(B)在不影响其他程序正常运行的情况下,以合理的方式处理错误事件

(C)保护系统程序和操作,并禁止未经授权访问程序和数据

(D)记录计算机用户对系统和资源的访问

42. Windows NT提供的分布式安全环境也称为(A)

(A)域(域)

(B)工作组

(C)对等网络

(D)安全网

43. 以下哪种情况属于身份验证过程(A)

(A)用户根据系统提示输入用户名和密码

(B)用户在Internet上共享了自己编写的Office文档,并设置了哪些用户可以阅读和哪些用户可以修改

(C)用户使用加密软件对自己的Office文档进行加密,以防止他人在获得此副本后看到文档的内容

(D)有人尝试登录到您的计算机,但是密码输入错误,系统提示输入错误的密码,并将失败的登录过程记录在系统日志中

44. 以下哪种情况属于授权(B)?

(A)用户根据系统提示输入用户名和密码

(B)用户在Internet上共享了自己编写的Office文档,并设置了哪些用户可以阅读和哪些用户可以修改

(C)用户使用加密软件对自己的Office文档进行加密,以防止他人在获得此副本后看到文档的内容

(D)有人尝试登录到您的计算机,但是密码输入错误,系统提示输入错误的密码,并将失败的登录过程记录在系统日志中

45. 以下哪种情况属于审核(D)

(A)用户根据系统提示输入用户名和密码

(B)用户在Internet上共享了自己编写的Office文档,并设置了哪些用户可以阅读和哪些用户可以修改

(C)用户使用加密软件对自己的Office文档进行加密,以防止他人在获得此副本后看到文档的内容

(D)有人尝试登录到您的计算机,但是密码输入错误,系统提示输入错误的密码,并将失败的登录过程记录在系统日志中

46. 基于互联网的知识文明的主要安全隐患是(C)

(A)人身安全

(B)社会保障

(C)信息安全

47. 单词“ HACKER”最早出现在(B)

(A)贝尔实验室

(B)麻省理工学院AI实验室

(C)AT&T实验室

48. 可能影响或破坏系统的人包括(A)

(A)所有网络和信息系统用户

(B)只有黑客

(C)只允许乘坐交叉乘客

49. 黑客的主要攻击方式包括(A)

(A)社会工程攻击,暴力攻击和技术攻击

(B)人为工程攻击,武力攻击和技术攻击

(C)社会工程攻击,系统攻击和技术攻击

50. 从统计情况来看,最有害的黑客攻击是(C)

(A)漏洞攻击

(B)蠕虫攻击

(C)病毒攻击

51. 第一种计算机病毒出现在(B)

(A)40s

(B)70年代

(C)90年代

52. 密码攻击的主要目的是(B)

(A)获取密码销毁系统

(B)获取密码以进入系统

(C)仅用于获取密码

53. 密码使用习惯调查发现,约___%的人使用的密码长度少于5个字符(B)

(A)50.5

(B)51. 5

(C)52.5

54. 通常,三个字符的密码破解需要(B)

(A)18毫秒

(B)18秒

(C)18分

55. 黑色星期四的意思是(A)

(A)1998年11月3日,星期四

(B)1999年6月24日,星期四

(C)2000年4月13日,星期四

56. 每个人都认为互联网安全技术的研究始于_______(C)

(A)互联网的诞生

(B)出现第一台计算机病毒

(C)黑色星期四

57. 计算机紧急响应小组的缩写是(A)

(A)CERT

(B)首先

(C)SANA

58. 邮件攻击主要是(B)

(A)销毁被攻击者的邮件服务器

(B)填写被攻击者的邮箱

(C)销毁被攻击者的电子邮件客户端

59. 逻辑通常会通过(B)

(A)必须对其进行远程控制才能启动邮件攻击,执行并销毁它

(B)指定条件或外部触发器以启动执行并实施销毁

(C)在管理员的控制下开始执行,并实施销毁

60. 1996年,在上海的一个寻呼站发生了逻辑事件. 由于(C),创建者被判“情节较小,他无罪释放”.

(A)证据不足

(B)没有造成损害

(C)法律不健全

61. 扫描工具(C)

(A)只能用作攻击工具

(B)只能用作预防工具

(C)既可以用作攻击工具,也可以用作防御工具

62.DDOS攻击是使用_____攻击(C)

(A)其他网络

(B)通信握手过程中的问题

(C)中级代理商

63. 该国首次入侵银行系统是通过(A)

(A)安装无限的MODEM进行攻击

(B)通过内部系统进行攻击

(C)搭线进攻

64. 黑客造成的主要安全风险包括(A)

(A)系统破坏,信息盗窃和信息伪造

(B)攻击系统,获取信息和伪造信息

(C)输入系统,损坏信息和谣言信息

65. 从统计数据来看,内部攻击是网络攻击(B)

(A)二次攻击

(B)主要攻击方式

(C)不是攻击源

66. 江主席指出,信息战的主要形式是(A)

(A)电子战和计算机网络战

(B)信息攻击和网络攻击

(C)系统破坏和信息破坏

67. 广义上讲,信息战是指为了实现各自的国家战略目标,抓住______在各个领域的信息优势并利用信息和信息技术而在对立各方之间进行的信息斗争(B)

(A)政治,经济,国防,领土,文化,外交

(B)政治,经济,军事,技术,文化,外交

(C)网络,经济,信息邮件攻击,技术,文化,外交

68. 从狭义上讲,信息战是指军事领域的信息斗争. 这是敌对双方采用的一种战争形式,它是通过使用和摧毁敌人并保护其信息和信息系统来争取信息(C)

(A)拥有,控制和制造权

(B)保存,制造和使用权

(C)访问,控制和使用权利

69. 信息战的战争危害比常规战争的危害更大(C)

(A)轻

B)很重

(C)不一定

70. 信息战中的军事人员识别要比常规战中的更多(A)

(A)困难

(B)简单

(C)很难说

71. 互联网用户应自其网络正式连接之日起_____内,前往办理国际网络备案程序.

(A)三十天

(B)20th

(C)第十五

(D)四十天

72. _____(C)可以接受一般的计算机安全事件和计算机违规

(A)发生的市级公共信息网络安全监督部门

(B)发生的县级地方(区,市).

(C)发生此案的地方县(区,市)公共信息网络安全监督部门

(D)发生的当地警察局

73. _____(A)可以接受计算机刑事.

(A)发生的市级公共信息网络安全监督部门

(B)发生地市级部门

(C)发生此案的地方县(区,市)公共信息网络安全监督部门

(D)发生的当地警察局

74. 计算机信息系统中的安全事件和案例应报告给当地__p>

的公共信息网络安全监督部门(D).

(A)8小时

(B)48小时

(C)36个小时

(D)24小时

75. _____(C)

可以识别或确定计算机安全事故的原因.

(A)人民

(B)

(C)负责此案的部门

上面(D)的任何内容都可以

76. 对于发生计算机安全事故和案例的计算机信息系统,如果存在隐藏的安全风险,则______应在规定的期限内(B)要求更正.

(A)人民

(B)

(C)调查部门的主管部门

上面(D)的任何内容都可以

77. 传入我国的第一个计算机病毒是__(B)

(A)病毒

(B)小球状病毒

(C)1575病毒

(D)米开朗基罗病毒

78. 计算机病毒(C)的第一例出现在我国的__

(A)1980

(B)1983

(C)1988

网络安全知识竞赛问题库51_安全知识竞赛问题和答案

(D)1977

79. 电脑病毒是_____(A)

(A)计算机程序

(B)数据

(C)临时文件

(D)应用软件

80. 电脑病毒可以_____(ABC)

(A)破坏计算机功能或破坏数据

(B)影响计算机的使用

(C)能够复制自己

本文来自电脑杂谈,转载请注明本文网址:

http://www.pc-fly.com/a/jisuanjixue/article-229778-1.html

-

-

刘俊

刘俊红烧肉

-

田丽

田丽他说的不是指人类

-

珠海市的薪酬税是如何算的

珠海市的薪酬税是如何算的 第二版北京版第二版生物多样性单位的知识要点概述

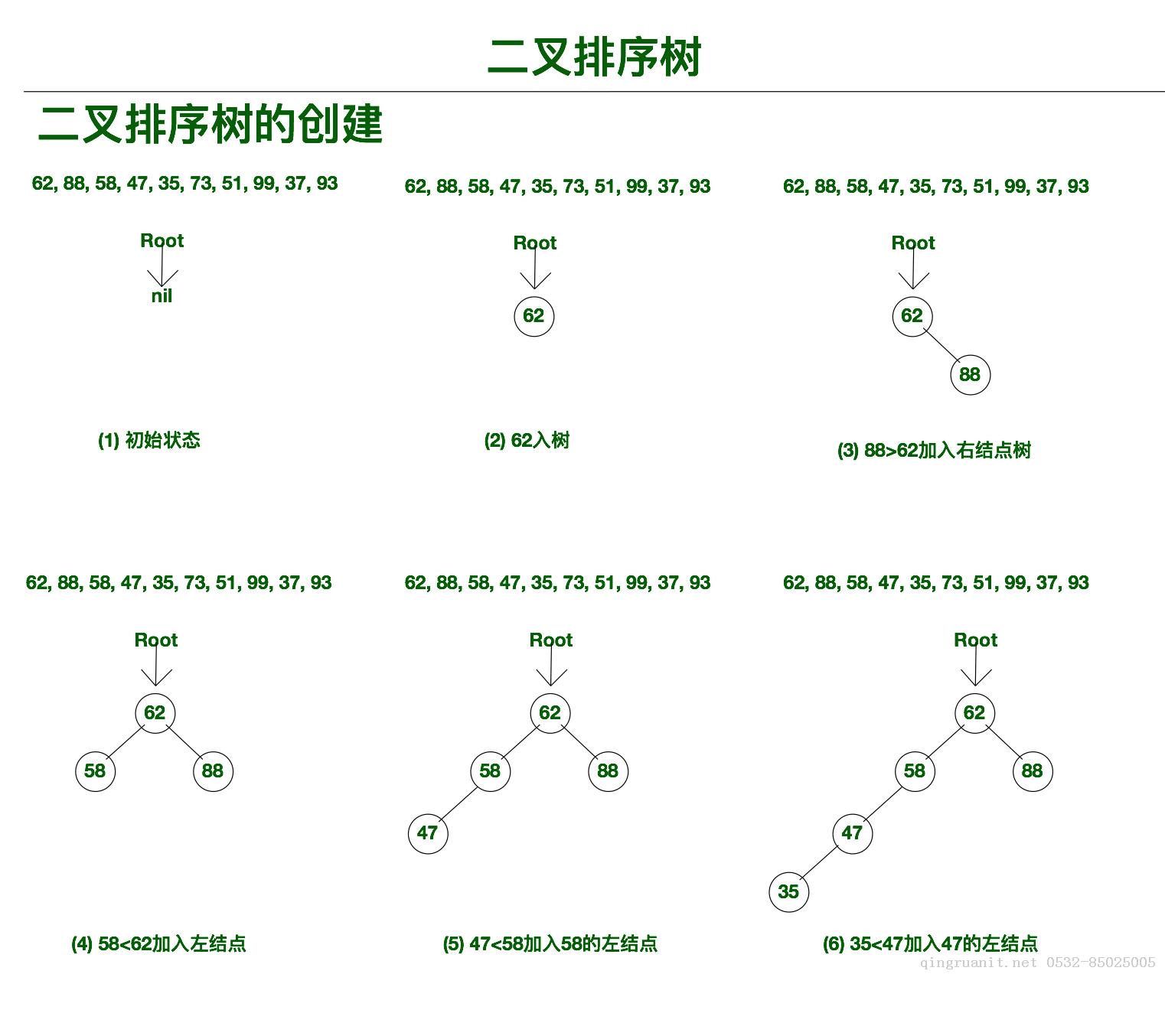

第二版北京版第二版生物多样性单位的知识要点概述 Java中的二进制排序树

Java中的二进制排序树![[下载七夕视频社区]七夕视频社区v10.1.2](http://www.down123.me/attachment/soft/2017/0717/183839_29586013.jpg) [下载七夕视频社区]七夕视频社区v10.1.2

[下载七夕视频社区]七夕视频社区v10.1.2

而今迈步从头越