计算机病毒不太可能入侵_计算机病毒分析和预防措施

电脑杂谈 发布时间:2020-04-15 02:30:14 来源:网络整理

[摘要]随着Internet的普及,计算机病毒已越来越影响人们的工作和生活. 计算机病毒会破坏用户计算机中的程序和数据,从而破坏用户的工作结果和重要数据;木马病毒的流行导致许多计算机用户的网上银行帐户,股票帐户,游戏帐户等被盗,给用户造成严重的经济损失.

[关键字]计算机;病毒;预防

随着计算机在社会和生活的各个领域的广泛使用;随着计算机的普及和网络的迅猛发展,计算机病毒呈不断加剧的趋势,严重干扰正常的社会生活,给计算机系统带来巨大的潜在威胁和破坏. 目前,病毒已经成为困扰计算机系统安全性和计算机应用程序的主要问题. 为了确保信息的安全性和流畅性,我们从计算机病毒的概念入手,分析了计算机病毒的内涵,类型和特征,分析了计算机病毒的来源,最后介绍了计算机病毒的主要防护措施.

首先,计算机病毒的内涵计算机病毒不可能侵入,类型和特征

计算机病毒是: 一组通过复制自身感染其他软件的程序. 当程序运行时,嵌入式病毒也会运行并感染其他程序. 有些病毒没有恶意攻击代码,但是更多病毒带有毒代码,一旦受到预设环境的刺激,它们便会被感染并销毁. 自从1980年代Morris编写了第一个“蠕虫”病毒程序以来,世界上已经出现了许多不同类型的病毒. 近年来,产生了以下主要病毒:

(1)蠕虫病毒. 蠕虫的前缀是: Worm. 该病毒的共同特征是: 通过网络或系统漏洞传播,大多数蠕虫具有发出有毒电子邮件,阻止网络的特征. 例如冲击波(阻塞网络),小邮递员(发送有毒邮件)等.

(2)系统病毒. 系统病毒前缀为: Win32,PE,Win95,W32,W95等. 这些病毒的一般公共特征是它们可以感染Windows操作系统的* .exe和* .dll文件,并通过这些文件传播. 如CIH病毒.

(3)后门病毒. 后门病毒的前缀是: Backdoor. 这种病毒的共同特征是: 通过网络传播,打开系统的后门,并给用户的计算机带来安全风险. 例如,许多朋友都遇到过Idoor Backdoor.IRCBot.

(4)脚本病毒. 脚本病毒的前缀是: 脚本. 脚本病毒的共同特征是: 用脚本语言编写并通过网页传播的病毒,例如Red Code(Script.Redlof). 脚本病毒还将具有以下前缀: VBS,JS(指示编写了哪种脚本),例如欢乐时光(VBS.Happytime)等.

(5)宏病毒. 实际上,宏病毒也是一种脚本病毒. 由于其特殊性,在此将其单独分类为一个类别. 宏病毒的前缀是: Macro,第二个前缀是Word,Word97,Excel,Excel97(可能还有其他)之一. 如: 著名的梅利莎(Macro. 梅利莎).

(6)木马病毒和黑客病毒. Trojan病毒的前缀是: Trojan,黑客病毒的前缀名称通常是Hack. 木马病毒的共同特征是: 通过网络或系统漏洞访问用户的系统并隐藏,然后将用户的信息泄露给外界. 黑客病毒具有视觉界面,可以远程控制用户的计算机. 木马和黑客病毒经常成对出现,现在这两种类型越来越趋于整合. 诸如QQ消息尾木马Trojan.QQ3344之类的常规木马,您可能会遇到更多用于网络游戏的木马病毒. 例如Trojan.LMir.PSW.60.

(7)病毒培养程序病毒. 这些病毒的共同特征是,在操作过程中会将一种或多种新病毒从体内释放到系统目录中,并且新病毒将被该释放破坏. 例如: 冰川播种机(Dropper.BingHe2.2C),MSN Shooter(Dropper.Worm.Smibag)等.

(8)捆绑的机器病毒. 捆绑的机器病毒的前缀是: Binder. 这种病毒的共同特征是: 病毒作者将使用特定的捆绑程序将病毒与某些应用程序捆绑在一起,例如QQ和IE. 从表面上看,它看起来像一个普通文件. 当用户运行这些捆绑的病毒时,它们将在表面运行. 这些应用程序然后隐藏并运行捆绑在一起的病毒,从而对用户造成伤害. 例如: 捆绑QQ(Binder.QQPass.QQBin)等.

(9)笑话病毒. 笑话病毒的前缀是: 笑话. 也称为恶作剧病毒. 这种病毒的共同特征是它具有吸引人的图标来吸引用户单击. 实际上,该病毒并未对用户的计算机造成任何损害. 例如: 女鬼(Joke.Girlghost)病毒.

(10)破坏性程序病毒. 破坏性程序病毒的前缀是: Harm. 这种病毒的共同特征是它具有吸引人的图标来吸引用户单击. 当用户单击此类病毒时,该病毒将直接损坏用户的计算机. 例如: 格式C驱动器(Harm.formatC.f),杀手命令(Harm.Command.Killer)等.

(11)U盘病毒. 顾名思义,U盘病毒是通过移动存储(尤其是U盘)传播的病毒. 病毒首先将病毒程序写入U盘,然后更改autorun.inf文件,将autorun.inf文件指向病毒程序. 当用户打开计算机上的U盘时,Windows将运行此程序,从而引起病毒攻击. U盘病毒将返回插入计算机的移动内存,并重复上述过程以实现U盘病毒的复制和传播.

第二,计算机病毒源分析

实现计算机病毒入侵的核心技术是解决有效的病毒注入. 攻击的目标是对方的各种系统,以及来自主机的各种传感器,桥接器等,因此在关键时刻它们的计算机会被欺骗或崩溃,并且它们将无法运行. 从国外技术研究现状来看,病毒注入方法主要包括以下几种:

1. 数据控制链入侵方法.

随着Internet技术的广泛使用,计算机病毒已经可以通过计算机系统的数据控制链进行入侵. 使用远程修改技术,可以轻松更改数据控制链的正常路径.

2. 后门攻击方法.

后门是计算机安全系统中的一个小孔. 它是由软件设计人员或维护人员发明的,知道它的存在的人会绕过正常的安全保护措施而进入系统. 攻击后门的形式很多,例如控制电磁脉冲将病毒注入目标系统. 计算机入侵者经常通过后门进行攻击,例如当前普遍使用的Windows98,这种后门存在.

3. 模式.

病毒代码主要通过传输到另一方的电子系统. 这种方法是最好的计算机病毒注入方法,也是技术上最困难的方法.

可能的方法是: ①寻找对另一方的信息系统进行病毒注入的最差防护. 通过另一方未受保护的数据链路,病毒被传播到受保护的链路或目标.

②直接传输到对方电子系统的或设备,以便可以对其进行处理并将病毒感染到目标计算机.

③模仿合法的无线传输数据. 根据获得或使用的标准传输协议和数据格式,传输病毒代码计算机病毒不可能侵入,以便可以将其混合在合法的传输信号中,进入,然后进入人类信息网络.

4. “固化”方法.

也就是说,病毒是预先存储在硬件(例如芯片)和软件中的,然后将硬件和软件直接或间接地传递给另一方,从而将病毒直接传播到另一方的电子设备. 系统,并在必要时启动以进行攻击. 目的. 这种攻击方法是秘密的. 即使对芯片或组件进行了彻底检查,也很难确保没有其他特殊功能. 目前,中国许多计算机组件都依赖,因此很容易受到芯片的攻击. </ p>

除上述方法外,还有许多其他方法可以注入病毒.

三,防范计算机病毒攻击的对策与方法

1. 定期备份重要数据以避免重大损失.

2. 请勿打开未知来源的Excel或Word文档,并及时更新病毒以进行实时监控,以免受到病毒的感染.

3. 选择具有“ Web防火墙”功能的防病毒软件,每天升级防病毒软件病毒库,定期检查计算机是否有病毒,并在时打开所有防病毒软件监视功能,而不仅仅是单击不安全和不熟悉的网站病毒侵害.

4. 在上网过程中,必须注意加强自我保护,避免访问非法网站. 这些网站经常渗透恶意代码. 用户打开页面后,他们将被植入木马和病毒.

5. 应养成及时下载最新系统安全漏洞补丁程序的安全习惯,并且应从根本原因中消除利用系统漏洞攻击用户计算机的黑客所感染的病毒. 同时,升级防病毒软件并启用实时病毒监视应成为日常病毒防护的必修课.

6. 将应用程序软件升级到最新版本,包括各种IM即时消息工具,下载工具,播放器软件,搜索工具栏等;不要登录未知网站,以免病毒利用其他应用程序软件漏洞木马病毒传播.

7. 使用Windows Update功能来应用系统范围的补丁程序,以防止病毒从Web木马入侵系统.

8. 更新计算机的防病毒软件,及时安装防火墙,并及时安装操作系统补丁.

参考

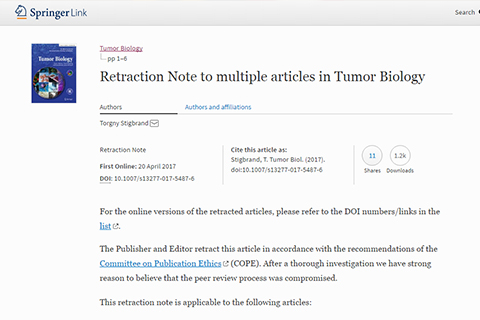

[1]陈立新. 计算机,病毒的预防与传播[M]. 北京: 清华大学出版社,2001.

[2]季志刚. 计算机,网络与信息社会[J]. 科学技术咨询指南,2006(20).

[3]韩玉清. 计算机病毒分析与防治大全[M]. 北京: 电子工业出版社,2006年.

本文来自电脑杂谈,转载请注明本文网址:

http://www.pc-fly.com/a/jisuanjixue/article-176036-1.html

-

-

藤原

藤原千玺好样的

神经网络算法图像识别 学电子迷茫的你,看看你需掌握哪些?

神经网络算法图像识别 学电子迷茫的你,看看你需掌握哪些? Java SDK

Java SDK 国内社会科学期刊不需要评论费和专页费

国内社会科学期刊不需要评论费和专页费 js判断数字中是否有小数点 js中toFixed重写

js判断数字中是否有小数点 js中toFixed重写

撞啊