“快捷蠕虫”病毒传播并感染了30万网民

电脑杂谈 发布时间:2020-05-24 09:22:44 来源:网络整理

[指南]加载病毒驱动程序后,将挂接系统内核模块. 该病毒还会枚举用户的可移动设备,并创建一个利用Microsoft的.lnk文件漏洞的.lnk文件. 当用户通过资源管理器查看包含病毒lnk文件的目录时,该病毒将运行.

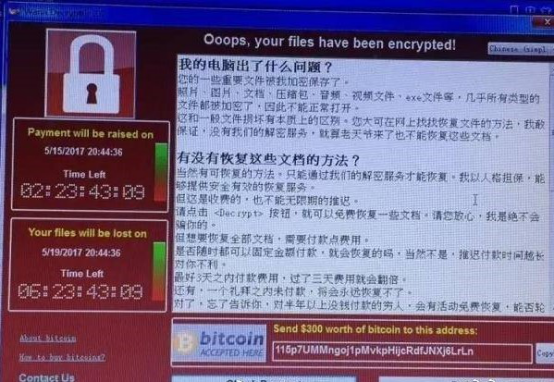

腾讯科技新闻(Rakuten)7月20日消息,瑞星公司今天向网民发出警告,一种名为“捷径蠕虫”的病毒正在迅速传播,截至目前已有30万网民被感染,瑞星云的安全系统已经拦截了该病毒的180多种变体,并且每天以数十种变体的速度增加.

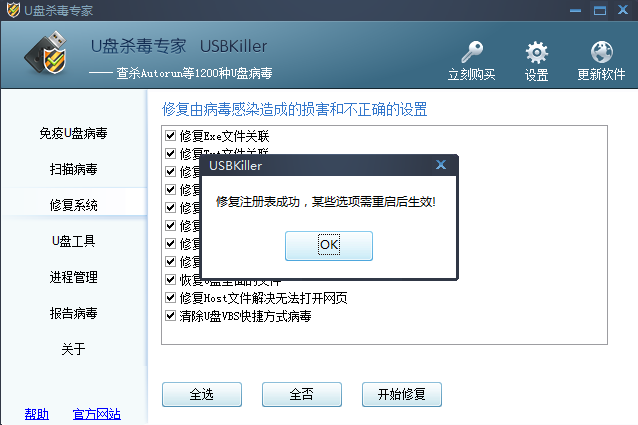

不断上升的安全专家说,这种病毒的强大之处在于它利用了Microsoft最新的0day漏洞. 中毒的计算机将自动将两个病毒文件写入U盘,移动硬盘u盘感染蠕虫病毒,移动电话和其他设备: WTR12341 .Tmp(随机数更改)和名为快捷方式复制到的快捷方式病毒. 在其他计算机上使用这些有毒的U盘时,用户只需插入U盘并浏览,该病毒就会自动运行并重新感染. 所谓的“ U盘一目了然”.

(红色圆圈表示U盘中的有毒文件,因此使用该U盘的用户一目了然. )

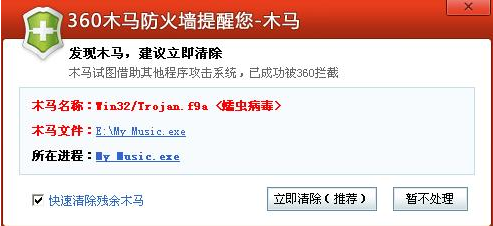

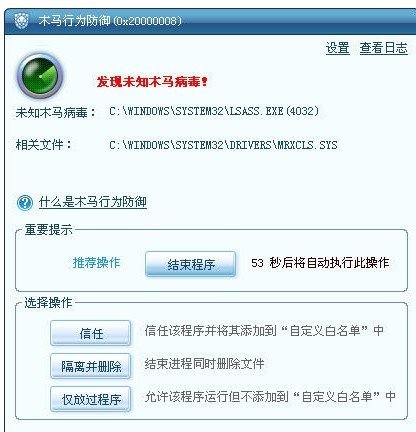

据分析,由于该病毒窃取了著名声卡制造商realtek的数字签名,许多主流的防病毒软件都将其作为普通软件通过,从而间接导致该病毒的扩散. 针对这种病毒,Rising Anti-Virus带有强大的“木马行为防御”功能,无需升级即可完全阻止“捷径蠕虫”的未知变种.

病毒进入用户计算机后,它将在系统的system32目录中创建WINSTA.EXE,然后启动%System32%\ lsass.exeu盘感染蠕虫病毒,并将恶意代码注入该进程,然后释放驱动程序mrxcls.sys. 和lsass.exe mrxnet.sys转到系统驱动程序目录,并且它发布的两个驱动程序盗用了realtec的数字签名.

加载病毒驱动程序后,将挂接系统内核模块. 该病毒还会枚举用户的可移动设备,并创建一个利用Microsoft的.lnk文件漏洞的.lnk文件. 当用户通过资源管理器查看包含病毒lnk文件的目录时,该病毒将运行.

据报道,Rising Cloud Security System最早截获该样本的时间是2010-7-8 22:05,并且所有这些信息都已由Cloud Security系统自动分析和存储. 截至发稿时,瑞星云安全系统已拦截了180多个病毒样本.

针对“快捷蠕虫”病毒,瑞星提醒互联网用户采取以下措施:

1. 禁用可移动存储设备的自动播放功能;

2. 插入U盘或其他可移动存储设备时,请先右键单击防病毒软件以杀死病毒,然后打开以查看文件;

3. 安装Rising防病毒软件并升级到最新版本,以彻底杀死该病毒的所有已知变体. 强烈建议打开“木马行为防御”功能,该功能使用动态分析技术来完全拦截未知病毒变种.

本文来自电脑杂谈,转载请注明本文网址:

http://www.pc-fly.com/a/jisuanjixue/article-220352-1.html

-

-

胡定欣

胡定欣很遗憾

-

win10 系统还原 这 9 款优秀的 Windows 国产应用,让你的 PC 更

win10 系统还原 这 9 款优秀的 Windows 国产应用,让你的 PC 更 英国最快的超级计算机的秘密: 每秒100万亿次操作

英国最快的超级计算机的秘密: 每秒100万亿次操作 gitforvs2012插件

gitforvs2012插件 如何在C ++中实现Trim函数,删除字符串前后的所有空格

如何在C ++中实现Trim函数,删除字符串前后的所有空格

确实没办法和美国人来硬的