Worm.Blaster病毒详细解决方案

电脑杂谈 发布时间:2020-04-17 14:13:39 来源:网络整理

病毒配置文件:

病毒名称: Worm.Blaster

发病时间: 随机

病毒类型: 蠕虫病毒

传播途径: 网络/ RPC漏洞

从属系统: Microsoft Windows NT 4.0 / Microsoft Windows 2000

Microsoft Windows XP / Microsoft Windows Server 2003

病毒大小: 6,176字节

病毒爆发:

Worm.Blaster病毒是使用Microsoft在7月21日宣布的RPC漏洞传播的,只要计算机具有RPC服务且未对计算机应用安全补丁,便存在RPC漏洞,特别是与操作系统有关的漏洞. : Windows2000,XP,Server2003.

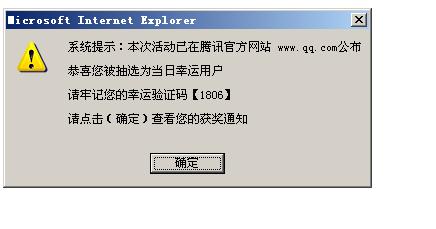

病毒感染系统后,将导致计算机出现以下现象: 系统资源被大量占用,有时会弹出一个终止RPC服务的对话框,并且系统反复重启. ,复制和粘贴操作受到严重影响,DNS和IIS服务被非法拒绝等. 以下是RPC服务终止弹出对话框的现象:

病毒发现和清除:

1. 病毒运行时,将创建一个名为“ BILLY”的互斥体,以使病毒本身不会重复进入内存,并且该病毒在内存中创建一个名为“ msblast”的进程,用户可以使用任务管理器终止病毒过程.

2. 病毒运行时,将自身复制为: %systemdir%\ msblast.exe,用户可以手动删除病毒文件.

注意: %Windir%是一个变量冲击波病毒补丁,它指向操作系统的安装目录,默认值为: “ C: \ Windows”或“ C: \ Winnt”,或者可由用户在安装时指定操作系统的其他目录. %systemdir%是一个变量,它是指操作系统安装目录中的系统目录,默认值为: “ C: \ Windows \ system”或“ c: \ Winnt \ system32”.

3. 该病毒将修改HKEY_LOCAL_MACHINE \ SOFTWARE \ Microsoft \ Windows \ CurrentVersion \ Run的注册表项,添加: “ windowsauto update” =“ msblast.exe”以执行自启动,用户可以手动清除密钥.

4. 病毒中隐藏了一条短信:

我只想说LOVE YOU SAN !!

比利·盖茨为什么要做到这一点?停止赚钱并修复软件!

5. 当病毒攻击失败时,可能会导致未打补丁的Windows系统的RPC服务崩溃,并且Windows XP系统可能会自动重新启动计算机. 该蠕虫无法成功攻击Windows Server 2003,但可能导致Windows Server 2003系统的RPC服务崩溃. 默认情况下,系统会反复重新启动.

6. 当病毒检测到当前系统月份是8月之后或日期是15日之后,它将对Microsoft的更新站点“ windowsupdate.com”发起拒绝服务攻击,从而使Microsoft网站的更新站点无法向用户提供服务.

手动删除计划:

首先,在DOS环境下删除病毒:

1. 在用户招募中出现上述现象时,请使用DOS系统启动盘引导进入DOS环境,并进入C盘操作系统目录.

操作命令集:

C:

CD C: \ windows(或CDc: \ winnt)

2. 在目录中找到“ msblast.exe”病毒文件.

命令操作集:

dir msblast.exe / s / p

3. 找到后,进入病毒所在的子目录,然后直接删除病毒文件.

Del msblast.exe

第二,以安全模式删除病毒

如果用户没有DOS引导盘,则有另一种方法来启动系统并进入安全模式,然后搜索C驱动器,找到msblast.exe文件,找到该文件后直接将其删除,然后正常启动计算机.

为系统修补程序:

用户手动清除病毒体后,应下载相应的补丁程序. 用户可以首先进入Microsoft网站,下载相应的系统补丁,然后将补丁应用到系统. 以下是该修补程序的特定下载地址:

·Windows 2000: 单击下载

·Windows XP 32位版本: 单击下载

使用工具解决方案:

首先,使用Rising Special Kill工具删除病毒:

Rising Special Kill Tool: 单击下载

第二,使用Rising防病毒软件删除病毒:

Rising用户可以直接在Rising网站上下载升级补丁程序包,或使用智能升级功能将Rising防病毒软件升级到15.48.01版及更高版本,然后打开所有监视程序并清除病毒.

三,使用Rising防火墙阻止病毒端口:

步骤1: 双击Rising Personal Firewall图标,以打开Rising Personal Firewall界面:

步骤2: 选择“设置/设置规则”以打开设置界面:

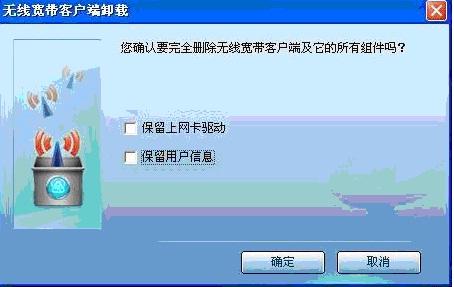

步骤3: 填写TCP过滤规则,目的是过滤病毒使用的端口135和4444. 选择“规则/添加规则”以显示规则添加表,如下图所示填写规则,为其他选项选择默认值,然后单击“添加”按钮添加规则以过滤病毒.

第四步: 填写UDP过滤规则,目的是过滤病毒使用的69端口. 选择“规则/添加规则”以显示规则添加表,如下图所示填写规则,选择其他选项作为默认选项,然后单击“添加”按钮添加规则以过滤病毒.

蠕虫瘟病毒的预防

为了防止用户感染病毒,用户应按照以下方法进行预防:

首先,将RPC漏洞修补程序应用于系统.

用户可以首先进入Microsoft网站,下载相应的系统修补程序冲击波病毒补丁,然后对系统进行修补. 以下是该修补程序的特定下载地址:

·Windows 2000: 单击下载

·Windows XP 32位版本: 单击下载

第二,下载Rising Special Kill工具

修补后,建议用户下载Rising杀手工具: 扫描系统以查看病毒是否存在. 如果您是Rising用户,打开补丁后可以直接访问Rising网站将Rising防病毒软件升级到最新版本,并打开实时监控以避免病毒攻击.

Rising Special Kill Tool: 单击下载

本文来自电脑杂谈,转载请注明本文网址:

http://www.pc-fly.com/a/jisuanjixue/article-178870-1.html

-

-

柴宗辉

柴宗辉高蛋白

-

郭斗斗

郭斗斗一是当时我们实力不够

-

-

石川英郎

石川英郎继续努力

win8/8.1万能网卡驱动功能特点及特点介绍(组图)

win8/8.1万能网卡驱动功能特点及特点介绍(组图) 为什么样如今的PC不带蓝牙功能?主板带的光纤输出相比USB输出

为什么样如今的PC不带蓝牙功能?主板带的光纤输出相比USB输出 管理信息系统操作

管理信息系统操作 unicode编码转换器download_unicode编码转换器v1.0免费版

unicode编码转换器download_unicode编码转换器v1.0免费版

远远不如宙斯盾驱逐舰