计算机病毒知识讲座ppt_PPT课件

电脑杂谈 发布时间:2020-05-18 20:12:29 来源:网络整理

计算机病毒是程序,一段可执行代码. 像生物病毒一样,计算机病毒具有独特的复制功能. 计算机病毒可以迅速传播,并且通常难以根除. 他们可以将自己附加到各种类型的文件. 当文件从一个用户复制或转移到另一个用户时,它们与文件一起传播. 通用格式为: 病毒前缀名称病毒名称病毒后缀名称病毒前缀是指病毒的类型,他用来区分病毒的种族分类. 不同类型的病毒具有不同的前缀. 例如,我们常见的Trojan病毒前缀Trojan,蠕虫病毒前缀是Worm等. 还有其他病毒名称是指病毒的家族特征,用于区分和识别病毒家族,例如以前著名的CIH病毒的家族名称都是统一的“ CIH”,振荡波蠕虫的家族名称是“ Sasser病毒后缀”,是指病毒的变体,用于区分特定家族的特定变体. 病毒. 通常,使用英语26. 它用字母表示,例如Worm.Sasser.b指的是振荡波蠕虫病毒的变体B,因此通常称为“振荡波B变体”或“振荡波B变体”. 如果病毒的变体很多,则可以使用数字,并且混合字母表示变体标识. 以下是一些常见病毒前缀的说明(对于我们最常用的Windows操作系统): 1.系统病毒系统病毒前缀为: Win32,PE,Win95,W32,W95等. p>

这些病毒的共同特征是它们可以感染Windows操作系统的* .exe和* .dll文件,并通过这些文件传播. 如CIH病毒. 2.蠕虫蠕虫的前缀是: Worm. 该病毒的共同特征是通过网络或系统漏洞传播. 大多数蠕虫具有发出有毒电子邮件和阻止网络的特征. 如冲击波(阻塞网络),小邮递员(发送有毒邮件)等. 3.木马病毒计算机病毒与危害ppt,黑客病毒木马病毒的前缀为Trojan,黑客病毒的前缀名称通常为Hack. 木马病毒的共同特征是进入用户的系统并通过网络或系统漏洞将其隐藏,然后将用户的信息泄露给外界,而黑客病毒具有可以远程控制用户计算机的可视界面. . 木马和黑客病毒通常成对出现,也就是说,木马负责入侵用户的计算机,而黑客病毒则由木马病毒控制. 这两种类型现在越来越集成. 常规的木马(例如QQ新闻),尾部木马Trojan.QQ3344,以及您可能会遇到更多针对诸如Trojan.LMir.PSW.60等游戏的木马病毒. 在此处添加病毒名称,包括PSW或PWD通常意味着该病毒具有窃取密码的功能(这些字母通常是英语中“ password”的缩写)某些黑客程序,例如: 网络主(Hack. Nether.Client)等.

4. 脚本病毒脚本病毒的前缀是: 脚本. 脚本病毒的共同特征是它们以脚本语言编写并通过网页传播,例如Red Code(Script.Redlof). 脚本病毒还将具有以下前缀: VBS,JS(指示编写了哪种脚本),例如欢乐时光(VBS.Happytime),第14位(Js.Fortnight.cs)等. 5.宏病毒实际上,宏病毒也是一种脚本病毒. 由于其特殊性,在这里被视为一个单独的类别. 宏病毒的前缀是: Macro,第二个前缀是: Word,Word97,Excel,Excel97(可能还有其他)之一. 所有仅感染WORD97和早期版本WORD文档的病毒都使用Word97作为第二个前缀,格式为: Macro.Word97;仅感染WORD97和更高版本WORD文档的所有病毒都使用Word作为第二个前缀,格式为: Macro.Word;仅感染EXCEL97和早期版本的EXCEL文档的所有病毒都使用Excel97作为第二个前缀,格式为: Macro.Excel97;仅感染EXCEL97和更高版本的EXCEL文档的所有病毒都使用Excel作为第二个前缀,格式为: 宏. Excel等. 这种病毒的共同特征是它可以感染OFFICE系列文档,然后通过OFFICE通用模板传播计算机病毒与危害ppt,例如: 著名的Melissa(Macro.Melissa).

6. 后门病毒后门病毒的前缀是: 后门. 这种病毒的共同特征是通过网络传播,为系统打开后门,并给用户的计算机带来安全风险. 7.病毒植入程序病毒这类病毒的共同特征是,在运行时它将从体内将一种或多种新病毒释放到系统目录中,并且新病毒将被该销毁. 例如: Glacier Sower(Dropper.BingHe2.2C),MSN Shooter(Dropper.Worm.Smibag)等. 8.破坏性程序病毒破坏性程序病毒的前缀是: Harm. 这些病毒的共同特征是它们具有吸引人的图标来吸引用户单击. 当用户单击此类病毒时,该病毒将直接损坏用户的计算机. 例如: 格式C驱动器(Harm.formatC.f),杀手命令(Harm.Command.Killer)等. 9.笑话病毒笑话病毒的前缀是: Joke. 也称为恶作剧病毒. 这种病毒的共同特征是它具有吸引用户单击的诱人图标. 当用户单击这种类型的病毒时,该病毒将执行各种破坏操作以吓user用户. 实际上,该病毒并未对用户的计算机造成任何损害. 如: 女鬼(Joke.Girlghost)病毒. 10.捆绑的计算机病毒捆绑的计算机病毒的前缀是: Binder. 这种病毒的共同特征是病毒作者将使用特定的捆绑程序将病毒与某些应用程序捆绑在一起,例如QQ和IE. 从表面上看,这是一个普通文件. 当用户运行这些捆绑的病毒时,他们将在表面运行它们. 该应用程序然后隐藏并运行捆绑的病毒,从而对用户造成伤害.

例如: 捆绑的QQ(Binder.QQPass.QQBin),系统杀手(Binder.killsys)等. (1)正常运行的计算机突然突然崩溃,没有明显原因. (2)操作系统无法正常启动. (3)运行速度明显变慢. (4)过去,可以正常运行的软件通常会耗尽内存. (5)打印和通讯异常. (6)意外请求写入软盘. (7)以前正常工作的应用程序经常崩溃或出山毒霸,KV300,KILL,PC-cillin,VRV,Rising,Norton等.

至于这些反病毒软件的使用,则无需赘述,相信每个人都有这个水平! 11 2.观察方法1.记忆观察该方法通常用于在DOS下发现的病毒. 我们可以在DOS下使用“任务列表”命令查看各种程序的内存使用情况,并查找病毒所占用的内存(通常不是单独占用,而是附加到其他程序上),某些病毒所占用的内存也相对隐藏,可以用“任务列表”找不到它,但是可以看到总基本内存640K 2少了. 系统配置文件观察方法和其他方法通常适用于黑客程序. 这些病毒通常隐藏在system.ini wini.ini(Win9x / WinME)和启动组中. 在system.ini文件中有一个'shell =“ item. 在wini.ini文件中,有” load =“” run =“项目. 这些病毒通常在这些项目中加载其自己的程序,请注意有时会对其进行修改. 一个原始程序,我们可以在Win9x / WinME中运行msconfig.exe程序来逐个检查12 2.观察方法3.字符串观察方法该方法主要用于一些较特殊的病毒,这些病毒会编写相应的功能代码当它们是**时,例如CIH病毒将被写入**文件中. 当然,像“ CIH”这样的字符串我们不能轻易找到它. 我们可以通过编辑主系统文件(例如Explorer)来找到它.exe)使用十六进制代码编辑器. 当然,最好在进行编辑之前进行备份,这是主系统文件.

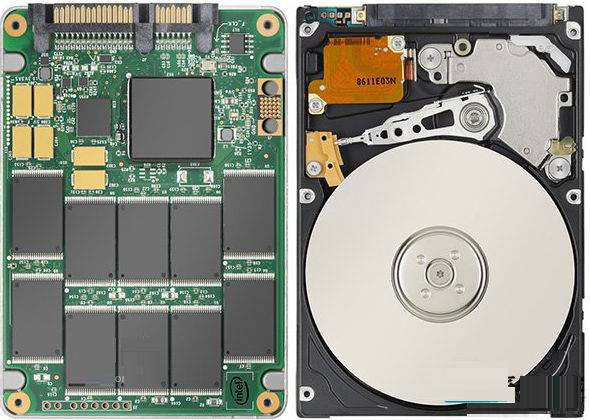

4. 硬盘空间观察方法某些病毒不会损坏您的系统文件,而只会生成隐藏文件. 该文件通常内容很少,但是会占用大量硬盘空间,有时足够大以致使您的硬盘无法运行普通程序,但看不到它. 这时,我们必须打开资源管理器,然后将查看内容的属性设置为可以查看所有属性的文件. ?),我相信这个庞然大物一定会及时出现,因为病毒通常会将其设置为隐藏属性. 您可以在那时将其删除. 我在计算机网络维护和个人计算机维修过程中看到了一些示例. 显然,仅安装了一些通用程序. 为什么C驱动器中有几个G硬盘空间?没有更多了,使用上述方法之后,通常可以使该病毒可见13 Welcome

本文来自电脑杂谈,转载请注明本文网址:

http://www.pc-fly.com/a/jisuanjixue/article-214510-1.html

-

-

骆富军

骆富军刚好送别

-

伊势岛绫

伊势岛绫早

-

马成

马成而且出现的概率这么低傻傻

-

系统win10纯净版系统系统补丁更新至2016-01

系统win10纯净版系统系统补丁更新至2016-01 Win10家庭版最终可以暂停更新了

Win10家庭版最终可以暂停更新了 如果计算机硬盘驱动器损坏了,有什么帮助吗?为什么有人买了坏硬盘?注意第四个目的!

如果计算机硬盘驱动器损坏了,有什么帮助吗?为什么有人买了坏硬盘?注意第四个目的! Win7一键重装|计算机系统一键重装win7教程

Win7一键重装|计算机系统一键重装win7教程

水军太多了