被调用过程 4878)在野攻击完全分析报告(4)

电脑杂谈 发布时间:2018-02-12 21:36:20 来源:网络整理

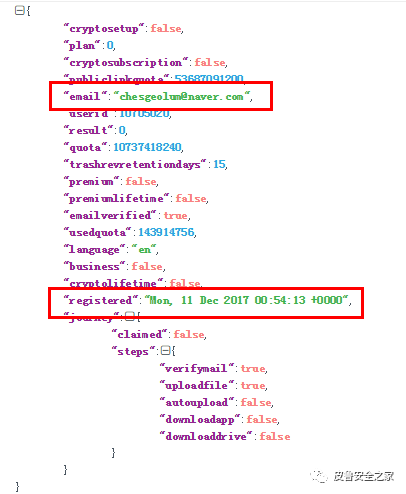

图32

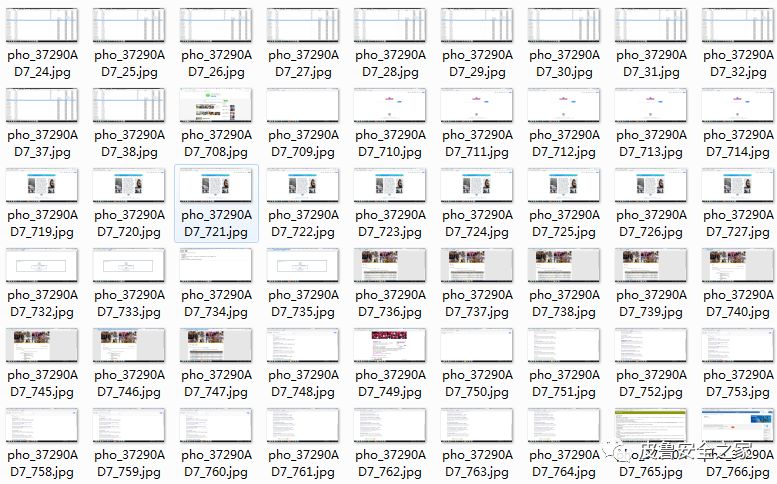

在1月31日攻击正式对外曝光后,仍然有大量新的中招者向该云盘上传信息,在获取到的截屏信息中,我们发现了大量的病毒检测沙箱和样本分析人员。从截屏信息中判断,大部分分析人员在根据https://github.com/brianwrf/CVE-2017-4878-Samples 中的样本在进行病毒分析。

图33

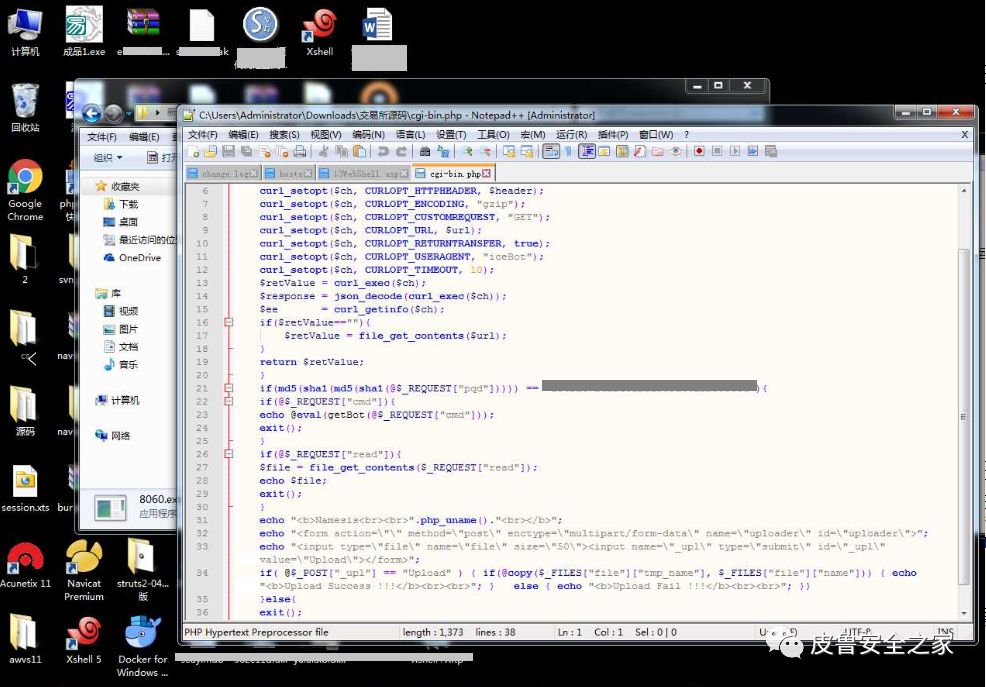

在截图排查中,我们还意外发现了疑似国内安全从业者的电脑桌面截屏,可能是其在下载分析样本时不慎中招。

图34

总结

通过分析我们可以发现此次攻击是通过精心策划的,攻击周期长达三个月以上,攻击者通过入侵两个正规公司网站放置恶意荷载,使用正常的云盘服务作为C&C基础设施,不计成本利用零日漏洞,开发精巧的攻击方案。在攻击过程中所使用的大量资源,都表明这不是个人和一般团队能够实施的,这是一起典型的APT攻击。随着漏洞信息逐渐公开,相关单位和普通用户都需提高安全防范意识,及时更新Flash版本,并开启安全软件防御可能出现的漏洞威胁。

本文来自360核心安全媒介投稿

欢迎各方投稿 信箱:chinawill@foxmail.com

Adobe Flash零日漏洞(cve-2018-4878)在野攻击预警分析

预警!|韩国安全研究人员发现 Adobe Flash 0day漏洞,朝鲜黑客正在利用

本文来自电脑杂谈,转载请注明本文网址:

http://www.pc-fly.com/a/tongxinshuyu/article-74231-4.html

相关阅读

发表评论 请自觉遵守互联网相关的政策法规,严禁发布、暴力、反动的言论

-

-

时晨鑫

时晨鑫东海和北海舰队赴西太平洋演习

-

张琪雄

张琪雄还有心情在对中国说三道四

如何为牡丹江人投票的微信二维码找到可靠的公司

如何为牡丹江人投票的微信二维码找到可靠的公司 “梦幻西游”手机游戏0元党穷穷攻略必看新玩家

“梦幻西游”手机游戏0元党穷穷攻略必看新玩家 电缆模型的详细命名原理以及相关缩写的含义

电缆模型的详细命名原理以及相关缩写的含义 手机QQ正式版下载

手机QQ正式版下载

好棒