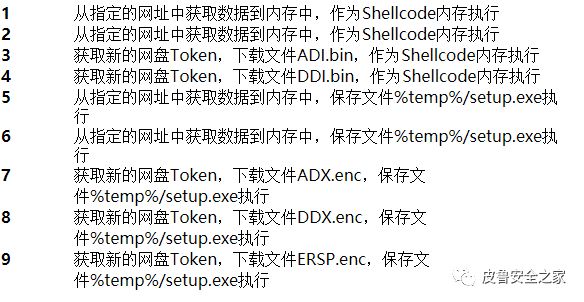

被调用过程 4878)在野攻击完全分析报告(3)

电脑杂谈 发布时间:2018-02-12 21:36:20 来源:网络整理

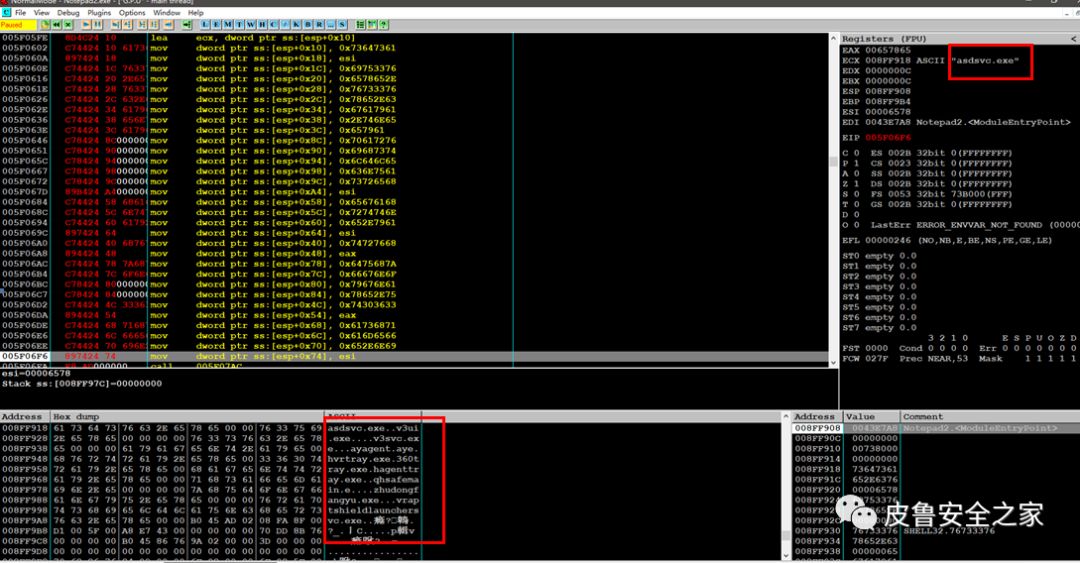

图15

l 三款安全软件,任意一款存在的环境

直接调用wininet系列函数下载所对应的恶意荷载执行。

l 未安装三款安全软件,或可能存在其他未知安全软件的环境

创建cmd进程,针对cmd进程通过远程线程注入代码的方式下载所对应的恶意荷载执行。

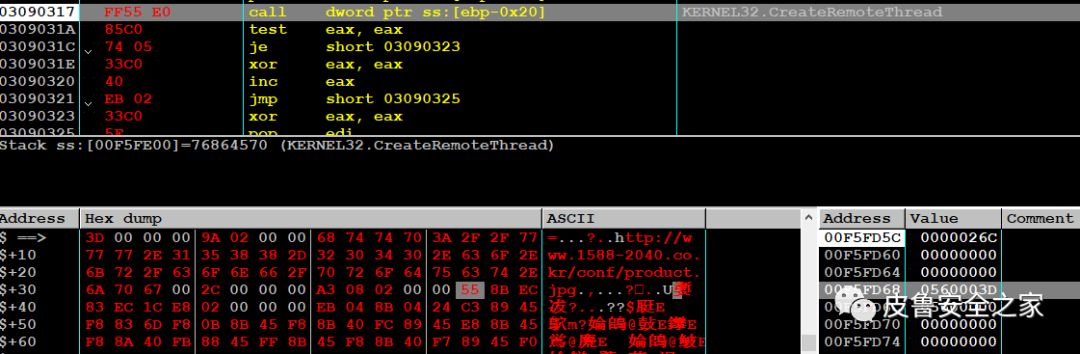

图16

l 两款韩国安全软件共存的环境

Shellcode将会直接退出,不做任何操作。

Shellcode所下载的恶意荷载地址所在网站,同样是一个正规的韩国公司网站,疑似该网站也已被攻击者入侵并完全控制,用于放置最终的恶意荷载。

图17

恶意荷载分析

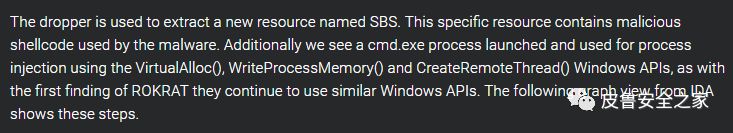

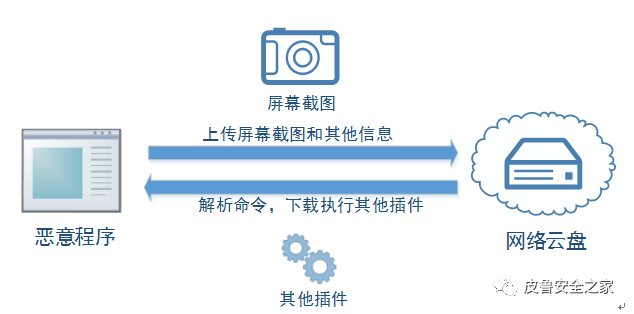

最终执行的恶意荷载会分为两个阶段的程序,第一个阶段是Dropper荷载释放程序,第二个阶段是利用网络云盘进行C&C控制的后门程序。

荷载释放程序(Dropper)

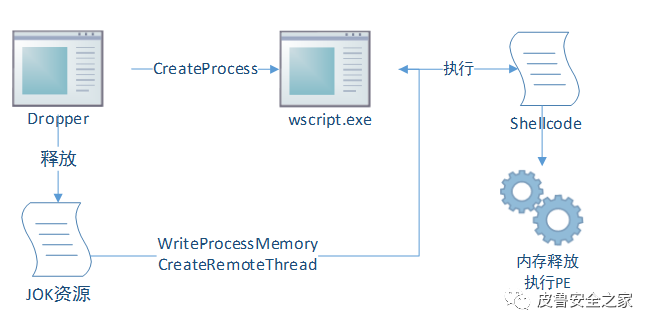

程序从资源中加载名为JOK的资源,资源的内容为实际执行的Shellcode,程序新启动w.exe,通过远程线程的方式将shellcode注入到w进程中执行,最终Shellcode会从内存中解密释放PE文件,自行加载节区重定位在内存中执行最终的后门程序。

图18

值得注意的是,此次程序的PDB路径,与2017年11月思科报告的Group 123 组织的ROKRAT木马(?m=1)存在关联。

l d:HighSchoolversion 132ndBDT+MT+MResultDocPrint.pdb

l D:HighSchoolversion 13First-Dragon(VS2015)SampleReleaseDogCall.pdb

同时,程序的执行流程和技术细节也与思科报告中的dropper程序一致,疑似是同一系列的ROKRAT木马程序。

图19

网盘后门程序(Cloud Drive RAT)

图20

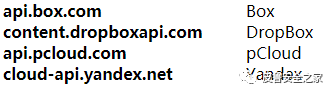

使用的云盘信息如下:

程序中出现的URL

对应网盘

程序主要流程分析

程序首先生成了一个8字节的随机字符串,用来作为本次通讯的标识,该字符串在随后的上传和CC命令执行都有涉及

图21

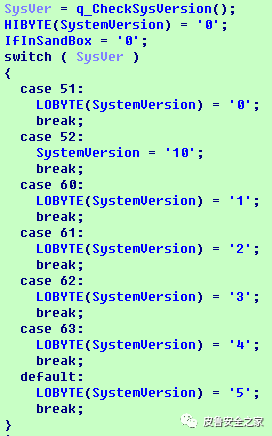

随后对操作系统版本和当前执行和环境进行检查

图22

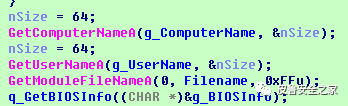

收集计算机、用户名、BIOS信息

图23

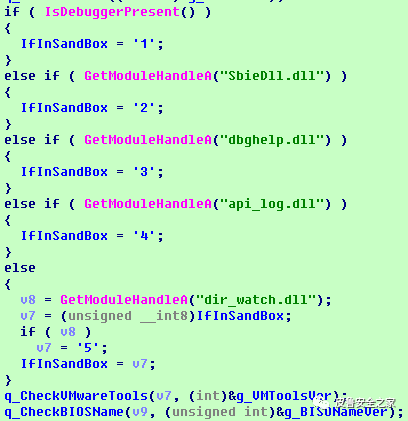

尝试加载下列DLL,尝试获取VMwareTools版本号和BIOS版本信息,进而判断是不是处于沙箱环境或者调试中

图24

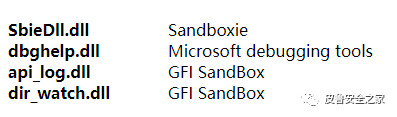

l 沙箱环境列表

Dll名称和对应沙箱和调试环境

在判断沙箱环境之后,程序开始创建工作线程,执行相应的功能。被调用过程

图25

该后门程序使用公共云盘进行数据中转,程序中内置了4种云盘,分别是box,dropbox,pcloud, yandex,此次截获的样本使用的为pcloud网盘。

图26

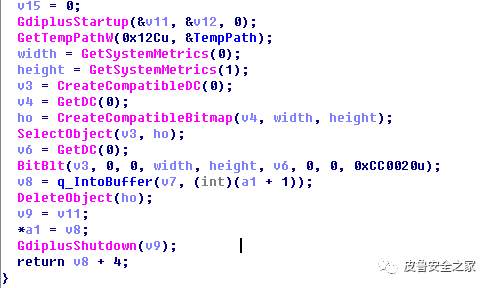

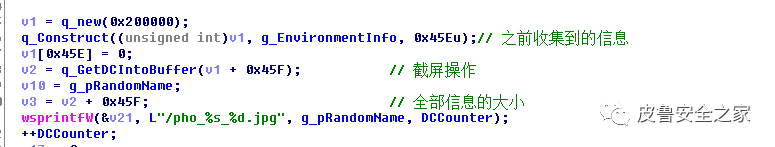

程序通过GDI API来实现截取受害机器屏幕的功能,并将图片保存在temp目录下,命名方式为随机产生的表示序号+当前截图的序号

图27

图28

随后,程序会读取图片数据,并删除temp目录下的图片,将之前收集到的环境信息和图片数据一起上传到云盘中。

图29

l 上传的数据格式

偏移地址、长度和信息

程序会循环向网盘请求名为 def_ + 随机标示的文件,通过对该文件进行解析,获取云端的C&C指令进行攻击。

图30

l 云控C&C命令列表

指令序号与功能

在完成命令解析后,程序还会调用网盘的删除API将对应的指令文件删除

图31

我们推测在实际的攻击过程中,攻击者会收集截图等信息后,选取其中有价值的目标,再上传定制的指令文件到网盘中进行攻击。

攻击信息溯源

通过对程序的逆向分析,我们发现了网盘的Token权限并没有被严格限制,通过该Token可以获得网盘的注册信息和保存在网盘中的内容,从中我们定位到了攻击者的网盘注册邮箱为cheseolum@naver.com,注册时间为2017年12月11日,与韩国响应中心公告的11月开始攻击的时间相近。

本文来自电脑杂谈,转载请注明本文网址:

http://www.pc-fly.com/a/tongxinshuyu/article-74231-3.html

-

-

破笛

破笛岂能被个别台独份子所左右

-

-

时洪飞

时洪飞十个台湾都收复下来啦

如何为牡丹江人投票的微信二维码找到可靠的公司

如何为牡丹江人投票的微信二维码找到可靠的公司 “梦幻西游”手机游戏0元党穷穷攻略必看新玩家

“梦幻西游”手机游戏0元党穷穷攻略必看新玩家 电缆模型的详细命名原理以及相关缩写的含义

电缆模型的详细命名原理以及相关缩写的含义 手机QQ正式版下载

手机QQ正式版下载

美狗再不收敛