dns欺骗攻击_dns欺骗攻击有什么危害_ettercap dns欺骗(4)

电脑杂谈 发布时间:2017-03-31 04:02:21 来源:网络整理173.194.72.99

图17 修改HOSTS文件

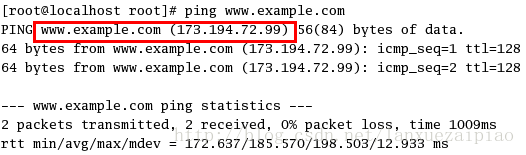

此时在用户机器上ping 发现IP地址已改变,去浏览器输入发现立即重定向到Google网站。

图18 IP地址重定向

当配置一台计算机的网络时,我们需要明确告诉机器DNS服务器在哪。这要通过DNS网络设置来实现。dns欺骗攻击在Linux中,设置保存于/etc/resolv.conf文件。假设你已经侵入了一台机器,可以使用这项技术重定向这台机器的DNS请求到你的DNS服务器。具体步骤如下:

1)首先ssh登陆到用户机器,然后往/etc/resolv.conf写入一行:

nameserver 192.168.1.141;其中192.168.1.141是你的DNS服务器。

图19 向resolv.conf写入内容

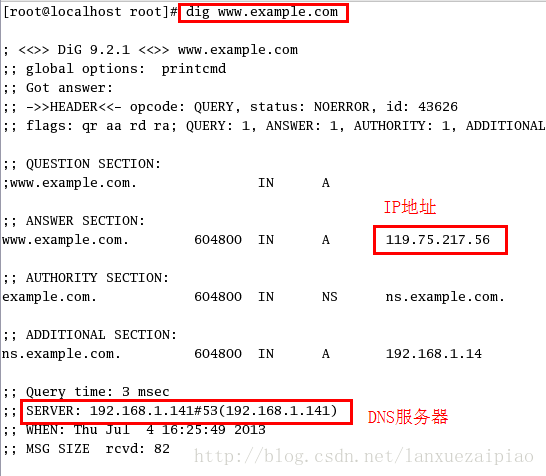

然后再dig 发现DNS Server和IP地址已经改变成攻击者的DNS和设置好的IP,如下图所示:

图20 DNS Server和IP地址改变

注意:如果用户机器为Ubuntu或Fedora,每次重启网络都会重写文件resolv.conf,这意味着这次攻击成功,下次用户重启网络或机器后,你写入的信息就不在了,为了使resolv.conf文件不被重写,下面给出Ubuntu和Fedora这两种用户环境下的方法:

(a)Ubuntu:停止network manager服务,防止其在启动时重写/etc/resolv.conf文件,具体方法:

$ sudo servicenetwork-manager stop ;立即停止network manager服务

$ sudo vi/etc/init/network-manager.conf ;永久停止network manager服务

注释掉start on的部分即可

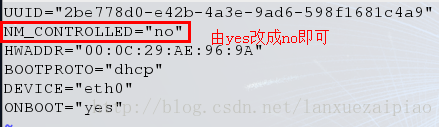

(b)Fedora:停止使用networkmanager服务,具体方法:

# vi /etc/sysconfig/nework-scripts/ifcfg-eth0

图21 ifcfg-eth0文件内容

NM_CONTROLLED = no 表示不由NetworkManager接管。

此时再去/etc/resolv.conf发现以前的信息全部没有了,可以添加自己固定的nameserver,重启网络后不会被重写。如果用户机器为Redhat则不需要改动,因为Redhat未使用NetworkManager服务,所以resolv.conf文件不会被重写。

1、源IP地址必须与DNS请求被送往的IP地址相匹配

2、目的IP地址必须与DNS请求送来的IP地址相匹配;

3、源端口号(UDP端口)必须与DNS请求被送达(通常是53号端口)的端口号相匹配;

4、目的端口号必须与DNS请求送来的端口号相匹配;

5、UDP校验和的计算必须正确无误;

6、传输ID必须与DNS的传输ID相匹配;

7、答复询问部分的域名必须与请求询问部分的域名匹配;

8、答复部分的域名必须与DNS请求询问部分的域名匹配;

9、用户电脑必须在收到合法的DNS响应之前收到攻击者的DNS应答。

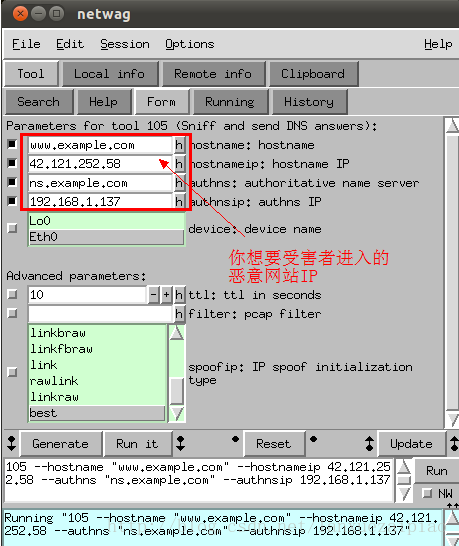

满足了1到8的条件,攻击者就可以嗅探到受害者发送的DNS请求信息,然后就可以创建 一个伪造的DNS响应,在真正的DNS服务器响应之前,发送给受害者。Netwag tool 105工具提供了执行嗅探和响应的应用。首先在终端下输入netwag打开工具,然后进行如下配置:

图22 netwag tool105配置

配置成功后点击右下角的“Run”按钮即可受害者机器向自己DNS服务器发送的数据包并发送自己伪造的DNS包,这样等一小段时间再nslookup 发现此网站本来的IP地址已经改变成攻击者伪造的IP,表示DNS欺骗成功。

本文来自电脑杂谈,转载请注明本文网址:

http://www.pc-fly.com/a/tongxinshuyu/article-38581-4.html

淘宝网上充值卡批发量约为10张(含100个积分),是真的还是假的?

淘宝网上充值卡批发量约为10张(含100个积分),是真的还是假的? 豪横哇!性能强、价格低的4K显示器推荐

豪横哇!性能强、价格低的4K显示器推荐 路由器交换机防火墙 【涧西区编制可行性报告

路由器交换机防火墙 【涧西区编制可行性报告 在客厅中保存什么样的植物是好的,耐热和耐寒的环境

在客厅中保存什么样的植物是好的,耐热和耐寒的环境

人家都要到你家来抢你妈了