dns欺骗攻击_dns欺骗攻击有什么危害_ettercap dns欺骗(3)

电脑杂谈 发布时间:2017-03-31 04:02:21 来源:网络整理

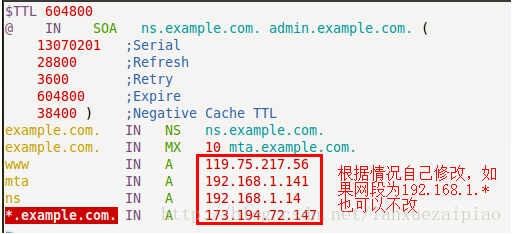

图7 example.com.db域文件

@ IN SOA ns1.example.com.admin.example.com.( 13070202; 28800; 604800; 604800; 86400 ) @ IN NSns1.example.com. 141 IN PTR example.com.

图8 rev.1.168.192.in-addr.arpa域文件

5)转发DNS请求。局域网中的本地DNS服务器往往分程传递DNS请求,它们不能解析外部DNS。我们将我们的DNS服务器配置为只解析example.com,让外部的DNS服务器解析其它请求。需要附加以下行到/etc/named.conf.options来实现。本例中,DNS服务器从一个客户端到另一个DNS服务器202.38.64.1分程传递DNS请求。

forwarders {

202.38.64.1;

};

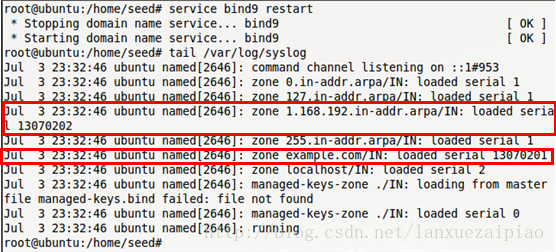

6)启动DNS服务器及查看启动日志以便排错。

启动DNS服务器的方式有下面几种:

# /usr/sbin/named -u bind

# service bind9 start

# /etc/inti.d/bind9 start

查看启动bind服务的日志:

# tail /var/log/syslog

图9 启动DNS服务及启动日志

从中可以看出我们启动bind服务成功。

以Fedora为例进行测试,SeedUbuntu测试方法一样。

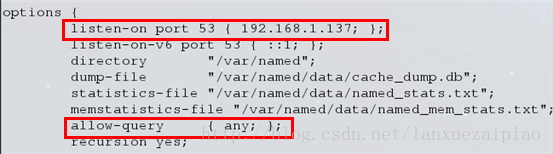

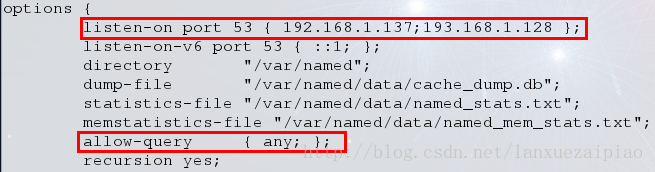

1)让DNS服务器能到本机端口,在/etc/named.conf的options选项listen-on port 53里添加本机IP,即192.168.1.137或直接改为any,然后将allow-query改为any即可,如下图所示:

图10 DNS Server本机端口

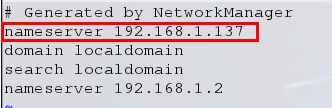

2)设置本机DNS服务器如下:

# vi /etc/resolv.conf

在首行添加一项:nameserver 192.168.1.137(DNS Server IP)

图11 设置本机DNS Server

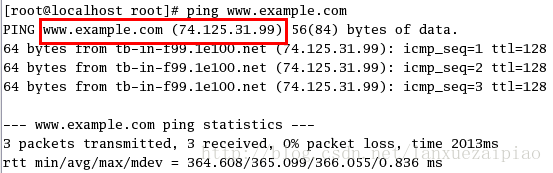

然后ping ,应该可以看到ping包将前74.125.31.99。

图12 ping 结果

1)让DNS服务器能到客户机端口

Fedora中,在/etc/named.conf的options选项listen-on port 53里添加该机IP,即192.168.1.128,然后将allow-query改为any即可,设置成功后一定要重启named服务,如图13。

图13 DNS Server客户机端口

2)设置客户机DNS服务器

在客户机Redhat的文件/etc/resolv.conf里添加下面几行:

图14 设置客户机DNS服务器

设置好了ping,结果如下图所示:

图15 ping 结果

如果攻击者已经成功入侵受害者机器,这时可以通过下面两种方式来进行DNS欺骗攻击。

HOSTS文件(/etc/hosts)里的主机名和IP地址对用于本地查找,它们优先于远程DNS查找。例如,如果用户计算机的HOSTS文件里有一个地址对“192.168.1.200 ”,则不用询问DNS服务器,这台机器上将被解析为192.168.1.200。

如果攻击者已经侵入一台用户机器,每当用户试图访问时,他们可以修改HOSTS文件来误导用户到另一个恶意网站,方法如下:

1)首先使用ssh登录到远程机器,获得root权限。

图16 ssh远程登录

2)修改HOSTS文件。

这里以重定向到google网站为例,使用IP地址173.194.72.99,然后远程修改HOSTS文件,在里面添加下面一项:

本文来自电脑杂谈,转载请注明本文网址:

http://www.pc-fly.com/a/tongxinshuyu/article-38581-3.html

-

-

宋理峰

宋理峰 -

林式之

林式之美国本世纪是中国人的最大敌人啊

-

冯营营

冯营营期待

-

淘宝网上充值卡批发量约为10张(含100个积分),是真的还是假的?

淘宝网上充值卡批发量约为10张(含100个积分),是真的还是假的? 豪横哇!性能强、价格低的4K显示器推荐

豪横哇!性能强、价格低的4K显示器推荐 路由器交换机防火墙 【涧西区编制可行性报告

路由器交换机防火墙 【涧西区编制可行性报告 在客厅中保存什么样的植物是好的,耐热和耐寒的环境

在客厅中保存什么样的植物是好的,耐热和耐寒的环境

6现在我用的9