网络安全技术(2)网络协议的安全性

电脑杂谈 发布时间:2020-05-02 02:16:22 来源:网络整理

【注意: “网络安全技术”主题的所有内容主要基于本学期的“网络安全技术”课程. 因为我真的很喜欢这门课程,所以我特别将其发布在博客上. 要进行梳理,它还可以作为考试前的复习材料XD,因此,文章的整体风格更偏向于不接近人的感觉的写作风格(..•˘_˘•. . )......请原谅......]

【当然,如果您发现问题,请告诉我~~(*•ㅂ̀•́)و]

通常可以从不同角度理解计算机网络的概念.

从资源共享的角度来看,计算机网络是自治计算机系统的集合,可以通过相互共享资源的方式进行互连. 它具有三个特点:

从技术角度看,计算机网络=通信技术(实现互连)+计算机技术(信息的存储和处理)

按传输技术分类

按网络覆盖范围和规模分类

按通信技术分类

计算机网络主要由资源子网(负责数据处理的主机和终端)和通信资源(负责数据通信处理的通信控制处理器和通信线路)组成.

公交类型

环

星形

树状

网格

无线通信和卫星通信网络结构

除上述内容外,还有一些拓扑结构是上述结构的混合体,此处未显示.

由于它太常见了,我不再赘述,只需直接转到上图即可.

TCP / IP协议栈每一层的通用协议图

每个协议通常包含两个部分:

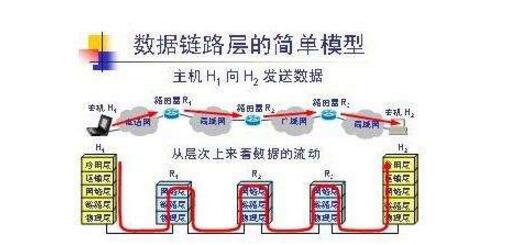

每次发送者想要发送数据时,应用程序会将数据传递给应用程序层. 应用层根据协议向应用层添加应用层协议头(Application Header,AH),以获取应用层的数据,然后将其传递给传输层. ,然后在应用程序层数据之前添加传输层协议(Transportation Header,TH)以获取传输层数据报,并继续向下传递,如下图所示.

其中AH是应用层协议标头,TH是传输层协议标头,IH(IP标头)是网络层协议标头,并在数据链路层添加一个帧标头(Frame Header,FH)和帧尾(帧尾,FT),封装到与物理层相对应的数据帧中,最后以比特流的形式通过物理层发送到网络. 在接收端接收到数据包后,将数据逐层解包(剥离)洋葱...('-灬-')),删除相应的协议标头,最后将数据移交给相应的应用程序进行处理

Internet设计的最初目的是将其用于科学研究. 它的基本假设是节点的诚实性. 但是由于计算机网络的广泛使用,这一假设在今天不再有效,因此可能导致各种攻击.

这些攻击主要针对两个缺点:

在这里,我们主要讨论利用协议设计缺陷的攻击,即假消息攻击.

常见的虚假邮件攻击主要有以下几种.

以下内容从下至上介绍了各种威胁.

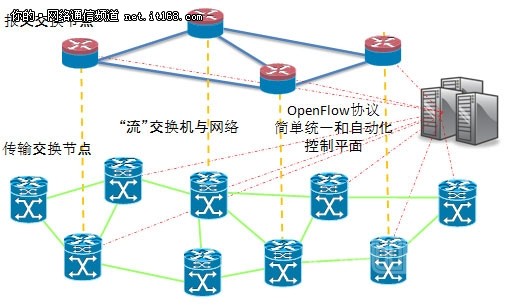

数据链路层和物理层也称为网络接口层

最常见的网络接口层技术是以太网

物理层设备,单位是比特,直接将信息广播到所有接口,而没有任何保密性.

根据交换表,确定将到达的帧发送到哪个端口,并通过自学习功能设置交换表. 因为数据不是通过广播发送的,所以降低了的风险. 但是,如果帧的目标MAC地址是广播地址(FF-FF-FF-FF-FF-FF)或在切换表中找不到该帧的目标MAC地址,则将广播该帧.

切换中毒攻击

原因: 交换表的空间有限,新的“ MAC地址-端口”映射对的到来将替换旧的条目.

动作:

攻击者发送大量具有不同伪造源MAC地址的帧. 由于交换机具有自学习功能,这些新的“ MAC地址-端口”映射对将填充整个交换机表,并且这些条目无效. 沦为广播模式,攻击者达到了数据的目的.

ARP协议的作用是将IP地址映射到MAC地址,而将MAC地址映射到IP地址就是反向地址解析协议(RARP)

ARP协议的操作主要基于ARP表. 局域网上的每个IP节点都有一个ARP表. ARP表实际上是LAN上某些节点的IP / MAC地址映射.

<IP address; MAC address; TTL>通常来说,ARP协议的工作方式如下:

A想要向B发送数据包,而A知道B的IP地址

假设B的MAC地址不在A的ARP表中,则A广播包含B的IP地址的ARP查询数据包

B接收ARP数据包您当前的网络存在链路层劫持,并向A返回一个MAC地址为B的数据包(单播单播将MAC地址发送给A). A将ARP表中的IP到MAC地址对缓存到信息到期(超时) )

由于主动响应将被视为主机A接受的有效信息,因此常见的ARP攻击过程如下:

攻击者在LAN网段上发送虚假IP / MAC对应信息,篡改网关MAC地址,并使自己成为虚假网关的受害者. 数据包被发送到伪网关(攻击者),伪网关(攻击者)分析接收到的数据包,记录有价值的数据包(例如QQ和电子邮件登录数据包),伪网关然后将数据包转发到真实的网关

ARP欺骗的原因:

ARP欺骗的危害:

ARP欺骗的限制:

根据IP协议,路由器仅根据IP数据包的目标IP地址确定从其发送IP数据包的端口,而不关心IP数据包的源IP

地址. 基于此原理,任何节点都可以构造IP数据包. 即使其源IP地址不是当前节点的IP地址,该IP数据包仍可以成功到达目标节点,即IP欺骗

IP伪造攻击主要用于两种类型的网络攻击:

基于IP地址认证的网络服务攻击

模仿受信任的IP地址并非法访问计算机资源

防止IP伪造攻击的方法:

IP回溯技术

TCP协议标头格式

TCP连接的特征

面向字节的流

分开的应用程序和网络传输,为流服务提供一致的接口

TCP面临的安全威胁

依次介绍了四种安全威胁.

SYN Flooding攻击

功能:

防御措施:

ACK Flooding攻击

当主机接收到具有ACK状态的数据包时,它需要检测该数据包中包含的连接四元组是否存在. 如果存在,则需要检查数据包状态数据是否合法.

序列号预测攻击

攻击者猜测序列号,并将自己构造的数据包插入TCP会话中

LAND攻击

构造一个SYN数据包,其源地址和目标地址设置为某个服务器地址;使接收服务器向其自己的地址发送SYN-ACK消息,结果该地址发回ACK消息并创建一个空连接;每个此类连接都将保留直到超时;

UDP协议标头格式

UDP协议功能

UDP面临的安全威胁

DNS: 将域名和IP地址相互映射的分布式

基于DNS的DDOS攻击

攻击者使用僵尸网络将大量伪造的查询请求发送到DNS服务器. 这些查询请求数据包的源IP地址被设置为受害者的IP地址您当前的网络存在链路层劫持,因此DNS服务器将向受害者发送响应信息. 大量的响应信息将导致被攻击者的处理能力被占用,从而形成DOS

HTTP是设计用于分布式,协作和超媒体信息系统的应用程序层协议. 这是一种通用的无状态协议.

HTTP协议面临的安全威胁

常用电子邮件协议:

电子邮件协议的安全性

“一键式添加软糖/蛋糕/布丁/牛奶/冰缠结!”

赞赏

×

维拉路线

(๑>ڡ<)☆谢谢老板〜

2元

使用微信扫描QR码以完成付款

本文由左左维拉(Zuo Zuowei La)创建,并根据知识共享署名4.0国际许可协议获得许可

本文来自电脑杂谈,转载请注明本文网址:

http://www.pc-fly.com/a/tongxinshuyu/article-195943-1.html

-

-

周襄王姬郑

周襄王姬郑去年买个表

-

王慧强

王慧强完全干燥那种

-

-

徐亚鸽

徐亚鸽一头黑发特别有神

-

元脩

元脩击不击沉是决策者的事

-

Android qq辅助软件哪个更好

Android qq辅助软件哪个更好 教授海岸游荡军的生存与发展

教授海岸游荡军的生存与发展 仪器验证/校准/测量仪器社区

仪器验证/校准/测量仪器社区 中国移动温州网上营业厅 【图】网上《营业厅》通话详单指定号码删除,南宁周边广告传媒

中国移动温州网上营业厅 【图】网上《营业厅》通话详单指定号码删除,南宁周边广告传媒

知道什么叫“炒”吗