阅读笔记和网络安全的Internet安全高级指南

电脑杂谈 发布时间:2020-04-08 03:04:40 来源:网络整理

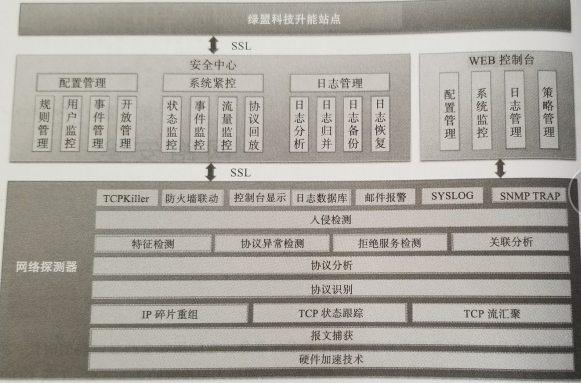

NSFOCUS IDS体系结构

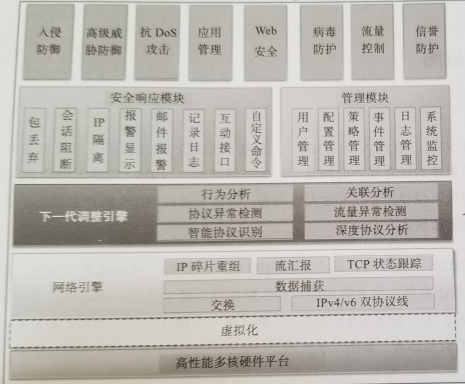

NSF IPS架构

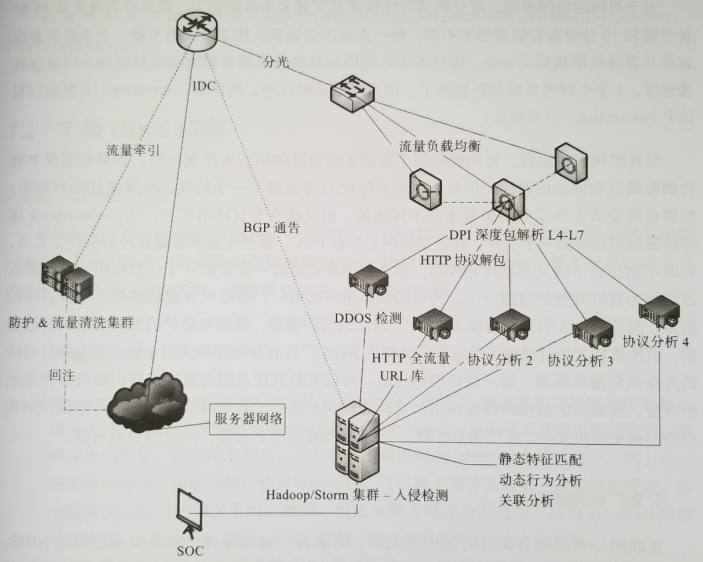

IDS / IPS部署图

由于NIDS使用基于攻击签名的签名库,因此,只要加载了更多攻击签名,系统负载就会立即飙升,数据包负载和误报率将上升到系统的正常负载. 不能随基础架构扩展的安全解决方案最终将受到约束

IPS的打折版本是使用DDoS排水清理(过滤)-反注入保护原理将受保护的流量迁移到清理群集. 清洗群集上的过滤规则只是针对性高风险漏洞规则,请执行非常轻巧的过滤器

攻击放大率类型

556.9

SNMPv2

NetBIOS

CharGEN

358.8

140.3

BitTorrent

雷神网络协议

蒸汽协议

多播DNS(mDNS)

RIPv1

131.24

端口映射(RPCbind)

网络层攻击检测通常分为逐流和逐包:

防御清理策略的开始取决于阈值. 在大多数情况下,可以执行第二级检测,但是不能执行第二级防御. 触发防御之前,攻击已完成

带宽是所有IDC成本中最昂贵的资源,而不是其中之一. 云迪提供“流量抑制”和“近源清洁”服务. 流量抑制是沿不同方向的黑洞路由. 与黑洞路由相比,近源清理的防御成本更高,触发到响应的延迟也更长.

对于HTTP CC型DDoS,它将不会直接进入源站点,而CDN将首先通过自己的带宽进行抵抗. 无法抵抗或穿透CDN的动态请求将转到源站点

云清洁制造商提出的策略是预先设置网站的CNAME,并将域名指向云清洁制造商的DNS服务器. 通常,云清洁制造商的DNS仍会将通过CDN返回源的请求定向到源站点. 检测到攻击后,域名将指向其自己的清理群集,然后清理的流量将返回到源. 主要的检测方法是在客户网站的前面部署反向代理(Nginx),以托管所有并发连接. 在分配攻击流量时,请为IP地址池准备一个域名. 当IP受到攻击时,阻止并启用地址池中的下一个IP,依此类推.

但是,这种解决方案有一个普遍的问题. 由于家庭环境不支持任播,因此DNS排放方法需要很长时间才能生效. 此时间取决于DNS递归生效的时间长度. 它本身是完全无法控制的,许多用户都在使用它. DNS递归服务器的最小TTL值最多为24小时. 同时,CDN仅对Web服务有效,而对直接与TCP连接的游戏无效.

Internet上使用这种类型的反D服务的许多进程可以概括为一句话: 更改CNAME指针并等待DNS递归生效

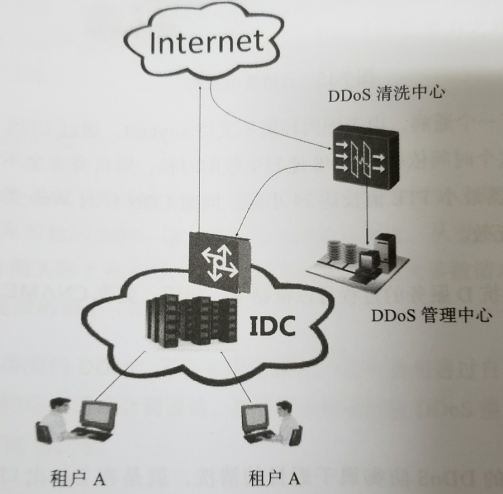

在DC出口处部署ADS设备以进行近距离清洁. 通过镜像或拆分在DC出口部署DDoS探针. 检测到攻击后,会将流量定向到通过旁路部署的DDoS清理设备,然后将清理后的正常流量注入回业务主机

应用层的保护需要与业务相结合. 在可以使用ADS的情况下,ADS承担辅助角色. 例如,对于游戏数据包的专用协议,通过向数据包添加指纹,ADS可以识别客户端和服务器之间的流入. 数据包中是否包含指纹

这是DDoS的最后一道防线. 该层的意义主要是过滤和减轻最近一次通过ADS设备的流量,并补充ADS无法保护的应用层协议. 例如NTP反射,您可以通过服务器配置禁用monlist,如果不提供基于UDP的服务,则可以直接在边界上阻止UDP协议

该实现可以是Web服务器模块或独立部署的旁路系统. 反向代理将完整的HTTP请求转发到检测服务器. 检测服务器基于以下几个方面的信息:

然后保存客户端的连接信息技术表,直到触发阈值为止,然后服务器将阻塞. 为避免意外杀死,您还可以有选择地弹出验证码

增加链路带宽是上述所有防御措施的基础,必须消除解决方案中的单点瓶颈

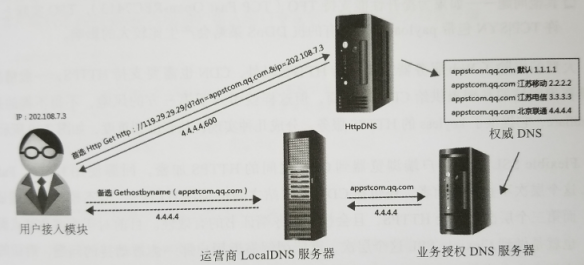

为了减少跨ISP的流量结算,运营商将在此网络中缓存ICP的内容您当前的网络存在链路层劫持您当前的网络存在链路层劫持,广告网络等甚至会劫持域名替换广告

HTTPDNS的本质是使用HTTP协议来完成域名解析,并防止其被运营商劫持. 但是,该请求为纯文本格式,仍然可以被劫持,但劫持的成本比原始请求高

除了支持Web服务器的HTTPS外,CDN还需要支持大型站点的HTTPS. 通常,需要将网站的私钥提供给CDN服务提供商,但这会带来第三方的风险. 必须提到Cloudflare. ,它提供了无密钥HTTPS服务,从轻度到重度分为几种实现方式

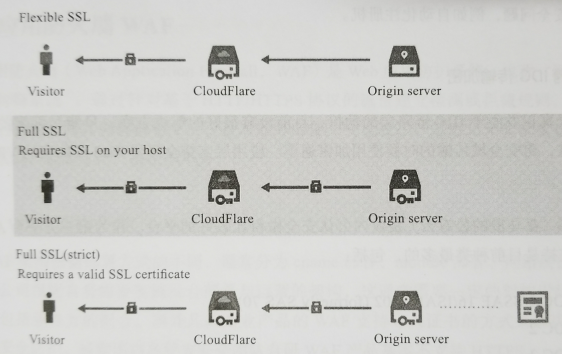

Flexible SSL仅从客户端浏览器到CDN进行HTTPS加密,并使用HTTP作为源. 完全SSL级别不仅实现前者,而且还包括从CDN到源站点的HTTPS,但不验证服务器证书. 第三层不仅完全使用HTTPS,而且还检查服务器证书的有效性

即使密码是通过HTTPS传输的,如果网关流量被劫持,也将替换证书. 无知的小白用户仍然选择如何处理不安全的连接. 另一方面,IDC劫持的流量攻击现在正在出现. 因此,一些供应商再次在基于HTTPS的应用程序层上实现加密. 即使您劫持了流量,也看不到纯文本. 以某工厂帐户的网页登录为例,在登录过程中,客户使用Javascript对用户输入的密码进行加密,然后再提交给服务器.

当然,JavaScript加密仅用于传输密文,另一方面,它也可以防止由反向协议引起的业务安全问题,例如自动注册机

劫持实际上发生在IDC的链路层. 目前,还没有很好的解决方案,我们只能在IDC和安全域之间传输时使用加密通道. 应用层支持全流量TLS或加密的VPN点对点连接

几种国外商业产品的WAF支持证书的导入,以解决HTTPS环境的安全性保护. 通常,甲方自行开发的WAF产品的家庭安全团队基本上不支持HTTPS

域名的CNAME解析被解析为防御者分配的CNAME别名,并且部署完成. 优点是部署方便快捷,并且还具有加快网站性能和阻止DDoS的作用. 缺点是它无法保护HTTPS流量

典型产品是ModSecurity,它在WebServer部署\编译期间需要支持模块. 它还需要优化和简化模块规则,并根据需要增加它们. 开发和运营成本非常高,但是这种方法非常适合HTTPS服务.

也有基于基于Nginx的Lua脚本开发的WAF,基于IIS过滤器开发的WAF

直接部署在计算机机房或受保护网络的入口,它与HTTPS协议无关,但它是非侵入性的,易于部署,不影响业务性能,可以通过以下方式阻止HTTP会话RESET数据包,并且可以绕过访问

通过前几种WAF的组合,以实现互补并在不可能的情况下防止覆盖

判断是否涵盖主流的高风险Web漏洞检测标准

WAF系统阻止最新漏洞攻击的过程也称为“虚拟补丁”

本文来自电脑杂谈,转载请注明本文网址:

http://www.pc-fly.com/a/tongxinshuyu/article-167734-1.html

-

-

陈锴

陈锴活在光环中的女人

-

美团的AB股权设计,王兴持股10.4%控制公司

美团的AB股权设计,王兴持股10.4%控制公司 中国移动官方网上营业厅 怎么在电信网上营业厅查询通话记录

中国移动官方网上营业厅 怎么在电信网上营业厅查询通话记录 计算机监视器故障列表

计算机监视器故障列表 梦幻西游牧场产出积分表2018_梦幻牧场动物产出积分_梦幻西游牧场积分

梦幻西游牧场产出积分表2018_梦幻牧场动物产出积分_梦幻西游牧场积分

台湾必须无条件接受统一