给APK签名,修改签名(2)

电脑杂谈 发布时间:2019-12-16 15:02:46 来源:网络整理

这比我还狠,1000年,365000天。真是地老天荒啊。

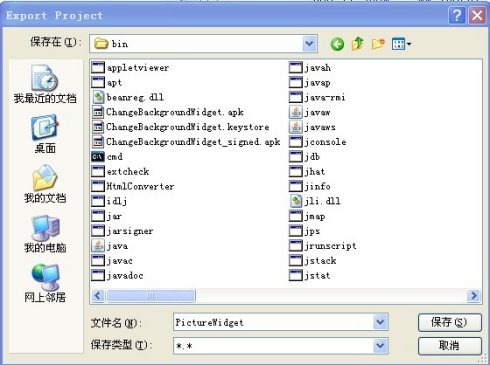

其实很简单apk签名大师怎么用,用WinRAR打开apkapk签名大师怎么用,找到META-INF文件夹,删除MANIFEST.MF之外的所有其它文件即可。

签名命令如图下:

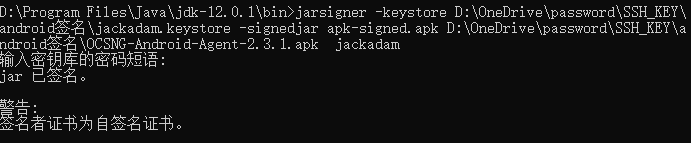

使用jarsigner进行签名

xxxx.pfx 是签名证书(实际上包含了代码签名数字证书和密钥,在ie的证书管理容器里“个人”里导出时可以选取包括私钥) //获取公钥并将商户信息签名,外部商户可以按照状况储存私钥和签名,只应该遵守rsa签名规范,并将签名字符串base64编码和urlencode或者生成密钥:opensslgenrsa -out private.pem 2048(无密钥的)生成公钥:opensslrsa -in private.pem -out public.pem -pubout查看密码信息:opensslrsa -noout -text -in privatekey_test.pem加密解密文件用生成的私钥加密文件hello.txt:opensslrsautl -encrypt -in hello.txt -inkeypublic.key -pubin -out hello.en用生成的公钥解密文件hello.en:opensslrsautl -decrypt -in hello.txt -inkeyprivate.key -out hello1.txt计算数据的消息摘要:openssldgst -sha1 -out md.txthello.txt用私钥给消息摘要签名:opensslrsautl -sign -inkeyprivate.pem -in md.txt -out signature.bin四实例一、发送方a:生成密钥:openssl> genrsa -passout pass:123456 -out apri.pem 1024生成密钥:openssl> rsa -passin pass:123456 -pubout -in apri.pem -out apub.pem用b的私钥加密数据:openssl> rsautl -encrypt -pubin -inkey bpub.pem -in data.txt -out edata.txt计算数据的消息摘要:openssl> dgst -sha1 -out md.txt data.txt用a的私钥给消息摘要签名:openssl> rsautl -sign -inkey apri.pem -in md.txt -out signature.bin将edata.txt和signature.bin发送给接收方b二、接收方b生成密钥:openssl> genrsa -passout pass:654321 -out bpri.pem 1024生成密钥:openssl> rsa -passin pass:654321 -pubout -in bpri.pem -out bpub.pem用b的公钥解密数据:openssl> rsautl -decrypt -inkey bpri.pem -in edata.txt -out data.txt计算data.txt的信息摘要:openssl> dgst -sha1 -out ms2.txt data.txt用a的私钥解密数字签名:openssl> rsautl -verify -pubin -inkey apub.pem -in signature.bin -out ms3.txt最后比较:ms2.txt 和ms3.txt内容完全相同:sha1(data.txt)= ad6910d33d5f96cbd7b9b3378107b8b04ba1c138五遇到的难题及缓解办法在linux下安装openssl,从网站直接下载openssl.0.9.6.tar.gz存在什么地方

或者直接把密码给带进签名旁边去,就不用手动输入密码库密码了:命令如下

实际应用中,一般人都不会找ca去签名,因为哪是收钱的,所以可以自己做一个自签名的证书文件,就是自己生成一对密钥,然后再用自己生成的此外一对密钥对这对密钥进行签名,这个只用于真正应该签名证书的人,普通的加密解密数据,直接用密钥和私钥来做就可以了. 或者生成私钥: make make openssl rsa -in private.pem -out public.pem -pubout查看密码信息:openssl rsa -noout -text -in privatekey_test.pem加密解密文件用生成的公钥加密test make install三 openssl命令生成密钥openssl genrsa -des3 –out private.key 2048输入后openssl genrsa -out private.pem 2048(无密钥的)生成公钥:文件hello.txt:openssl rsautl -encrypt -in hello.txt -inkey public.key -pubin -out hello.en用生成的方a:生成密钥:openssl> genrsa -passout pass:123456 -out apri.pem 1024生成密钥:openssl> rsa -passin pass:123456 -pubout -in apri.pem -out apub.pem用b的私钥加密数据:openssl> rsautl -encrypt -pubin -inkey bpub.pem -in data.txt -out edata.txt计算数据的消息摘要:openssl> dgst -sha1 -out md.txt data.txt用a的公钥给消息摘要签名密钥解密文件hello.en:openssl rsautl -decrypt -in hello.txt -inkey private.key -out hello1.txt计算数据的消息摘要:openssl dgst -sha1 -out md.txt hello.txt用私钥给消息摘要签名:openssl ropenssl> rsa -passin pass:654321 -pubout -in bpri.pem -out bpub.pem用b的公钥解密数据:openssl> rsautl -decrypt -inkey bpri.pem -in edata.txt -out data.txt计算data.txt的信息摘要:openssl> dgst -sha1 -out ms2.txt data.txt用a的私钥解密数字签名:openssl> rsautl -verify -pubin -inkey apub.pem -in signature.bin -out ms3.txt最后比较:ms2.txt 和ms3.txtsautl -sign -inkey private.pem -in md.txt -out signature.bin四 实例一、发送:openssl>ad6910d33d5f96cbd7b9b3378107b8b04ba1c138五 遇到的难题及缓解办法在linux下安装openssl,从网站直接下载openssl.0.9.6.tar.gz存在哪个地方甚至生成密钥:opensslgenrsa -out private.pem 2048(无密钥的)生成公钥:opensslrsa -in private.pem -out public.pem -pubout查看密码信息:opensslrsa -noout -text -in privatekey_test.pem加密解密文件用生成的私钥加密文件hello.txt:opensslrsautl -encrypt -in hello.txt -inkeypublic.key -pubin -out hello.en用生成的公钥解密文件hello.en:opensslrsautl -decrypt -in hello.txt -inkeyprivate.key -out hello1.txt计算数据的消息摘要:openssldgst -sha1 -out md.txthello.txt用私钥给消息摘要签名:opensslrsautl -sign -inkeyprivate.pem -in md.txt -out signature.bin四实例一、发送方a:生成密钥:openssl> genrsa -passout pass:123456 -out apri.pem 1024生成密钥:openssl> rsa -passin pass:123456 -pubout -in apri.pem -out apub.pem用b的私钥加密数据:openssl> rsautl -encrypt -pubin -inkey bpub.pem -in data.txt -out edata.txt计算数据的消息摘要:openssl> dgst -sha1 -out md.txt data.txt用a的私钥给消息摘要签名:openssl> rsautl -sign -inkey apri.pem -in md.txt -out signature.bin将edata.txt和signature.bin发送给接收方b二、接收方b生成密钥:openssl> genrsa -passout pass:654321 -out bpri.pem 1024生成密钥:openssl> rsa -passin pass:654321 -pubout -in bpri.pem -out bpub.pem用b的公钥解密数据:openssl> rsautl -decrypt -inkey bpri.pem -in edata.txt -out data.txt计算data.txt的信息摘要:openssl> dgst -sha1 -out ms2.txt data.txt用a的私钥解密数字签名:openssl> rsautl -verify -pubin -inkey apub.pem -in signature.bin -out ms3.txt最后比较:ms2.txt 和ms3.txt内容完全相同:sha1(data.txt)= ad6910d33d5f96cbd7b9b3378107b8b04ba1c138五遇到的难题及缓解办法在linux下安装openssl,从网站直接下载openssl.0.9.6.tar.gz存在什么地方

或者

jarsigner -verbose -keystore [您的公钥存放路径] -signedjar [签名后文件存放路径] [未签名的文件路径] [您的证书名称] -storepass 密码库密码

我的操作如下:

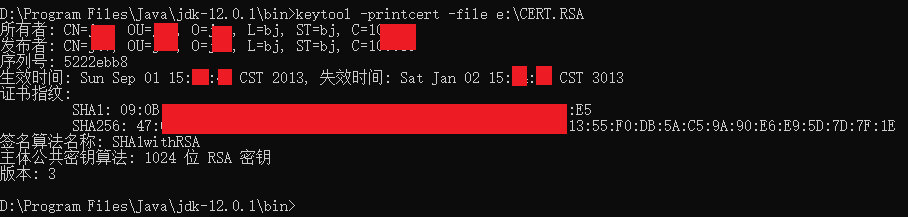

这如何验?和查看签名样啊。

查看到有签名就对了。

本文来自电脑杂谈,转载请注明本文网址:

http://www.pc-fly.com/a/shouji/article-133789-2.html

-

-

何得之

何得之舍己为人的精神值得全世界学习

免费杀毒软件是迄今为止最完美的ie,但如果你有洁癖的话

免费杀毒软件是迄今为止最完美的ie,但如果你有洁癖的话 直观:预付款是否可以安全地转移到购票软件? 12306“替代机票购买”更可靠

直观:预付款是否可以安全地转移到购票软件? 12306“替代机票购买”更可靠 幻想手机游戏下载

幻想手机游戏下载 摩托罗拉Razr的新型刀片式折叠手机的详细信息得到确认: 中间位置有辅助屏幕

摩托罗拉Razr的新型刀片式折叠手机的详细信息得到确认: 中间位置有辅助屏幕

你的老师也是白教你了