电脑病毒的概念、原理与分类

电脑杂谈 发布时间:2019-05-18 11:21:50 来源:网络整理

电脑病毒的概念,原理,分类计算机病毒(ComputerVirus)是编制者在计算机程序中插入的破坏计算机功能或者数据的代码,能影响计算机使用,能自我复制的一组计算机指令或者程序代码。计算机病毒具有传播性、隐蔽性、感染性、潜伏性、可激发性、表现性或破坏性。计算机病毒的生命周期:开发期→传染期→潜伏期→发作期→发现期→消化期→消亡期。计算机病毒是一个程序,一段可执行码。就像生物病毒一样,具有自我繁殖、互相传染以及激活再生等生物病毒特征。计算机病毒有独特的复制能力,它们能够快速蔓延,又常常难以根除。它们能把自身附着在各种类型的文件上,当文件被复制或从一个用户传送到另一个用户时,它们就随同文件一起蔓延开来。A、按照计算机病毒属性的分类1、病毒存在的媒体根据病毒存在的媒体,病毒可以划分为网络病毒,文件病毒,引导型病毒。计算机病毒的病毒的分类网络病毒通过计算机网络传播感染网络中的可执行文件,文件病毒感染计算机中的文件(如:COM,EXE,DOC等),引导型病毒感染启动扇区(Boot)和硬盘的系统引导扇区(MBR),还有这三种情况的混合型,例如:多型病毒(文件和引导型)感染文件和引导扇区两种目标,这样的病毒通常都具有复杂的算法,它们使用非常规的办法侵入系统,同时使用了加密和变形算法。

2、病毒传染的方法3、病毒破坏的能力根据病毒破坏的能力可划分为以下几种:无害型:除了传染时减少磁盘的可用空间外,对系统没有其它影响。无危险型:这类病毒仅仅是减少内存、显示图像、发出声音及同类音响。危险型:这类病毒在计算机系统操作中造成严重的错误。非常危险型:这类病毒删除程序、破坏数据、清除系统内存区和操作系统中重要的信息。这些病毒对系统造成的危害,并不是本身的算法中存在危险的调用,而是当它们传染时会引起无法预料的和灾难性的破坏。由病毒引起其它的程序产生的错误也会破坏文件和扇区,这些病毒也按照他们引起的破坏能力划分。一些现在的无害型病毒也可能会对新版的DOS、Windows和其它操作系统造成破坏。例如:在早期的病毒中,有一个"Denzuk"病毒在360K磁盘上很好的工作,不会造成任何破坏,但是在后来的高密度软盘上却能引起大量的数据丢失。4、病毒特有的算法根据病毒特有的算法,病毒可以划分为:伴随型病毒:这一类病毒并不改变文件本身,它们根据算法产生EXE文件的伴随体,具有同样的名字和不同的扩展名(COM),例如:XCOPY.EXE的伴随体是XCOPY.COM。病毒把自身写入COM文件并不改变EXE文件,当DOS加载文件时,伴随体优先被执行到,再由伴随体加载执行原来的EXE文件。

"蠕虫"型病毒:通过计算机网络传播,不改变文件和资料信息,利用网络从一台机器的内存传播到其它机器的内存,计算网络地址,将自身的病毒通过网络发送。有时它们在系统存在,一般除了内存不占用其它资源。寄生型病毒:除了伴随和"蠕虫"型,其它病毒均可称为寄生型病毒,它们依附在系统的引导扇区或文件中,通过系统的功能进行传播,按算法分为:练习型病毒:病毒自身包含错误,不能进行很好的传播,例如一些病毒在调试阶段。诡秘型病毒:它们一般不直接修改DOS中断和扇区数据,而是通过设备技术和文件缓冲区等DOS内部修改,不易看到资源,使用比较高级的技术。利用DOS空闲的数据区进行工作。计算机病毒的病毒的分类变型病毒(又称幽灵病毒):这一类病毒使用一个复杂的算法,使自己每传播一份都具有不同的内容和长度。它们一般的作法是一段混有无关指令的解码算法和被变化过的病毒体组成。B、恶意病毒“四大家族”1、宏病毒由于微软的Office系列办公软件和Windows系统占了绝大多数的PC软件市场,加上Windows和Office提供了宏病毒编制和运行所必需的库(以VB库为主)支持和传播机会,所以宏病毒是最容易编制和流传的病毒之一,很有代表性。宏病毒发作方式:在Word打开病毒文档时,宏会接管计算机,然后将自己感染到其他文档,或直接删除文件等等。

如98年4.26发作的cih病毒就可划归此类,因为它不仅对软件造成破坏,更直接对硬盘、主板的bios等硬件造成破坏。5,如果系统感染病毒,最好不要只格式化c盘,因为病毒也可能 存在于硬盘的其他分区中,如果是这样,你只格式化c盘,按装 操作系统,那c盘中新的系统很可能再次被硬盘其他分区中的病 毒所感染,导致系统再次崩溃(这样的问题我曾经碰到过-_-#) 。看了一下fdisk的man文档,参数b表示在硬盘的mbr中写入一个标准引导记录,i选项表示将整个硬盘划分出一个slice.也就是说,命令行的分区工具fdisk只能在一个硬盘上划分出一个主分区,应该通过-f参数加配置文件可以定义并划分出四个主分区,但是光用fdisk提供的参数,好像只能划分出一个来.这一点上来说,freebsd的命令行分区工具做得还不够人性化,还是用sysinstall提供的界面来分区更方便.。

多位专家认为,检测报告证实了360扣扣保镖不是木马病毒,也不存在所谓“后门”和窃取用户隐私、复制qq好友信息的行为。在这个电脑网络时代病毒也无处不在,一不小心电脑就感染或中木马病毒,木马是一种非常顽强的病毒,会对电脑造成不同程度危害性,导致电脑中的隐私、重要资料或系统损坏等问题,那么我们平常该如何预防木马病毒的感染攻击呢。后门功能可以实现访问某恶意网站、下载木马病毒并运行、恶意关机、关闭系统关键服务等严重侵犯用户隐私的行为。

本文来自电脑杂谈,转载请注明本文网址:

http://www.pc-fly.com/a/jisuanjixue/article-99548-1.html

-

-

王志磊

王志磊喷子果然是无脑的

Rhinoceros(犀牛软件)5

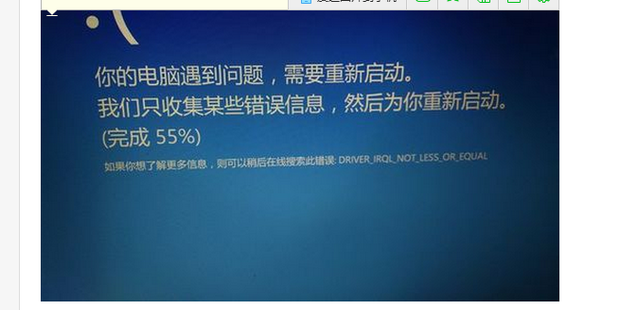

Rhinoceros(犀牛软件)5 教你出现蓝屏代码0x000000d1的解决方法,你知道吗?

教你出现蓝屏代码0x000000d1的解决方法,你知道吗? 雨林木风ghost xp sp3一键装机版V2018.05

雨林木风ghost xp sp3一键装机版V2018.05 湖南: 关于促进全省工业园区高质量发展的实施意见

湖南: 关于促进全省工业园区高质量发展的实施意见

必须给他弄沉