DDoS攻击工具演变

电脑杂谈 发布时间:2019-05-13 00:10:09 来源:网络整理

flood攻击,就是利用被攻击目标对SYN报文分配资源没有释放的缺陷而达到目的,实施这种攻击无须大流量。以消耗目标服务器带宽资源的攻击则是以流量大取胜,比较典型的有UDPflood。从表1列出的工具可以看出,大多数工具是产生的攻击是以目标资源消耗型为目标,而且有能够模拟协议栈行为,比如完成TCP的三次握手。

攻击实施方式特点攻击工具要体现出更大的威力,通常会设计一种良好的流量攻击方式,让攻击更难于防护和发现。比较常见的方式就是利用僵尸网络发起攻击。如果僵尸网络主机数量比较庞大,那么不管是在应用层还是传输层,对目标服务器的资源消耗和网络带宽的影响都会比较大。如果攻击工具能够模拟完整的协议栈,那么防护设备的防御难度越大,因为大部分防护技术都是基于协议栈的动态交互来实现身份认证的。比如SYNflood防护中的SYN COOKIE算法,如果客户端能够完成正常3次握手,就可以突破这个算法。虽然大多数攻击工具能够完成传输层协议栈的模拟,但实现完整应用层协议栈的模拟则比较少,主要原因在于应用层协议比较复杂。如表1所示的SlowHTTPTest能够完成正常的三次握手,然后利用应用层协议漏洞发起攻击。

总结起来攻击工具的发展有如下几个特点:

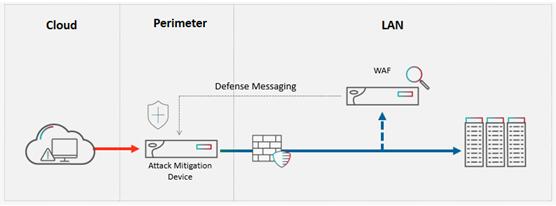

利用应用层协议栈漏洞发起的工具比较多。大部分集中在基于web业务的攻击,其它应用层协议如DNS、SIP相对比较少。能够模拟协议栈行为包括应用层和传输层的攻击工具是未来发展的趋势,实现应用层协议模拟的防御难度会更大。攻击工具已经逐渐朝更加隐蔽的方式,以能操纵更的僵尸网络为目标方向挺进,比如DirtJumper。基于应用层协议漏洞的攻击工具会越来越多,由于能够通过较少流量达到攻击目的,对业务的危害比较大。 攻击工具的防御攻击工具的防御,一方面可以从基础设施的改进来缓解攻击影响,比如带宽扩容,增强服务器的处理性能、采用合理的网络部署结构等。另外一方面可以在网络边界出入口采用专用的防御技术。目前行之有效的防护方法主要有4大类:

1.动态挑战算法

模拟传输层和应用层协议栈行为,代替服务器回应数据报文,对正常的客户端发送挑战报文,只有完成挑战认证的客户端的流量才能放行。动态挑战算法比较常用的有SYNCookie,DNS Ncookie和SIP cookie。loic攻击流程

2.多层次限速

基于各种粒度和层次,分别从源IP、目标IP、传输层和应用层session,对IP流量进行限制。这是对流量型攻击常用的防护方法,比如UDPFlood,ICMP Flood。

3.智能的访问控制

2. 限速的策略还是不够灵活.现在只能按什么时间使用什么限速策略.其实我想要一种更智能的方式,就是按上网的人数来分配带宽.1人6m,2人各3m,6人各1m之类的.呵呵.。你右键e盘---属性---共享 将e盘共享,就能在网络-计算机组--e盘(共享盘),答案5:1、添加netbios协议,和文件夹和打印机共享协议2、设置一个共享文件夹3、进入组策略,计算机配置-----windows设置-----本地策略------用户权限分配,删除"拒绝从网络访问这台计算机"中的所有值4、进入组策略,计算机配置-----windows设置-----本地策略------完全选项,找到“。vlan视图下配置dhcp报文限速和接口视图下配置dhcp报文限速与系统视图下配置命令一样,只是配置视图不一样。

4.行为分析和信誉机制

接下来,流量调度模块就会将异常流量调度到蜜网系统中,完成相应的攻击检测、取证、防护等工作。流量异常监控包括协议流量异常监控、链路流量异常监控、报文特征流量异常等监控手段等,检测技术上主要是dpi和dfi两种技术手段。从ddos防护技术上来说,阿里云云盾针对攻击在传统的代理、探测、反弹、认证、黑白名单、报文合规等标准技术的基础上,还可结合web安全过滤、信誉、七层应用分析、用户行为分析、特征学习、防护对抗等多种技术,对威胁进行阻断过滤,保证被防护用户在攻击持续状态下,仍可对外提供业务服务。

本次分析使用的自动分析工具为国际上的著名应用安全产品sanctum公司(以色列)的appscan v4.0() 评估系统,可以对各种已知及未知、应用程序特有及普遍存在的漏洞进行评估,并能够分析并且学习每一个web应用独特的个性,通过组合变化各种攻击特征,测试并验证目标系统的脆弱性。l 如果您公司已购买趋势科技的未知威胁发现设备(tda),请将pattern升级到最新版本,可检查到shellshock漏洞攻击,随后利用防火墙等安全设备,阻挡攻击源。如果您公司已购买趋势科技的未知威胁发现设备(tda),请将pattern升级到最新版本,可检查到shellshock漏洞攻击,随后利用防火墙等安全设备,阻挡攻击源。

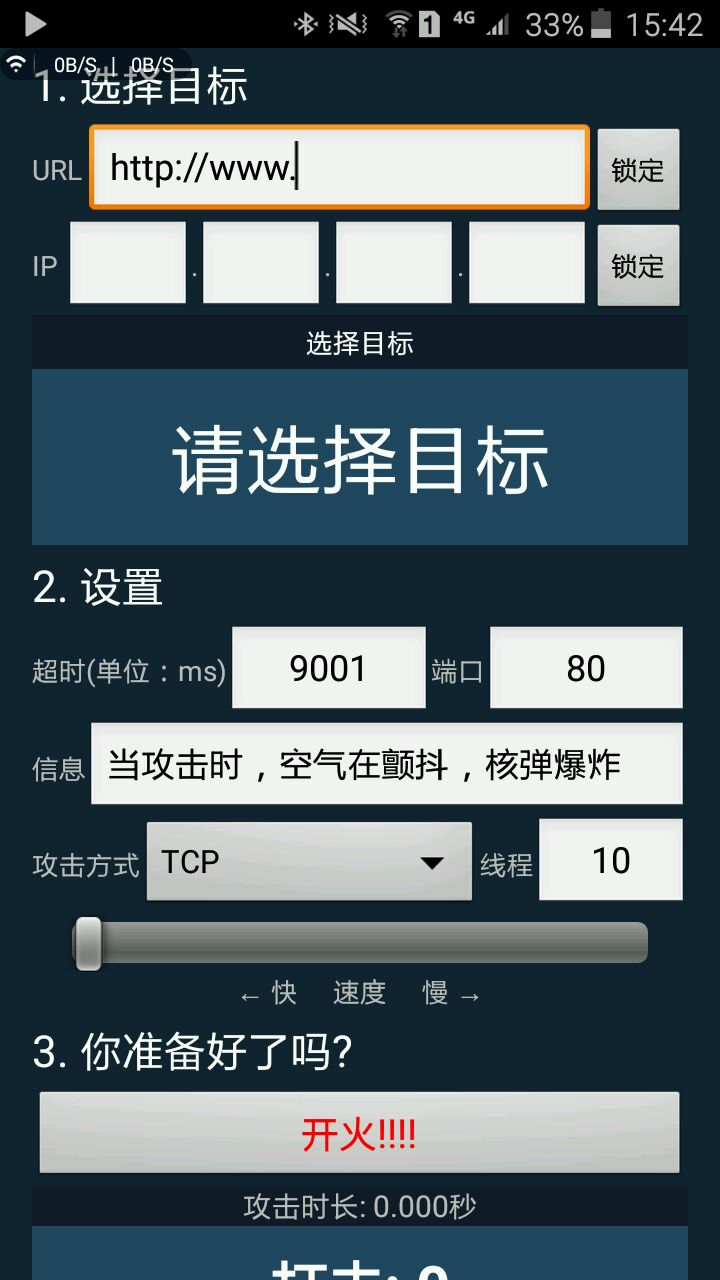

工具名称 描述 攻击类型 LOIC LOIC是一款专著于web应用程序的Dos/DDOS攻击工具,它可以用TCP数据包、UDP数据包、HTTP请求于对目标网站进行DDOS/DOS测试,不怀好意的人可能利用LOIC构建僵尸网络。LOIC是用C#语言写的,这是一个C#新手的练手作品,靠GUI界面吸引了不明真相的小白们使用。由于程序设计上”有意或无意”留下的BUG导致”一旦开始攻击在退出进程前无法真正停止攻击“,潜在增大了攻击效果。攻击手段主要是以无限循环方式发送大量数据,并无其它特色。针对单个IPAndroid平台下LOIC程序主界面如下,攻击测试选取的是HTTPUDP/TCP/HTTP GET Xoic 相对于LOIC的多平台(GNU/Linux,Windows, MacOS以及Android),XOIC可运行的环境则少的多,仅支持win7以上的Windows平台。攻击方式上多了ICMPFLOOD。

下面是作者列出的工具特色:和LOIC相比,工具主打的还是流量型攻击,不过相比前者增加了Testmode模式,可以测试攻击主机的性能。另外,在实际的测试中发现了工具的一个小BUG。反编译后的关键代码如下:TCP/UDP/ICPM/HTTP GET HOIC HOIC是High Orbit IonCannon(高轨道离子炮)的缩写,一款用RealBasic开发的DoS工具。最初一些人使用LOIC进行DoS,后来这些人被捕了,另外一些人开发了HOIC以示抗议。(在工具的攻击包中,有一个说明:Brothersone of our aids has been arrested and detained for merely using theloic we must show them that this is a mistake)RealBasic是一种类似VB6的编程语言,可以生成在Windows、Linux、MacOS上运行的应用程序。

HOIC是完全开源的,zip包中的hoic.rbp是RealBasic源码HOIC会从目标URL从一个Array中随机抽取,Referer、User-Agent分别从一个Array中随机抽取,另有一些随机的HTTPHeaders。所有内容都是可定制的,发送出去的HTTP请求有很多变种HOIC只能发动合法的HTTP攻击。HOIC的HTTP攻击报文内容是通过一个.hoic文件进行控制的,这个.hoic文件里可以添加多个目标URL、Refer、User-Agent等内容。HOIC的攻击报文会从这些目标URL、Refer等字段中随即抽取,组成一个http攻击报文发送.HOIC攻击实际是靠大量正常HTTP请求进行DoS,如果有基于某些阈值的异常行为检测方案,完全可以有效检测、阻断HOIC攻击。类似NSFOCUSADS系列的DDoS防护产品完全可以应对HOIC攻击。 HTTP GET HULKHULK是一种web的拒绝服务攻击工具。它能够在web服务器上产生许多单一的伪造流量,能绕开引擎的缓存,因此能够直接攻击服务器的资源池。hulk的特别之处在于:对于每一个请求都是独特的,能够绕开引擎的缓存直接作用于服务器的负载。

hulk使用的技术:源客户的混淆——通过一个UserAgent的已知列表,每http一个请求的用户代理都是随机来自于已知列表。引用伪装——指向请求的referer是伪造的,要么指向主机自己,要么指向主要的已知站点。referer是产生请求的url。粘附性——使用标准的http请求去请求服务器,使用变化的的keep-alive时间窗保持连接建立不使用缓存——这是一个前提,向HTTPserver请求no-cache,一个没有在背后cacheservice使用的server会呈现一个单独的页面。URL的独特组成——为了避免缓存和其他优化工具,HULK伪造了常见的参数名称和参数值,为了单一性,他们都是根据每个请求随机生成的,使得服务器就得处理每个事件的响应。HTTP GET srDOS该工具在与服务端建立连接后,在等待服务端发送数据,然后才会发送自己的攻击报文,这也是为什么没有后续的攻击报文通过查看反汇编的代码发现,该工具里有https握手相关的攻击TCPSSL DirtyJumper Dirt Jumper 是一个通过botnet发动DDoS攻击的toolkit.整体来看,由DirtJumper及其变种程序发起的攻击呈上升态势。

原因不仅仅在于程序的简单易用,同时地下产业链相对成熟,从而得以广泛传播。loic攻击流程从攻防角度上讲,DirtJumper攻击并没有引入新的方式,采用了比较传统的网络层和应用层攻击手段,防护并不困难。 http gethttp postsynflood Darkddoser 通过僵尸网络发起的http 攻击HTTP GET/POST/TCP/UDP SlowhttptestSlowhttptest是一个可以灵活配置的应用层攻击工具,它能发起诸如slowloris、Slow http post、slowread、slowrange等工具实现的低带宽应用层拒绝服务攻击工具利用了http协议的一个特点——等待完整的http请求收到才会进行处理。如果一个http请求不完整,或者是在网络上慢速传递,http服务器会一直为这个请求保留资源等待它传输完毕。如果http服务器有太多的资源都在等待,这就构成了DosSHTTP sslhamer 模拟僵尸网络的攻击行为,与客户端建立三次握手之后,发送大量的垃圾报文。

Copyright byNSFOCUS TCP/SSL hyenae可以安装在linux和windows下的攻击发包工具,灵活指定IP和发包速率,并且支持TCP/UDP/HTTP等多种协议;支持IPv6TCP/UDP/HTTP killemall这套攻击软件是用python编写完成,主要用来进行cc攻击。作者宣称可以绕过ADS设备的HTTP redirect、HTTPCookie、Javascript、CAPTCHA(图片验证码攻击)防护算法该攻击工具对HTTP redirect、HTTPCookie的绕过速度比较快;该攻击工具需要借助v8引擎才能绕过javascript防护,而v8引擎的安装比较复杂;在绕过CAPTCHA的概率上来说,该攻击工具绕过ADS的概率还是比较大的,但由于需要预先生成,耗时较大;一旦ADS更新了图片验证码,则该工具就不能再继续绕过;该攻击工具只能使用本地真实源ip进行攻击,不能伪造源ip;HTTP dossim Ddosim可以模拟几个僵尸主机 (局域网内随机IP地址)。它创建完整的TCP连接到目标服务器.在完成连接后, ddosim启动应用程序的对话与聆听 (如.HTTP服务器)ddosim是用C写的。

Ddosim是通过发送报文、报文、回复报文这几个过程来模拟几个僵尸主机的。ddosim目前的攻击包括:(1)使用有效HTTP请求的DDoS(2)使用无效请求HTTP DDoS攻击(类似的DC 攻击)(3 )DDoS攻击的SMTP(4)随机端口上的TCP连接攻击。 HTTP pylorisPyLoris是一个测试服务器的脆弱性和连接拒绝服务(DoS)攻击的脚本工具,用python语言编写。PyLoris可以利用SOCKS代理和SSL连接,并可以针对如HTTP,FTP,SMTP,IMAP和远程登录等协议进行测试,这里主要关注HTTP攻击。PyLoric的http攻击是通过”requestbody”进行控制的,”request body”的内容可以自己修改。PyLoric首先和服务器建立连接,然后将”requestbody”里的内容拆分成一个字符一个字符的发送,每一个http报文只包含一个字符。 HTTP漏洞型 Slowloris header简单的来说是对HTTP服务器送出不完全的HTTP请求,并且试着让它保持不被HTTP服务器超时,如此一来HTTP服务器可开启的最大socket就会满了,最后导致HTTP服务器无法提供服务。

本文来自电脑杂谈,转载请注明本文网址:

http://www.pc-fly.com/a/jisuanjixue/article-98232-1.html

-

-

中村太亮

中村太亮百万雄师过大海

-

-

司雨寒

司雨寒现在正是当打之年

-

佐桥高美

佐桥高美太棒了

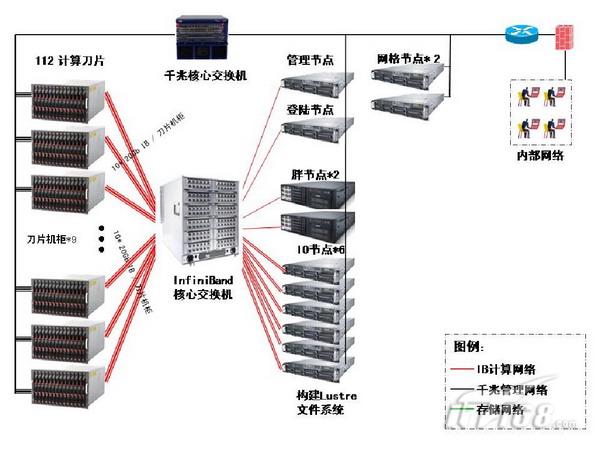

中国的超级计算机在做什么?

中国的超级计算机在做什么? 通过购买新的超级计算和高性能云计算系统,AMD EPYC处理器的部署得以扩展

通过购买新的超级计算和高性能云计算系统,AMD EPYC处理器的部署得以扩展 任天堂公司

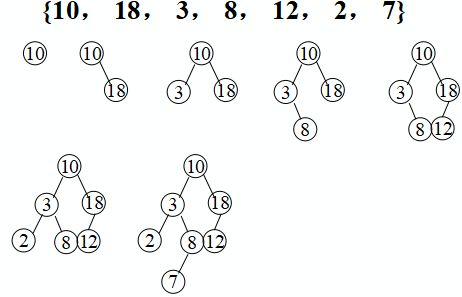

任天堂公司 第九组数据结构课程设计(二进制排序树的实现)

第九组数据结构课程设计(二进制排序树的实现)

炒股能致富