网络态势分析中服务可用性评估方法(2)

电脑杂谈 发布时间:2019-05-09 02:12:31 来源:网络整理现如今的后端服务,不论是小网站为了做到高可用,还是大网站为了应对请求流量压力,都会部署成集群形式。22.关于linux系统的负载,以下表述正确的是:a: 通过就绪和运行的进程数来反映b: 通过top命令查看c: 通过uptime查看d: load:2.5,1.3,1.1表示系统的负载压力在逐渐变小bc,解释:alinux系统还需要包含处于waitting状态的进程 d说明系统负载变大,load average分别是系统1分钟,5分钟,15分钟的平均负载 参考链接:(1)(2)23.关于排序算法的以下说法,错误的是:a: 快速排序的平均时间复杂度o(nlogn),最坏o(n^2)b:堆排序平均时间复杂度o(nlogn),最坏o(nlogn)c:冒泡排序平均时间复杂度o(n^2),最坏o(n^2)d:归并排序的平均时间复杂度o(nlogn),最坏o(n^2)d,解释:归并排序最坏的时间复杂度也是o(nlogn)24.假设函数rand_k会随机返回一个【1,k】之间的随机数(k>=2),并且每个证书出现的概率相等。客户端ribbon的负载均衡,解决的是服务发起方(在eureka注册的服务)对被调用的服务的负载,比如我们查询商品服务要调用显示库存和商品明细服务,通过商品服务的接口将两个服务组合,可以减少外部应用的请求,比如手机app发起一次请求即可,可以节省网络带宽,也更省电。

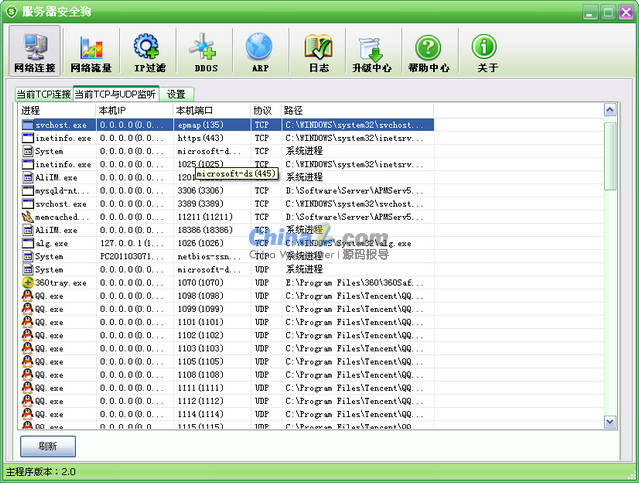

由图6可知,系统态势函数变化明显,服务可用概率从0.97降至0.29,而服务不可用概率从0.2上升至0.71。显然,由态势曲线的变化可以得出,系统的m 服务受到威胁。根据表3,可以判断,FrP不确定o3.2.3超负荷流量情况下兀.P服务连接请求及系统响应,如图7。朋伸Ⅲ叫川¨ ?|¨ 叫吐州098765432,Ol0O0OOOO0O0笛∞坫m5o 万方数据王慧莹,周宁,陈秀真,等:网络态势分析中服务可用性评估方法变化。可见,虽然m 服务负载因子并不大,但兀P服务处于不能工作的情况,因为CPU 资源部被SYNfl ood占用了。利用2.3节中D—s结合规则公式,并根据表2( 系统态势O ( A,B,0) ) 中定义的算法,得出系统态势@ 函数的变化趋势图,如图10。2008,44( 14)133。。?。?⋯、≮服务可用概率—...............上—.....—.—.—.—.—....._‘ V服雾而翮雅#h--一’ ^...,“ ⋯服务叮用性不确定概率一⋯一./...一.⋯ 一⋯ .19 22 25 28 31 34 37 40 43 46 49 52 55 58 6l~1 47 10 131664 67ti m e/s嘲6系统念势9,|辱数变化曲线( rrP服务一临界流琏)f。

lj分圳代表熵函数随第二 、第-二个位置氨基酸的为h,第 个氨基酸残基为r时,d(1,3)住第 个区 变化.通过此图也可以验证上面关于 个位置对侧问 l,内的概率,从而可以得到 链结构影响程度的结论.由于片氨酸没有侧链 cb2(1 原子, 它位于 联子第一或第■个氨基酸的位置p( 6.c):1. 上时,其 1)(1,3)自然为0,其分佰亦完全确定 ,熵函f}1熵函数的定义可知,h(a.c)越小,d(1,3)的不 数值为零.确定件越小。 当采用需要系数法计算负荷时,应统一换算到负载持续率ε 为25%下的有功功率 (kw)当采用利用系数法计算负荷时,应统一换算到负载持续率ε 为100%下的有功功率 (kw)上两式中: —电动机额定负载持续率。u:态势因子(其中包括与实力、地形、气象、季节等有关的态势因子)。

u:态势因子(其中包括与实力、地形、气象、季节等有关的态势因子)。表4—2 负载压力流量明细表工作负载(n)工作压力(mpa)流量(m/s)快 启动进 匀速工进快 匀速退 制动10809.8×101.0×102041.0022120.52. 2.2.00422.6×1069.8×1052.4×106有前面所得的数据,可绘制出压力循环图(p—t)和流量循环图(q—t)如下:图4—1 压力循环图(p—t)图4—2 流量循环图(q—t)通过对压力循环图和流量循环图分析得知:最大流量值=156×10-3m3/min=0.0026 mm/s最大压力值=20.5mpa4.5气压缸主要零件的结构材料及技术要求4.5.1气压缸的基本参数由以上设计得到气压缸内径尺寸=166mm,活塞杆直径=44mm。load done:rqdone*负载因子(负载因子的默认值为50)。

因此,还必须根据具体的系统及其工作条件,考虑元件对污染的敏感性、工作压力及负载特性、流量波动、环境条件和对污染侵入的控制程度等因素。当负荷产生变化时,通过改变阀门开启度调节流量,以消除负荷波动造成的影响,使温度恢复至设定值。1.污泥脱水机处理能力控制在适当的范围内,结合污泥流量、絮凝剂流量和差数度进行调节,避免由于负荷突然增加造成设备过载使系统频繁波动和影响处理效果,同时又能够实现较大的设备处理效率。

对比实验3.2.4节与3.2.1节一3.2.3节,可以总结出:( 1) 服务端在未受攻击情况下,评估因子FrP负载与其他评估因子( CPU 利用率,内存利用率,网络流量) 的变化基本一致,流量增大时,FrP负载上升,其他评估因子的值也上升;流量变小时,FrP负载也减小,其他评估因子也一样。( 2) 服务端在受攻击情况下,其服务的负载并不高,但是,整个服务是不可用的。若只从FrI-P服务负载判断的话,就会产生偏差。可见,本方法提出的综合评估系统各个因子从而判断系统服务的可用性是有意义的。4总结在基于D—S证据理论算法的基础上,提出了一个针对网络服务的安全监测评估方法,并通过Sm artbi ts模拟实验验证了该方法的可用性。实验表明,该系统能够提供针对某一个特定服务的直观态势分析,并且可以看到系统资源使用情况,使其对系统的安全威胁状况有具体的了解。该方法不仅能正确反映正常网络的性能,也能在受攻击的情况下作出正确的判断,为指导安全工程实践、设计相应安全风险评估和管理工具提供了有价值的方法。随着网络技术的不断发展,网络安全问题日益突出,服务可用性评估的应用,可以增强评估的实用性,从而提高服务可用性。

参考文献:[ 1] H ari riS,Q u G uang-zhi ,D harm agadda T,eta1.Im pactanal ysi soffaul ts andattacks i nl arge—scal e netw orks[J ].IEEE Securi ty&Pri va-cy,2003(9/10):49—54.[ 2] Bass T.Intrusi on detecti onsystem s and m ul ti sensor datafusi on:Cl ' ea—ti ngeyberspaeesi tuati onal aw areness[J ].‘ Com m uni cati onsoftheACM ,2000,43( 4) :99—105.( 下转137页)O98765432,O●OOOOOO0OOOO98765432●0● 0OOO0OOOOO啪啪∞∞如o32,098765432,0●{OO00000000O9876543210,OOOOOO0OO01098765432,O●,O0O0OOOOO0 万方数据贾世国,张昌城:基于数据挖掘的网络入侵检测系统设计与实现2008,44(14)137表4当R=7时,检测时间与0的关系01002004006008001 000Ti m e/s0.8440.8910.9531.0001.1101.109从上面的实验结果可以看出,对于阈值0不妨可以设置的大一些,这样可以减小系统的误检率,可以避免将一些入侵行为模型误认为是正常行为模型。

阈值0设置的较大只是导致建立网络正常行为模型所需的时间增加。对于聚类半径尺应取什么样的值才合适,这是一个较为困难的问题。聚类半径尺取值太大,系统误检率会比较大。系统漏报现象严重。聚类半径R取值太小,系统会把聚类划分得过细,系统检测时间又太长。因此,需要根据网络实际情况选取适当的聚类半径R,以达到较好的聚类效果。基本上当聚类半径=6时,系统比Snort原始版本检测的速度要快,误检率也能达到一定的要求。本文的另一个重点是采用关联分析算法对异常日志进行数据挖掘。首先,使用test.109文件的数据包来建立网络正常行为模型( 聚类半径R=6,阈值0=l 000) ;然后用这些模型来对attack.109文件进行检测;接着使用关联分析器对产生的异常日志进行挖掘,并且将支持度和置信度分别设置为10%和100%,最后自动生成了以下6条新的入侵检测规则:al erttop any any一>219.222.21.107 any(dsi ze:536;m sg:” Cl ass—ID=58” ;)al erttcp219.222.20.1203124一>219.222.21.10721( m sg:” Cl ass—ID=58” ;)al ert tcp219.222.20.21031337· >219.222.21.107 31337( dsi ze:O ;m sg:“ Cl assl D=57” ;)tcp 219.222.21.80 2450->219.222.21.10780(dsi ze:O ;al ertm sg:” Cl assl D=57” ;)al ert udp 219.222.21.175 2678->219.222.21.1073128(dsi ze:O ;m sg:” Cl asdD=59” ;)al erttcp219.222.20.155 1850一>219.222.21.107 1080(fl ags:S;dsi ze:0;m sg:” Cl assl D=35” ;)attack.109文件中包含了7种攻击类型的数据包,在产生模拟攻击的时候,对这7种攻击类型使用了不同的源IP地址。

从上面检测规则的源IP地址可以看出,关联分析器挖掘出了检测6种攻击类型的规则,而有一种攻击类型( Dos Syn-drop) 的规则没有被挖掘出来。这是因为这是因为Snoa规则库中本身包含Dos Syndrop的检测规则。滥用检测引擎检测到这种攻击类型数据包后会发出报警,而不会保存在异常日志中,因此关联分析器不会产生检测这种攻击类型的规则。这些入侵检测规则自动添加到规则库后,重新启动系统,然后再对attack.109文件进行检测。此时,滥用检测引擎检测到这些攻击并记录了报警信息。例如,可以在报警文件al ert.i ds中找到相关的报警信息:[ {+] [ 1:0:0] Cl assl D =58[ }}][Pri ori ty:0]05/07-01:26:10.544957 219.222.20.120:3124->219.222.21.107:21TCP TIZ:3 TO S:0x0 ID:63609l pLen:20 D gm Len:48D F}}$}}}S*SO q:0x986ABl C8Ack:O xO W i n:0x14F0TepLen:28TCPO pti ons( 4) =>M SS:536 N O P N O P SackO K这说明经过关联分析器对异常日志进行分析后,系统挖掘出了检测新类型攻击的规则,并具备了检测新类型攻击的能力。

手工部署 kubernetes 是一个很艰巨的活,你需要了解网络配置、docker 的安装与使用、镜像仓库的构建、角色证书的创建、kubernetes 的基本原理和构成、kubernetes 应用程序的 yaml 文件编写等。专注网民行为数据收集处理和挖掘应用,为大型媒体网站、传统企业、政府机构提供数据管理解决方案、数据应用产品及咨询服务。学术不端文献检测系统并不下结论,即检测系统并不对检测文献定性,只是将检测文献中与其他已发表文献中的雷同部分陈列出来,列出客观事实,而这篇检测文献是否属于学术不端,需专家做最后的审查确认。

本文来自电脑杂谈,转载请注明本文网址:

http://www.pc-fly.com/a/jisuanjixue/article-97293-2.html

-

-

严文富

严文富应该向小米公司以及消费者正式道歉

apache 配置这篇文章介绍怎样用web服务器列出指定的目

apache 配置这篇文章介绍怎样用web服务器列出指定的目 服务器安全防护软件 Exim邮件服务器漏洞安全预警再升级 御界系统全面护航企业安

服务器安全防护软件 Exim邮件服务器漏洞安全预警再升级 御界系统全面护航企业安 国外学术界典型品牌价值评价体系的比较研究

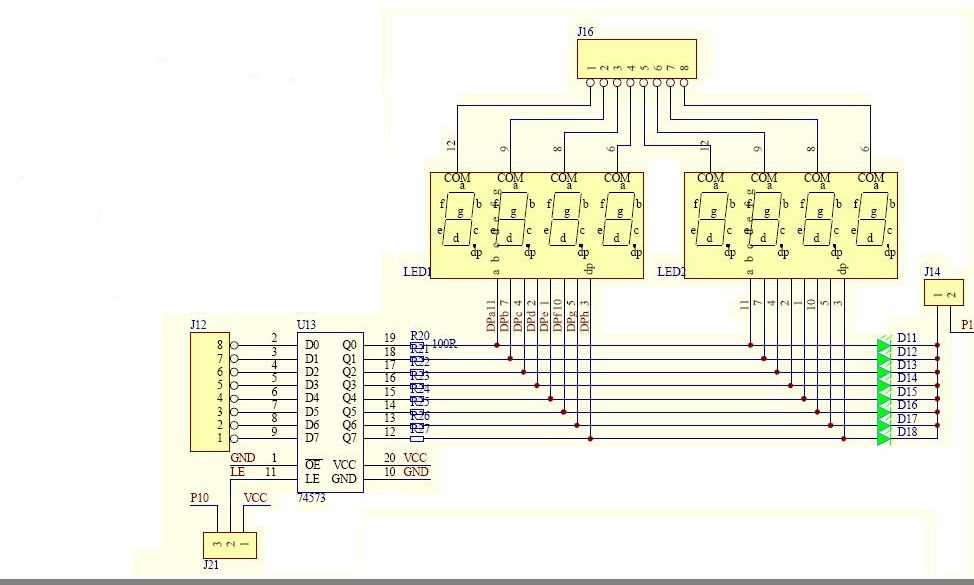

国外学术界典型品牌价值评价体系的比较研究 数字钟电路设计_数字钟电路板_数字钟电路原理图

数字钟电路设计_数字钟电路板_数字钟电路原理图

伊拉克肯定向中俄暗盟倾斜的