编码方式语句1关系型(RDBMS)解释:关系型(10)

电脑杂谈 发布时间:2019-01-22 06:07:05 来源:网络整理Connection id: 12

Current database:crm

Current user:root@localhost

SSL:Not in use

Using delimiter:;

Server version:5.6.42 MySQL Community Server (GPL)

Protocol version:10

Connection:localhost via TCP/IP

Server characterset: latin1 #服务端是latin1

Dbcharacterset: latin1 #默认是latin1

Client characterset: gbk#我们现在用的客户端是gbk

Conn. characterset: gbk#双方连接也是gbk编码的,这个不用管

TCP port:3306

Uptime:4 days 18 hours 52 min 50 sec

Threads: 1 Questions: 88 Slow queries: 0 Opens: 70 Flush tables: 1 Open tables: 61 Queries per second avg: 0.000

--------------

上面看的不够清晰,那么我们再看一下各个角色的编码(客户端、服务端,等等):

在mysql中执行指令:show variables like '%char%';看结果:

mysql> show variables like "%char%";

+--------------------------+-------------------------------------------+

| Variable_name| Value|

+--------------------------+-------------------------------------------+

| character_set_client| gbk|

| character_set_connection | gbk|

| character_set_database | latin1|

| character_set_filesystem | binary|

| character_set_results | gbk|

| character_set_server| latin1|

| character_set_system| utf8|

| character_sets_dir| F:\jj\mysql-5.6.42-winx64\share\charsets\ |

+--------------------------+-------------------------------------------+

8 rows in set (0.00 sec)

关于上面这些编码的详细解释,看我的博客:https://www.cnblogs.com/clschao/articles/9946174.html,我就不给大家详细说啦。

那为什么出现乱码问题呢?又如何解决乱码问题呢?

这样使用者就可以专注于自己的web 服务 客户端或服务器端的编写,而不用纠缠与其它细节。

我们再看看它同时捕获到了一个登录信息会话,就是这个包,这个包就是登录会话包,可以看到在登录汇会话包中有两个关键的包,一个是这个由发给客户端的,我在这个包的范围内,我的机器不是客户端,因为客户端应该是它,但是被我欺骗了,同时我最后再把这块反发回去,我们把这两个信息提炼出来,给大家展示一下怎样做离线暴力破解。

本文来自电脑杂谈,转载请注明本文网址:

http://www.pc-fly.com/a/jisuanjixue/article-91654-10.html

-

-

张垍

张垍还有哪个品牌在做这个芝麻糊不就知道了

-

兰倩

兰倩中国俗语"关门打狗"

补贴政策|电车资源

补贴政策|电车资源 财政部印发《国有金融企业集中采购管理暂行规定》

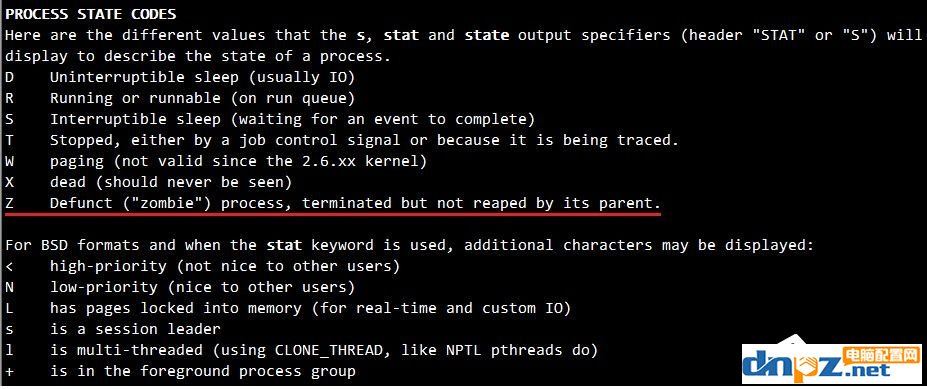

财政部印发《国有金融企业集中采购管理暂行规定》 Linux 僵尸进程造成因素及缓解方法

Linux 僵尸进程造成因素及缓解方法 埃博拉病毒中国有吗 最先进看穿骰子猜宝设备-详细解说

埃博拉病毒中国有吗 最先进看穿骰子猜宝设备-详细解说

傻帽真的变亲妈呀