qq ldap认证_ldap认证服务器搭建_ldap认证(10)

电脑杂谈 发布时间:2017-02-08 18:08:05 来源:网络整理设置从服务器

配置从服务器上的slapd.conf文件,增加updatedn指令,如:

updatedn " cn=root,dc=dlw,dc=com" #与主服务器的binddn对应

在从服务器的配置文件中,不要包含replica和replogfile指令。

测试主从LDAP服务器

经过以上步骤的操作,主从LDAP服务器都已准备好,接下来就可以测试相关操作。

1.启动主LDAP服务器

在主LDAP服务器中启动slapd进程和slurpd进程。

2.启动从LDAP服务器

在主LDAP服务器中启动slapd进程。

【例子】测试主从LDAP服务器。

具体操作步骤如下:

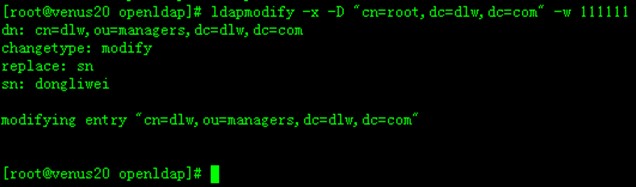

(1)在主LDAP服务器中使用以下命令修改一个条目:

#ldapmodify -x -D "cn=root,dc=dlw,dc=com" -w secret

输入以下内容,修改cn=dlw条目的内容:

dn: cn=dlw,ou=managers,dc=dlw,dc=com changetype: modify replace: sn sn: dongliwei

输入后按Enter键完成修改,操作过程如图5-7所示(将sn修改为dongliwei)。

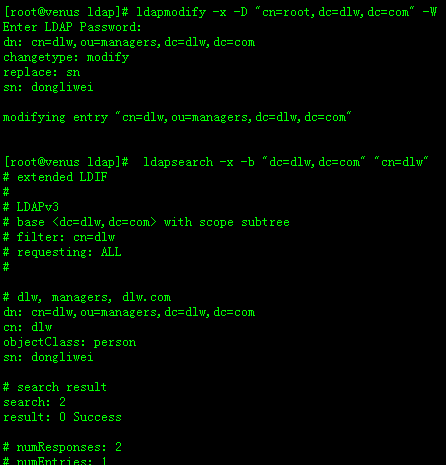

(2)在从LDAP服务器中进行操作,查看主LDAP服务器中的操作是否被复制到从LDAP服务器中来了。在从LDAP服务器中使用以下命令进行查询:

#ldapsearch -x -b "dc=dlw,dc=com" "cn=dlw"

执行结果如下图所示,从图中可看到其中的sn也被修改为dongliwei了(中原来的内容为zhangsan.modi,是前面例子中修改的值),即被主LDAP服务器进行了同步复制。

OpenLDAP在用户认证的应用

OpenLDAP经常用在用户登录认证方面,通过LDAP的数据复制功能,可让用户使用一个账户登录网络中使用LDAP服务的所有服务器。在主LDAP服务器中设置好用户账户数据,然后通过在网络中的任意客户端都可使用设置的账号进行登录操作。下面将简单介绍将用户认证迁移到LDAP的操作方法。

用户认证用到的ojbectClass

在LDAP中用来保存用户认证条目的objectClass主要有以下3个,分别用来保存组、用户、密码等信息到目录的条目中。

posixGroup:可设置属性cn、userPassword、gidNumber等。

posixAccount:可设置属性cn、gidNumber、uid、uidNumber、homeDirectory、loginShell等。

shadowAccount:可设置属性uid、shadowExpire、shadowFlag、shadowInactive、shadowLastChange、shadowMax、shadowMin、shadowWarning、userPassword等。

提示:从上面列出的属性的名称可以很容易地与组、用户的相关信息联系起来。

使用迁移工具

要使用LDAP进行用户认证,首先应该考虑的就是数据迁移的工作量。如果要操作员从/etc/passwd和/etc/group文件中逐个将信息重新录入,工作量将非常大。

OpenLDAP为用户考虑到了这些迁移工作,提供了多个迁移工具的脚本程序,这些程序位于/usr/share/openldap/migration/目录中,在该目录中有很多扩展名为pl和sh的脚本文件,通过这些迁移工具,可以很方便地将系统中的用户迁移到LDAP目录中。下面介绍具体的迁移步骤。

本文来自电脑杂谈,转载请注明本文网址:

http://www.pc-fly.com/a/jisuanjixue/article-31257-10.html

-

-

陈文帝

陈文帝房价不降

-

凯瑟琳泽塔琼斯

凯瑟琳泽塔琼斯帅帅的

-

-

小林

小林大学很多寝室都会生各种虫

cmd打开文件夹前言?????????? 创建CSDN号挺久

cmd打开文件夹前言?????????? 创建CSDN号挺久 msvcrtd.dll丢失_msvcrtd.dll_msvcrtd.dll崩溃

msvcrtd.dll丢失_msvcrtd.dll_msvcrtd.dll崩溃 X86-64函数调用和堆栈框架原理

X86-64函数调用和堆栈框架原理 计算机自动关闭命令并取消自动关闭命令

计算机自动关闭命令并取消自动关闭命令

美国提供了什么