防范黑客的措施主要有_缓冲区溢出攻击原理_一定程度上能防范缓冲区溢出攻击的措施有

电脑杂谈 发布时间:2017-02-05 13:59:41 来源:网络整理C. 对第五级信息系统,应当由国家指定的专门部门进行检查。

D. 受理备案的应当对第三级信息系统运营、使用单位的信息安全等级保护工作情况每年至少检查一次。一定程度上能防范缓冲区溢出攻击的措施有

29.(2分) 下列攻击中,能导致网络瘫痪的有( BC )。

A. SQL攻击

B. 电子邮件攻击

C. 拒绝服务攻击

D. XSS攻击

30.(2分)WPA比WEP新增加的内容有( AC ) ?

A. 加强了密钥生成的算法

B. 加密密钥必须与AP的密钥相同时才能获准存取网

C. 追加了防止数据中途被篡改的功能

D. 采用128位密钥

31.(2分)一个常见的网络安全体系主要包括哪些部分?( ABCD )

A. 防护

B. 恢复

C. 响应

D. 检测

32.(2分)移动通信技术(4G)包括( ABCD )?

A. 交互式广播网络

B. 宽带无线固定接入

C. 宽带无线局域网

D. 移动宽带系统

33.(2分)防范ARP欺骗攻击的主要方法有( ABC )。

A. 安装对ARP欺骗工具的防护软件

B. 采用静态的ARP缓存,在各主机上绑定网关的 IP和 MAC地址。一定程度上能防范缓冲区溢出攻击的措施有

C. 在网关上绑定各主机的 IP和 MAC地址

D. 经常检查系统的物理环境

34.(2分)统一资源定位符由什么组成?( ABCD )

A. 路径

B. 服务器域名或IP地址

C. 协议

D. 参数

35.(2分)以下哪些连接方式是“物理隔离”( ABD )?

A. 涉密信息系统

B. 内部网络不直接或间接地连接公共网络

C. 电子政务外网

D. 电子政务内网

36.(2分)给Word文件设置密码,可以设置的密码种类有(AD )?

A. 打开文件时的密码

B. 创建文件时的密码

C. 删除文件时的密码

D. 修改文件时的密码

37.(2分)常用的对称密码算法有哪些?( BD ) 得1分

A. 微型密码算法(TEA)

B. 高级加密标准(AES)

C. 国际数据加密算法(IDEA)

D. 数据加密标准(DES)

38.(2分)以下哪些是Linux系统的优点( ABCD ) ?

A. 代码开源、安全性好

B. 系统稳定

C. 性能高效、绿色环保

D. 完全免费

39、以下属于光学方式存储信息的设备的是( CD )

A、软盘

B、硬盘

C、DVD

D、CD

40、无线网络存在的威胁有( ABCD )

A、上网资源被占用

B、网络或篡改攻击

C、信号干扰和拥塞攻击

D、企业个人安全意识淡薄,无线网络管理不善

41、下列哪些是无线网络相对于有线网络的优势( BCD )

A、安全性更高

B、维护费用低

C、可扩展性更好

D、灵活度高

42、以下哪些是涉密信息系统开展分级保护工作的环节( ABCD )

A、系统测评

B、系统定级

C、系统审批

D、方案设计

43、下面对云计算基础设施即服务(ISSA)描述正确的是?( ABD )

A、是一种托管型硬件方式

B、用户可以根据实际存储容量来支付费用

C、把开发环境作为一种服务来提供

D、把厂商的由多台服务器组成的“云端”基础设施作为计算服务提供给客户

44、一定程度上能防范缓冲区溢出攻击的措施有( ABCD )得0分

45、下列关于电子邮件传输协议描述正确的是( )

46、下列哪些属于4G标准( ABC )

A、W

B、FDD-LTE

C、2000

D、TD-LTE

47、使用盗版软件的危害有( ABCD )

A、可能包含不健康的内容

B、可能携带计算机病毒

C、是违法的

D、得不到合理的售后服务

48.(2分) 万维网有什么作用?( ABD )

本文来自电脑杂谈,转载请注明本文网址:

http://www.pc-fly.com/a/jisuanjixue/article-30692-1.html

-

-

郑献公姬虿

郑献公姬虿想什么想啊

-

胡明阳

胡明阳就算有钱也没法去

-

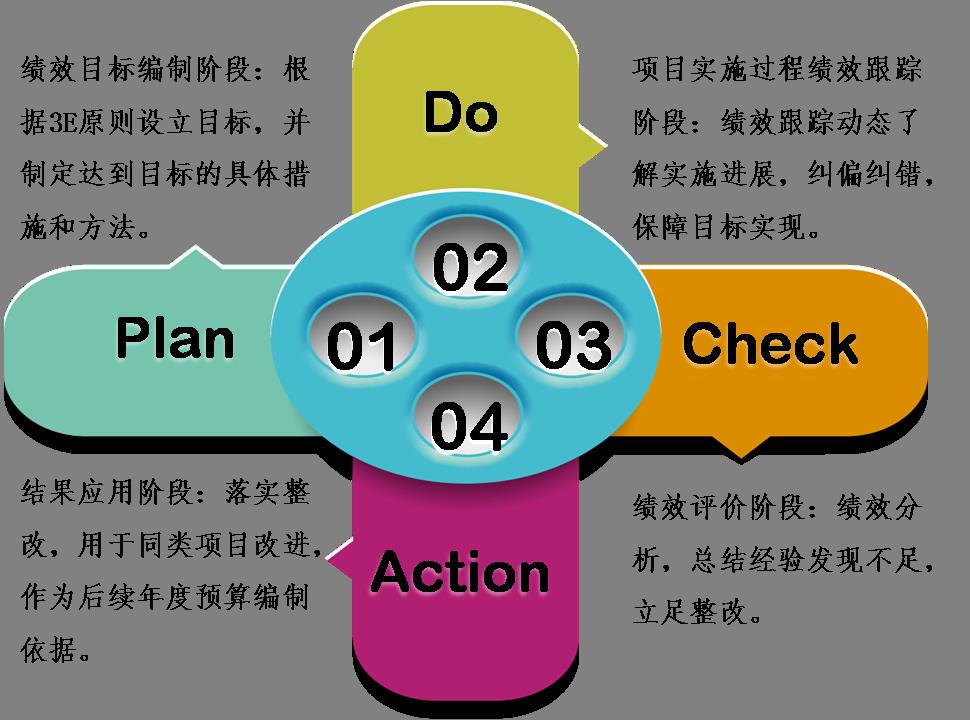

目标管理在管理中的含义和特征是什么?

目标管理在管理中的含义和特征是什么? js 遍历二维数组 传智播客毕向东老师 新版JAVASE基础学习视频教程 ...

js 遍历二维数组 传智播客毕向东老师 新版JAVASE基础学习视频教程 ... 乐至政府官网 让人民群众吃得放心——我市2017年食品药品监管工作综述

乐至政府官网 让人民群众吃得放心——我市2017年食品药品监管工作综述![[C语言入门经典版(第四版)] 2.(美国)霍顿. 扫描版本](http://i.serengeseba.com/uploads/i_0_1201573336x3208986252_15.jpg) [C语言入门经典版(第四版)] 2.(美国)霍顿. 扫描版本

[C语言入门经典版(第四版)] 2.(美国)霍顿. 扫描版本

加快建设