计算机网络安全测试问题“有答案”

电脑杂谈 发布时间:2020-07-08 23:20:49 来源:网络整理

一个多项选择题

1. 在以下有关安全机制的描述中,属于数据机密性的是

A. 交货证明B.数据的原始标识

C. 连接保密D.访问控制

2. 以下是典型的邻近攻击

A. 会话拦截B.拒绝服务

C. 系统干预D.使用恶意代码

3. 在以下有关GB9361-88的A级和B级安全设备室要求的描述中,错误为

A. 计算站应安装专用且可靠的电源线

B. 计算站现场应使用开放式蓄电池

C. 计算机系统的电源设备应提供稳定可靠的电源

D. 供电设备的容量应有一定的裕量

4. 对称加密算法的典型代表是

A.RSA B.DSR

C.DES D.DER

5. 以下关于双键密码系统的说法是错误的

A. 公钥是可以公开的信息,私钥需要保密.

B. 加密密钥与解密密钥不同,很难从另一个推论出

C. 两个密钥都可以保密

D. 是一个非对称密码系统

6. 以下属于证书取消阶段

A. 证书分发B.证书验证

C. 证书检索D.证书已过期

7. 代理防火墙工作在

A. 物理层B. 网络层

C. 传输层D.应用层

8. 以下是有关个人防火墙特征的正确说明

A. 保护级别有所提高,但需要额外的硬件资源

B. 个人防火墙只能抵抗外部攻击

C. 个人防火墙只能为单台计算机提供保护,而不能保护网络系统

D. 个人防火墙具有到公共网络的两个物理接口

9. IDS的中文含义是

A. 网络入侵系统B.人体入侵检测系统

C. 入侵防护系统D.网络防护系统

10. 在对漏洞威胁级别的分类的描述中,级别5是指

A. 低影响,低严重性B.低影响,高严重性

C. 高影响,低严重度D.高影响,高严重度

11. 在以下端口扫描技术中,不属于TCP端口扫描技术的是

A. 全连接扫描技术B.间接扫描技术

C. 秘密扫描技术D. UDP端口扫描技术

12. 在以下有关基于应用程序的检测技术的陈述中,正确的是

A. 它采用被动,无损的方法来检查应用程序软件包的设置并查找安全漏洞

B. 它使用被动,非破坏性方法来检测系统

C. 它使用被动,无损的方法来检查系统属性和文件属性

D. 它使用积极,无损的方法来检查系统是否很可能受到攻击和崩溃

13. 根据病毒攻击系统,计算机病毒可分为: 攻击DOS系统的病毒,攻击Windows的计算机

系统病毒,攻击Os / 2系统的病毒和

A. 攻击UNIX系统的病毒B.攻击微型计算机的病毒

C. 攻击小型计算机的病毒D.攻击工作站的计算机病毒

14. 根据病毒链接方法的分类,将其包围在主程序周围,而不会修改原始程序的病毒是

A. 源型病毒B.嵌入式病毒

C. 操作系统病毒D. Shell病毒

15. 以下选项包括特征码方法的特征

A. B速度快. 误报率低

C. 可以检查多态病毒D. 可以处理隐藏的病毒

非选择问题部分

注意:

用黑色的笔或钢笔在答案纸上写下答案,但不在试卷上.

第二,填写空白问题(这个大问题有10个小问题,每个小问题2分,共20分)

16. 计算机网络安全的目标包括________,完整性计算机病毒激活是指,可用性,不可否认性和可控性.

17. 为了避免火灾和洪水,计算机室应采取以下措施: ________,火灾报警系统,灭火设施和管理

措施.

18. 常用的网络数据加密方法包括链接加密,节点加密和________.

19.NAT技术具有三种类型: 静态NAT,________和网络地址端口转换NAPT.

20. 完整的安全策略应包括实时检测和________.

21. 在各种入侵检测技术中,采用________入侵检测技术

与传统的独立IDS相比,它具有检测多种攻击行为,提高检测准确度和协调响应的优势.

22. 漏洞分析的目的是发现目标系统中存在的安全风险,并分析所使用的安全机制是否可以保证系统的机密性计算机病毒激活是指,完整性和________.

23. 操作系统检测技术主要包括: 获取识别信息检测技术,基于________协议栈的操作系统指纹检测技术和ICMP响应分析检测技术.

24. 在计算机病毒的机制中,________是修改中断向量的入口地址,以使中断向量指向病毒程序的破坏模块.

25. 在网络安全解决方案的分层划分中,用户身份验证是网络和信息安全中技术措施的第一门,最后一道防线是________.

三个简短回答的问题(这个大问题有6个小问题,每个小问题5分,共30分)

26. 电磁辐射的防护措施有哪些?

27. 安全认证系统应满足哪些要求?

28. 简要描述网络安全设计应遵循的基本原理.

29. 简要描述防火墙的五个基本功能.

30. 简要介绍计算机病毒的预防措施.

31. 简要描述安全威胁的概念.

四个全面的分析问题(这个大问题共有2个小问题,每个小问题分10分,共20分)

32. 凯撒密码的加密形式为ek(m)=(m + 3)= c mod 26,假设明文空间和密文空间是26个人编写的英文字母,同时英文字母按顺序排列模26的其余部分一一对应.

(1)尝试编写以纯文本“()FDEQ”加密的密文.

(2)尝试分析Caesar密码的安全性弱点.

33. 防火墙的目的是实现安全的访问控制. 请根据防火墙体系结构的知识回答以下问题.

(1)问题33显示了防火墙的体系结构. 尝试将完整的组件名称从①添加到⑤.

可选组件名称: 内部路由器,外部路由器,堡垒主机,内部主机,外部网络.

(2)问题33图中所示内容属于哪种防火墙体系结构?

(3)如果要区分数据包是来自内部网络还是来自外部网络,可以将包过滤路由器设置为

问题33的图片在哪里?尝试在答题纸上标记它.

[2017年计算机网络安全考试测试题“有答案”]相关文章:

2017年1月1日的计算机级msoffice考试测试题与答案

2017年2月2日计算机基础新生考试题“有答案”

2017年3月3日计算机基础考试测试题“含答案”

2017年4月4日计算机二级访问考试测试题“含答案”

5. 2017年计算机级MSOffice考试测试题与答案

6. 2017年计算机级MSOffice考试测试题与答案

7. 2017年计算机二级访问考试问题(含答案)

8. 2017年计算机级Photoshop考试测试题“包含答案”

本文来自电脑杂谈,转载请注明本文网址:

http://www.pc-fly.com/a/jisuanjixue/article-273449-1.html

手机游戏私人服务

手机游戏私人服务 用查学考成绩_2015年查四级成绩_准考证丢了怎么查成绩

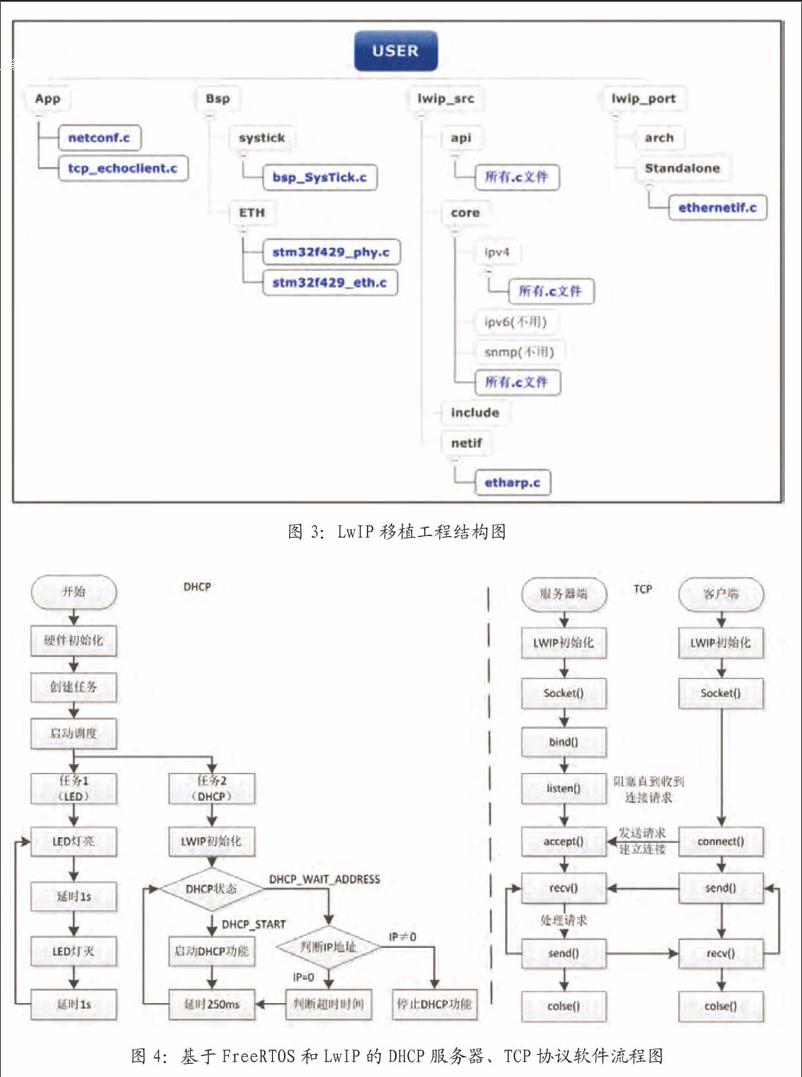

用查学考成绩_2015年查四级成绩_准考证丢了怎么查成绩 lwip freertos_stm32f103 freertos_rt thread freertos

lwip freertos_stm32f103 freertos_rt thread freertos 有趣的评价: 揭示了四核CPU的内部操作

有趣的评价: 揭示了四核CPU的内部操作

好多台湾人搞不懂