什么是DDOS攻击?

电脑杂谈 发布时间:2020-06-24 19:11:30 来源:网络整理

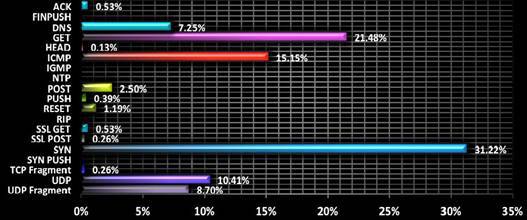

分布式拒绝服务(英语: DDoS)是指位于不同位置的多个攻击者同时对一个或多个目标发动攻击,或者攻击者控制多台计算机并使用这些计算机同时攻击受害者. 由于攻击点分布在不同的位置,因此这种攻击称为分布式拒绝服务攻击,其中可以有多个攻击者.

要了解什么是DDOS攻击,必须首先了解DOS攻击的基本原理.

DOS仅表示拒绝服务. 该服务可以是任何类型. 例如,假设您的母亲在准备考试时没收了手机,以帮助您毫无干扰地学习. 尽管确实没有照顾和照顾母亲的意图,但是您将被拒绝接听电话和手机提供的任何其他服务.

对于计算机和计算机网络,或在道德黑客攻击期间,拒绝服务可以采取以下形式:

劫持Web服务器

使用请求重载端口使其不可用

拒绝无线身份验证

拒绝Internet上提供的任何类型的服务

可以从一台计算机执行此故意攻击. 尽管独立攻击更易于执行和监控,但也更易于检测和缓解. 为了解决该问题,可以从分布在广域的多个设备进行攻击. 不仅很难制止袭击,而且几乎不可能指出主要罪魁祸首. 这种攻击称为分布式拒绝服务或DDOS攻击.

解释DOS攻击的主要思想是使服务不可用. 由于受到攻击的所有内容实际上都在计算机上运行,因此邮件攻击主要是( ),如果您可以降低计算机的性能,则可以使该服务不可用. 这是DOS和DDOS的基础.

某些DOS攻击是通过向服务器发送连接请求来进行的,直到服务器过载并被认为无用. 其他功能则通过将未分段的数据包发送到服务器来执行,服务器无法处理. 当这些方法由僵尸网络执行时,它们将成倍地增加其所造成的破坏程度,并且难以缓解这种迅速增长的趋势.

要了解有关攻击如何工作的更多信息,让我们看一下不同的类型.

尽管有很多方法可以执行DDOS攻击,但我将列出更著名的攻击方法. 这些方法以其成功率和所造成的损害而闻名. 值得注意的是,随着技术的进步,更多有创造力的人已经设计出了更多狡猾的方式来进行DOS攻击.

以下是攻击的类型:

死亡坪

根据TCP / IP协议,数据包的最大大小可以为65,535字节. 死亡攻击的攻击利用了这一特殊事实. 在这种类型的攻击中,当数据包片段加在一起时,攻击者会发送超出最大数据包大小的数据包. 计算机通常不知道如何处理这些数据包并最终冻结或有时完全崩溃.

反映攻击

在这种情况下,这种攻击是在僵尸网络(也称为反射器)的帮助下进行的. 攻击者使用一个看起来像来自受害者计算机的僵尸网络向一组无辜的计算机发送连接请求(这是通过欺骗数据包头中的源来完成的). 这将导致计算机主机向受害计算机发送确认. 由于从不同的计算机到同一台计算机有多个这样的请求,因此计算机过载并使计算机崩溃. 这种类型也称为蓝精灵攻击.

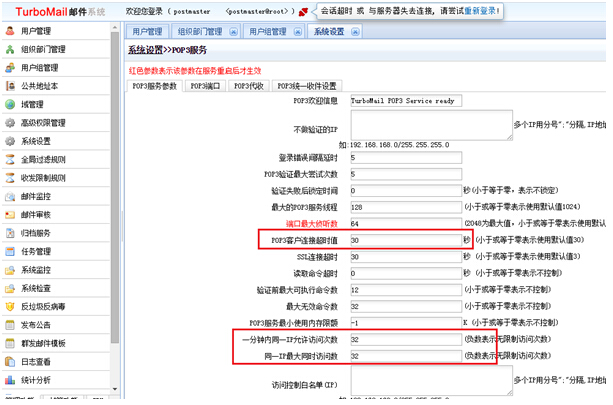

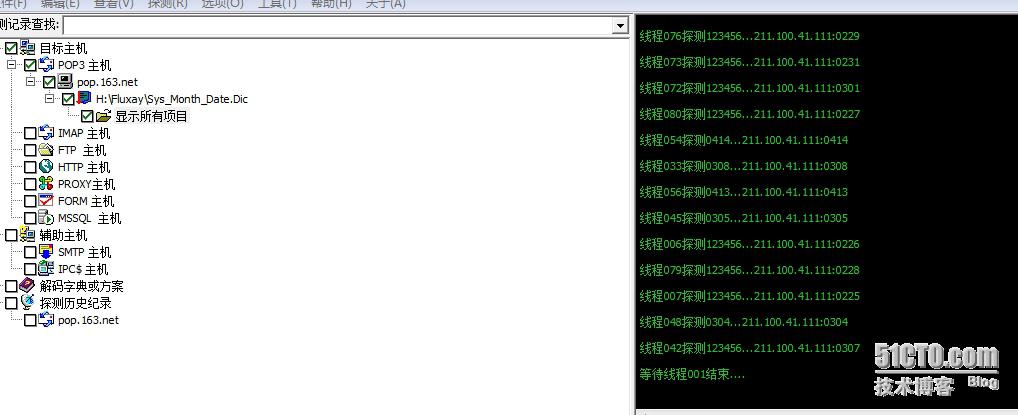

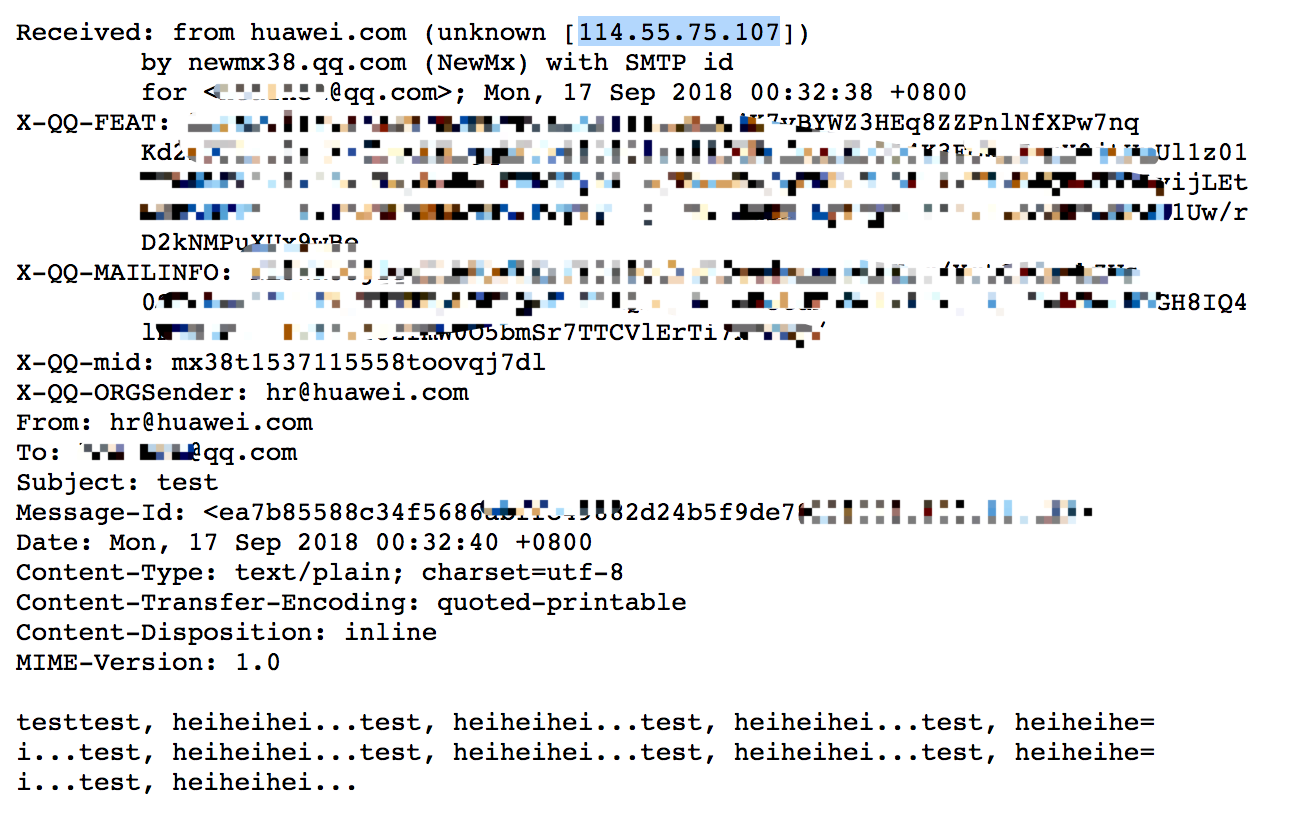

邮件

邮件攻击通常攻击电子邮件服务器. 在这种类型的攻击中,填充有随机垃圾值的超大电子邮件将被发送到目标电子邮件服务器而不是数据包. 通常这会导致电子邮件服务器由于负载突然激增而崩溃,并使其无法使用,直到对其进行修复.

泪珠

在这种类型的攻击中,数据包的段偏移量字段被滥用. IP头中的一个字段是“片段偏移”字段,它指示分段数据包中包含的数据相对于原始数据包中数据的起始位置或偏移. 如果一个分段分组的偏移量和大小的总和与下一分段分组的总和不同,则这些分组重叠. 发生这种情况时,容易受到泪滴攻击的服务器无法重组数据包,从而导致拒绝服务.

在“什么是DDOS攻击”这一节中,我将演示如何在无线网络上执行拒绝服务攻击,并实际拒绝它们从该特定访问点访问Internet. 这种攻击是非法的,如果被捕,您可能会受到起诉,因此,我敦促您仅出于教育目的而允许它,不要造成任何不必要的混乱. 这是一个职业道德的黑客,可以缓解这些攻击,并且不会造成此类攻击.

对于这种特定的攻击,您将需要一台Linux计算机,您可以在虚拟机上对其进行设置或双重引导. 您还需要安装以下工具:

aircrack-ng(易于安装aircrack-ng)

macchanger(易于安装macchanger)

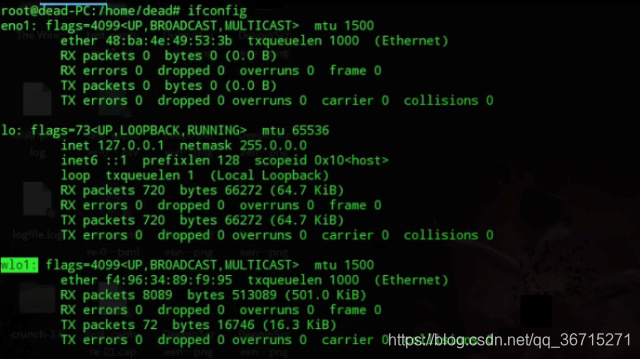

步骤1: 启动Linux计算机并以root用户身份登录. 登录后邮件攻击主要是( ),检查网络接口卡的名称,以我的情况为wlo1. 您可以通过键入“ ifconfig”来找到网卡的名称.

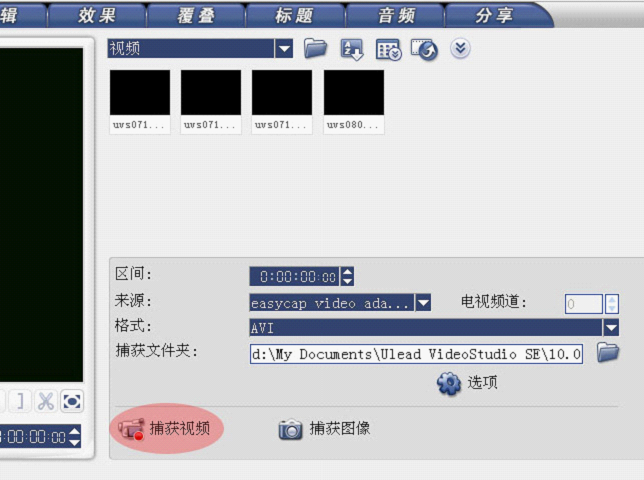

步骤2: 现在我们知道了网络接口卡的名称,我们需要将其设置为监视模式. 有关命令,请参见下图.

步骤3: 成功将接口卡设置为监视模式后,检查可能会干扰扫描过程. 使用其PID杀死它们. 检查图片中的命令. 继续终止该过程,直到没有任何结果.

步骤4: 现在,我们需要扫描可用的接入点. 我们需要通过选择其BSSID从此列表中选择一个接入点. 要运行扫描,您必须输入“ airodump-ng wlo1”. 您将必须使用接口名称而不是wlo1.

步骤5: 选择无线访问点后,您需要运行DOS攻击,复制BSSID,然后打开一个新的终端窗口. 在这里,我们将连续取消对所有设备的身份验证,并且它们将无法使用该特定的接入点连接到Internet. 简而言之,他们拒绝Internet和Internet本身的任何服务. 确保您的网卡也在同一通道上运行. 检查代码的屏幕截图.

本文来自电脑杂谈,转载请注明本文网址:

http://www.pc-fly.com/a/jisuanjixue/article-257128-1.html

-

-

薇诺娜赖德

薇诺娜赖德所谓“日本潜艇强于中国”的说法完全是无稽之谈

-

刘堂杰

刘堂杰按国际法

-

-

张瑞扬

张瑞扬坏账多

-

刘妍妍

刘妍妍让奥黑的国民知道失去亲人的滋味

-

使用xmltodict分析XML文件

使用xmltodict分析XML文件 深度win7精简版玩lol电脑显示器闪屏的解决方法

深度win7精简版玩lol电脑显示器闪屏的解决方法 JSP页面中的三种代码注释方法

JSP页面中的三种代码注释方法 二叉树-二叉搜索树的添加,删除和搜索

二叉树-二叉搜索树的添加,删除和搜索

这不是黑人吗