磁碟机病毒_svchost.exe 病毒_机器狗病毒(2)

电脑杂谈 发布时间:2017-01-08 13:08:05 来源:网络整理三、删除注册表里关于安全模式设置的值,使安全模式被破坏。

删除如下键

HKLM\SYSTEM\ControlSet001\Control\SafeBoot\Minimal\4D36E967-E325-11CE-BFC1-08002BE10318

HKLM\SYSTEM\ControlSet001\Control\SafeBoot\Network\4D36E967-E325-11CE-BFC1-08002BE10318

HKLM\SYSTEM\CurrentControlSet\Control\SafeBoot\Minimal\4D36E967-E325-11CE-BFC1-08002BE10318

HKLM\SYSTEM\CurrentControlSet\Control\SafeBoot\Network\4D36E967-E325-11CE-BFC1-08002BE10318

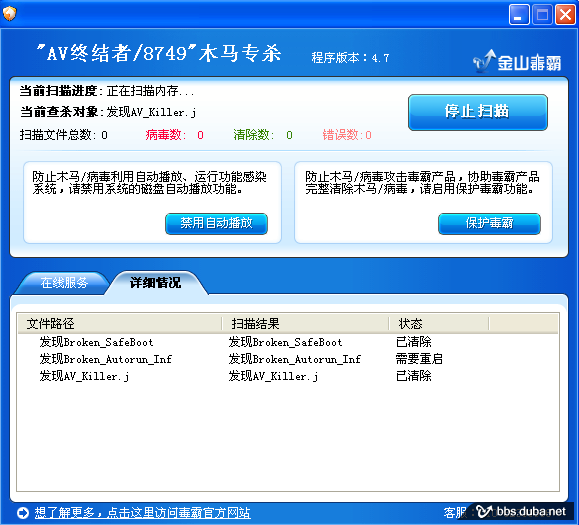

病毒会反复改写注册表,在病毒被彻底清除之前,使清理专家和 终结者专杀等修复安全模式的工具失效。

四、在C: 盘目录下释放一个 NetApi00.sys 的驱动文件,通过该驱动隐藏和保护自身。

五、令软件限制策略失效

删除注册表HKLM\SOFTWARE\Policies\Microsoft\Windows\Safer键及其子键,使用户设定组策略中的软件限制策略的设置失效。显然该病毒作者是根据部分技术型网友的清除方法作了改进,因为此前有网友建议配置软件限制策略令磁碟机病毒无法运行。

六、不断删除注册表的关键键值,来破坏安全模式和杀毒软件和主动防御的服务,使很多主动防御软件和实时监控无法再被开启。

七、病毒在每个硬盘分区和可移动磁盘的根目录下释放autorun.inf和pagefile.pif两个文件,来达到自运行的目的。磁碟机病毒并以独占方式打开这两个文件,使其无法被直接删除、访问和拷贝。

八、病毒为了不让一些安全工具自启动,把注册表的整个RUN项及其子键全部删除,并且删除全部的映象劫持项(意图不明,大概是为了防止一些利用映象劫持的病毒免疫)。

九、病毒释放以下文件:

%SystemRoot%\system32\Com\smss.exe

%SystemRoot%\system32\Com\netcfg.000

%SystemRoot%\system32\Com\netcfg.dll

%SystemRoot%\system32\Com\lsass.exe

然后运行SMSS.EXE和LSASS.EXE,进程中会出现多个smss.exe和LSASS.EXE,和系统正常进程同步,以迷惑管理员查看进程。

十、病毒通过重启重命名方式加载,位于注册表HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\BackupRestore\KeysNotToRestore下的PendingRename Operations字串。

病毒通过修改注册表的来把C:\ 下的0357589.log 文件(0357589是一些不固定的数字)改名到“启动”文件夹下的~.exe.664406.exe (664406 也不固定)。

重启重命名的执行优先级比传统的自启动(一般指HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run)要高,启动完成后又将自己删除或改名回去。这种方式自启动极为隐蔽,现有的安全工具都无法检测的出来。终结者专杀无法彻底清除这个磁碟机变种,正是因为这个原因!

本文来自电脑杂谈,转载请注明本文网址:

http://www.pc-fly.com/a/jisuanjixue/article-25078-2.html

-

-

王瑞芳

王瑞芳别忘了苹果也是在中国生产的

装修季节有多难? Haier Zhijia体验云广播,了解从家用电器到家装的一切

装修季节有多难? Haier Zhijia体验云广播,了解从家用电器到家装的一切 canvas画任意角度的扇形,弧形,及扇形弧形填纯色渐变色

canvas画任意角度的扇形,弧形,及扇形弧形填纯色渐变色 图书馆管理系统软件br7c学校版

图书馆管理系统软件br7c学校版![Mercury无线路由器设置[如何设置Mercury MW313R无线路由器]](http://pic8.58cdn.com.cn/zhuanzh/n_v29092a19ef7e64089b96053b8310cc972.jpg?w=750&h=0) Mercury无线路由器设置[如何设置Mercury MW313R无线路由器]

Mercury无线路由器设置[如何设置Mercury MW313R无线路由器]

因为现代战争将没有胜利者