201012020846370747第10章单个项目选择. doc-.doc

电脑杂谈 发布时间:2020-05-12 14:21:58 来源:网络整理

多选信息安全包括四个主要要素: 技术,系统,过程和(安全性信息安全包括四个主要要素: 技术,系统,过程和人员,其中()只是基本保证计算机病毒实质,并不等于全部. 面对网络所面临的威胁中,()是指在不干扰网络信息系统正常运行的情况下进行的检测,拦截,盗窃,破译,业务流分析,电磁泄漏等,恶意攻击是其中所面临的威胁. 网络()是指以各种方式有选择地破坏信息,例如修改,删除,伪造,添加,重放,乱序,冒充,制造病毒等. 威胁所面临的恶意攻击网络()通常是指网络拓扑结构和网络硬件安全漏洞的隐患. 在软件漏洞加密中,发件人要发送的消息称为(以dat加密,将看似毫无意义的信息转换为(在密钥加密中,非法接收者尝试从密文中分析纯文本的过程称为(翻译为解决中国电子政务的安全问题,即国家信息化)领导小组提出“一个基础,两个支柱”的概念,其中“一种基本手段”(建立电子邮件安全性)是电子商务的中心环节. 在交易场所的以下选项中,()不是计算机的特征. 在以下跨国行为中,()不是计算机行为. 通过网络从单位服务器窃取机密信息的行为. 在密码算法中,最著名的公钥密码系统是(DES算法LOKI算法IDEA. 算法. )在密码算法中,()是迄今为止世界上使用最广泛的算法. 使用并流行的分组密码算法.

DES算法LOKI算法IDEA. 算法关于密码技术,传统密码系统中使用的加密密钥和解密密钥是相同的,或者可以从另一密钥派生. 密钥和解密密钥不同,并且很难从一个启动另一个. 它被称为(以下的(DES)密码系统)不是影响网络安全的软件漏洞A.网络连接设备的安全漏洞B. TCP / IP协议的安全漏洞C. Windows中的安全漏洞D.安全漏洞网络安全性()指程序员为测试或维护软件而故意设置的计算机软件系统的入口点,通过Internet建立了虚拟专用网络技术,临时的安全连接提供了一个安全且稳定的隧道,以穿越混乱公共网络. 此技术称为(物理和硬件安全技术. 在以下选项中,()不是对网络信息安全的自然威胁. 自然根据信息安全的定义,以下描述()属于“信息是安全”,并且该软件是恶意软件. 在网络面临的威胁中,()不属于疯狂的人攻击并有选择地删除网络系统中的某些信息. 在以下描述中,()不属于部于1987年10月发布的信息安全政策或法规的类别. 《电子计算机系统安全规范(试验草案)》关于计算机信息安全的“临时法规”由某个地区根据其自身有关电子政务安全性的实际情况,()行为不是恶意破坏工作人员利用其职务便利非法访问网络的行为,要更改电子政务中的重要信息,在商业中,认证系统(CA)不能解决()不可抵赖的问题来解决交易,以确保另一方的承诺可以承担电子政务中的安全风险,但不包括(以下描述中的错误操作)除()之外计算机病毒实质,它是一种有效的网络加密机器,可以防止计算机有关防火墙的功能. llowing陈述是正确的(仅管理可被外界访问的内部网络服务. 关于防火墙的功能,以下陈述是不正确的是(管理外部网络可以使用的内部网络服务)访问执行防火墙的以下陈述是正确的(软件,硬件不能结合使用来实现实施防火墙时,以下说法是不正确的(软件,硬件可以通过安装WindowsXP操作系统来实现,应注意的安全事项为(请勿对硬盘驱动器进行分区以安装Windows XP操作系统. )需要注意的不包括(系统和应用程序位于不同的分区. Windows XP系统帐户的安全性正确. 安装系统后,应合理设置Administrator用户的登录密码,但不要修改在Administrators用户组中,设置其他几个帐户,供其他人使用,以与Windows XP的安全性相关. 系统帐户. 以下陈述是错误的(在安装系统中,将来应合理设置Administrator用户的登录密码,但不应修改该密码. 如果没有特殊要求,最好禁用Guest帐户. )将系统密码设置为包含8个以上字母数字符号的混合组合其他用户帐户,通常不要将其添加到Administrators用户组中的个人防火墙角色,通常不包括(帮助系统过滤在以下情况下看到的广告为了安全起见,最好将WindowsXP系统使用的文件格式设置为(DAT,以提高IE的安全性,IE浏览器中的安全级别通常设置为()或更高.

在()中设置IE浏览器的安全级别. 在IE浏览器的菜单中,在“资源管理器”菜单中的网络安全策略中,在()中完成“阻止插件和脚本”的设置. 在Internet Explorer的菜单中,在“资源管理器”菜单中的网络安全策略中,在()执行“清除临时文件”. IE浏览器的“工具”菜单位于IE浏览器的“文件”菜单中的“资源管理器”中Windows XP将默认安装一些常用组件,根据安全原则,它应该是(最高服务级别+最大权限=最大数量)安全性根据防火墙的功能,我们认为防火墙绝对是指(一组硬件网络防火墙可以通称(可以防止所有外部防火墙入侵),以下说法是正确的(防火墙可以防止网络关于防火墙的内部计算机上的病毒,以下说法不正确(作为唯一的访问点,防火墙可以记录受保护网络与外部网络之间的所有活动. 关于防火墙,以下陈述不正确((可以有效地防止非法用户使用网络资源. 关于防火墙,以下说法是错误的(防火墙是在网络边界上建立的,用于隔离网络内部的防火墙). 根据防火墙的功能了解最终的和外部网络的网络通信监控系统,我们认为防火墙是不可能的(实现访问控制策略的防火墙)网络中系统的信息安全非常重要. 以下与Web服务器的安全性相关的更有效的措施是(使用高端服务器将IE浏览器升级到最新版本. 通常使用网络中的防火墙(服务器和服务器之间的网络安全性). 不包括(控制有关Windows XP系统安全性的访问权限,以下陈述中不正确的是(应用必要的安全策略,例如安装有关防火墙功能的防病毒软件和防火墙,以下()描述是错误的.

防火墙可以使用过滤技术在网络层选择数据包. Windows XP系统鼓励所有分区都使用NTFS格式,因为(因为NTFS格式分区在安全性方面更安全,因为NTFS格式分区可以启用存储功能,因为NTFS格式分区运行速度更快,因为NTFS格式可以使设备的容量更大. 分区可以阻止用户在本地操作任何硬盘资源. 计算机系统漏洞的主要原因来自(硬件故障计算机病毒具有很强的传播和破坏功能,本质上是因为它具有很强的()能力. 遗传病毒计算机病毒根据其存在的介质进行分类,可以分为引导病毒,(),网络病毒和混合类型;潜伏计算机病毒根据其现有介质可以分为文件类型(),潜在计算机病毒由安装部分,()和破坏部分组成,计算部分计算机病毒由以下内容组成: 安装部分,感染部分和()计算机病毒的计算部分的组件不包括(安装了一些病毒以感染计算机后,将一些程序附加到内存中的系统中,然后将它们合并到操作系统中,处于活动状态. 它属于(非危险病毒网络是当前病毒的主要传播途径,以下()可能不会传播病毒)浏览网页计算机病毒本质上是一段计算机指令或程序代码,具有自我保护的能力( ),目的是破坏计算机中的数据或硬件设备.

损坏的计算机病毒会在开发和进化过程中修改其自身的几个模块,从而导致产生了一种与原始版本不同的新病毒,称为病毒()特征. 可执行计算机病毒在触发之前没有明显的症状,并且一旦满足触发条件便会触发,这会对系统造成不利影响. 这就是所谓的病毒(破坏性分类是基于计算机病毒的独特算法,病毒可以分为伴随型,寄生型和()病毒. 脚本类型根据计算机病毒的独特算法进行分类,除了伴随型和蠕虫类型,可以称为其他病毒(脚本类型是计算机病毒,是(关于计算机病毒的普通计算机程序的变体,以下说法是不正确的(本机使用的内部和外部网络隔离计算机病毒不能潜伏在计算机中))长期以来,移动硬盘计算机病毒通常不会通过()传播. 在常见的计算机病毒中,木马病毒通常与()病毒成对出现,前者负责入侵用户的计算机,而后者则受()控制宏病毒在常见的计算机病毒中,“熊猫烧香”也是蠕虫病毒的变体,它是蠕虫()的组合. 宏病毒关于计算机病毒疫苗,该列声明不正确(计算机病毒疫苗在发现非法操作或直接拒绝操作常见的计算机病毒时会立即警告用户. (定期的,隐蔽的,经常发生的和派生的)特征. 关于计算机病毒的特征,以下陈述是正确的: (病毒通常仅损坏软件或数据,而不损坏计算机的硬件. 关于计算机病毒的特征,以下陈述不正确(病毒可能会损坏机器的软件或数据,或者可能损坏机器的硬件. 关于防病毒软件,以下陈述正确的是(在机器上安装防病毒软件后,您可以下载关于防病毒软件,以下说法是错误的(防病毒软件不是万能的,不能阻止或杀死所有病毒,计算机病毒,可用于传播病毒的移动设备)不包括(应从()和技术方面进行预防移动计算机病毒的移动硬盘. 应进行预防计算机病毒的培训,从管理和()方面来看. 培训通常会感染Office系列文件,然后通过Office通用模板病毒传播(

本文来自电脑杂谈,转载请注明本文网址:

http://www.pc-fly.com/a/jisuanjixue/article-207525-1.html

-

-

唐乐

唐乐因为我们奈何不了他们

-

张玄靓

张玄靓加油

如何获取XP雨林风CD安装系统?

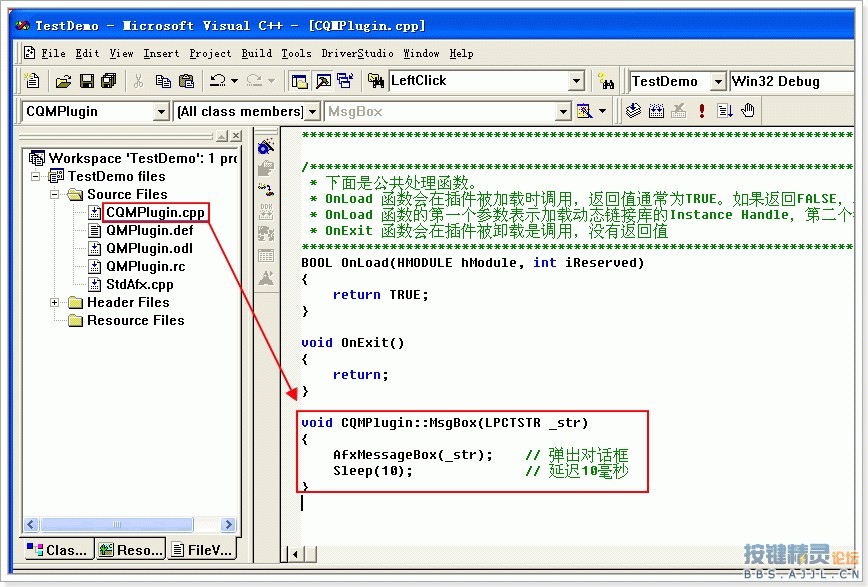

如何获取XP雨林风CD安装系统? 在VC项目中使用自定义资源

在VC项目中使用自定义资源 联想上海研发中心扩建项目将于明年在浦东张江投入使用

联想上海研发中心扩建项目将于明年在浦东张江投入使用

10