CCTV曝光! Android系统暴露出重大漏洞,其他手机可以控制自己的钱包!

电脑杂谈 发布时间:2020-04-18 02:19:55 来源:网络整理

元年越来越强

大个子也开始频繁发送和接收红色信封

亲朋好友,公司利益,业务推广...

但是,你知道吗

也许您点击红色信封链接,这将给您造成重大损失.

您的付款信息将立即“克隆”到他人的手机中

只要说

其他人使用手机扫描代码付款

您的钱用完了! ! !

1月9日下午系统漏洞大爆光,宣布了针对Android移动操作系统的新型攻击危险. 这种“攻击”可以立即将您的移动应用程序克隆到攻击者的手机上,并克隆您的付款. 隐藏式窃取的尺寸代码.

立即克隆移动应用程序,无需协商即可花钱

测试一个

点击红色信封抓取链接,克隆支付宝帐户

也可以正常扫描和付款

攻击者向用户发送了一条短信. 用户单击了短信中的链接,并在手机上看到了一个真实的红色信封页面. 目前,攻击者已经在另一部手机上克隆了支付宝帐户. 操作. 帐户名的用户头像完全相同.

克隆攻击后,用户手机应用程序的数据被复制到攻击者的手机中,而这两部手机完全相同. 克隆的QR码使扫描和成功使用变得容易. 在克隆的手机上,这种消费出现在支付宝的账单上.

克隆攻击后,用户手机应用程序的数据被复制到攻击者的手机中,而这两部手机完全相同. 克隆的QR码使扫描和成功使用变得容易. 在克隆的手机上,这种消费出现在支付宝的账单上.

小条码扫描付款不需要密码. 一旦发生克隆攻击系统漏洞大爆光,攻击者就可以使用他的手机并花费他人的钱.

考虑一下,

突然我觉得我为节省半年的钱而努力工作

不知不觉中被盗了!

但是我不知道,我仍然愚蠢地“偿还债务”!

“应用程序克隆”有多糟糕?

它不依赖于传统的木马,也不需要用户下载“冒名顶替者”应用程序.

攻击者可以在正常的页面中完全隐藏与攻击有关的代码. 当您打开它时,您会看到一个正常的网页,其中可能是新闻,视频或图片,但实际的攻击代码在后台悄悄执行.

攻击者可以在其手机上完全操作该帐户,包括查看私人信息,甚至盗用其中的钱.

测试二:

点击“携程”页面,帐户被完全克隆

可以查看所有个人隐私

攻击者向用户发送了包含链接的文本消息. 当用户单击文本链接时,它似乎打开了一个正常的携程页面,但是攻击者已经完全克隆了该用户. 可以在此帐户上查看所有个人隐私信息.

攻击者向用户发送了包含链接的文本消息. 当用户单击文本链接时,它似乎打开了一个正常的携程页面,但是攻击者已经完全克隆了该用户. 可以在此帐户上查看所有个人隐私信息.

专家说,只要移动应用程序中存在漏洞,只要单击SMS中的攻击链接或扫描恶意QR码,就可以复制APP中的数据.

专家说,只要移动应用程序中存在漏洞,只要单击SMS中的攻击链接或扫描恶意QR码,就可以复制APP中的数据.

经过测试发现

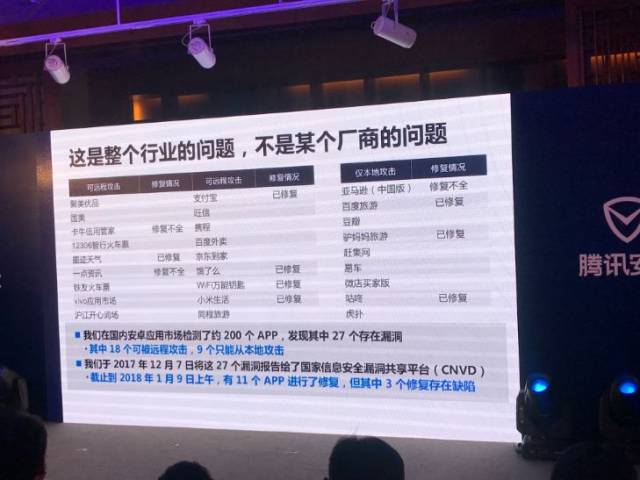

该漏洞已在27个应用中发现.

据腾讯安全宣武实验室负责人介绍,这次发现的漏洞至少涉及国内Android应用市场的十分之一,如支付宝,Hungry等许多主流应用都有漏洞. 所有Android用户.

宣武实验室9天测试结果

最近,国家信息安全漏洞共享平台发布了一个公告,宣布Android WebView控件中存在跨域访问漏洞. 如果现在将Android操作系统和所有移动应用程序升级到最新版本,则大多数应用程序都可以避免克隆攻击.

用户如何预防呢?

攻击者将假装正在等待. 尽管Apple手机尚未收到危险警告,但使用手机时我们必须做以下两件事:

2. 注意官方升级,并及时升级操作系统和各种应用.

微友:

本文来自电脑杂谈,转载请注明本文网址:

http://www.pc-fly.com/a/jisuanjixue/article-179489-1.html

国家高性能计算机工程技术研究中心

国家高性能计算机工程技术研究中心 suspect造句_oppress造句_persist造句

suspect造句_oppress造句_persist造句 AMD8450三核CPU,2G内存,512M显卡. 是否适合安装win7系统?

AMD8450三核CPU,2G内存,512M显卡. 是否适合安装win7系统? ,和消费税的计算公式

,和消费税的计算公式

东海和北海舰队赴西太平洋演习