我们如何识别恶意软件?

电脑杂谈 发布时间:2020-04-02 06:03:45 来源:网络整理

近年来,随着Internet的发展,恶意软件的数量持续增加,但在类型方面也很少见. 本文将恶意软件分为八类,即病毒和蠕虫;只要同一用户具有良好的安全意识和网络使用习惯,它们的传播条件就可以大致实现,及时更新系统补丁和其他操作可以阻止大多数恶意软件.

1. 病毒

计算机病毒是大多数媒体和用户调用恶意软件程序的原因. 幸运的是,大多数恶意软件程序不是病毒. 计算机病毒会修改其他合法的主机文件(或指向它们的指针),以便在执行受害者文件时执行病毒.

当今,纯计算机病毒通常不占所有恶意软件的10%以下,这是一件好事. 病毒是唯一“感染”其他文件的恶意软件. 由于必须从合法程序执行恶意软件,因此清理起来特别困难. 这一直很重要. 最好的防病毒程序很难正确执行,在大多数情况下(即使不是大多数情况下)也只能隔离或删除受感染的文件.

2. 蠕虫

蠕虫的存在时间比计算机病毒要长,直到大型机时代到来为止. 电子邮件使它们在1990年代后期很受欢迎,并且近十年来,计算机安全人员一直被作为邮件附件的恶意蠕虫包围. 一个人打开了一封垃圾邮件,整个公司在短时间内被感染.

蠕虫是独特的,因为它可以自我复制. 以臭名昭著的Iloveyou蠕虫为例: 当它受到攻击时,它攻击了世界上几乎所有的电子邮件用户,使电话系统过载(带有欺诈性的文本发送),并关闭了电视网络. 其他一些蠕虫,包括SQL Slammer和MS Blaster,也确保了它们在计算机安全历史上的地位.

使有效蠕虫如此具有破坏力的是其无需最终用户采取行动即可传播的能力. 相反,病毒要求最终用户至少尝试启动它,然后再尝试感染其他无辜的文件和用户. 该蠕虫使用其他文件和程序来完成传播工作. 例如,SQL Slammer蠕虫使用Microsoft SQL中的(已修补)漏洞. 在大约10分钟内,几乎所有连接到Internet的未修补SQL服务器都会发生缓冲区溢出. 这个速度记录今天仍然存在.

3. 木马

计算机蠕虫已被木马程序取代,成为黑客的首选武器. 木马伪装成合法程序,但其中包含恶意指令. 它们一直存在,甚至比计算机病毒还要长,但是它们比任何其他类型的恶意软件都能够控制当前计算机.

木马必须由其受害者处决以完成其工作. 木马通常通过电子邮件到达,或者在用户访问受感染的网站时被推送. 最受欢迎的木马类型是伪造的防病毒程序,该程序会弹出并声称您已被感染,然后指示您运行该程序来清理PC.

木马很难防范有两个原因: 它们易于编写(网络分子经常制造并寻找木马构建工具),并且通过欺骗最终用户的补丁,防火墙和其他传统防御手段而无法传播. 恶意软件编写者每月会将木马的数量增加数百万. 反恶意软件厂商会尽最大努力与木马作战,但是有太多木马无法完全防御.

4. 木马和蠕虫病毒组合

当今大多数恶意软件是传统恶意软件的组合,通常包括一些木马和蠕虫,偶尔还包括病毒. 通常,恶意软件程序会以木马的形式显示给最终用户,但是一旦执行,它就会像蠕虫一样通过网络攻击其他受害者. 如今,许多恶意软件程序都被视为Rootkit或隐形程序. 本质上,恶意软件程序试图修改底层操作系统以实现最终控制并隐藏反恶意软件程序. 要摆脱这些类型的程序,必须从内存中删除控件组件,并从重复进行选项扫描开始.

僵尸网络本质上是木马/蠕虫病毒的组合,试图使受攻击的单个客户成为更大的恶意网络的一部分. Botmaster具有一台或多台“命令和控制”服务器,僵尸网络客户端会对其进行检查以接收更新的指令. 僵尸网络的大小不一,从成千上万台受攻击的计算机到具有由僵尸网络主机控制的数十万个系统的庞大网络. 这些僵尸网络通常出租给其他罪犯,然后将其用于自己的邪恶目的.

5. 勒索软件

在过去的几年中,对数据进行加密并将其劫持以等待加密货币付款的恶意软件程序已占恶意软件的很大一部分,并且这一百分比仍在增长. 勒索软件经常使公司,医院,警察局甚至整个城市瘫痪.

大多数勒索软件程序都是木马,这意味着它们必须通过某种社会工程进行传播. 一旦执行,大多数人会在几分钟之内找到并加密用户的文件,尽管有些人采取了“观望”的方法. 通过在启动加密例程之前观察用户几个小时,恶意软件管理员可以准确知道受害者可以支付多少赎金,还可以确保删除或加密其他所谓的安全备份. 勒索软件可以像其他类型的恶意软件程序一样被阻止,但是一旦执行,如果没有经过良好验证的备份,很难挽回损失. 根据一些研究,约四分之一的受害者支付了赎金,其中约30%的人仍未解锁文件. 无论哪种方式,如果可能的话,解锁加密文件都需要特定的工具,解密密钥和更多的运气. 最好的建议是确保您对所有关键文件都拥有良好的脱机备份.

6. 无文件恶意软件

无文件恶意软件实际上不是另一种类型的恶意软件,而是有关如何利用和持久化它们的更多信息. 传统的恶意软件使用文件系统来传播和感染新系统. 无文件恶意软件现在占所有恶意软件的50%以上并继续增长,并且是不直接使用文件或文件系统的恶意软件. 相反,它们仅在内存中使用和传播,或者使用其他“非文件” OS对象恶意软件和电脑病毒有什么区别?,例如注册表项,API或计划任务.

许多无文件攻击首先使用现有的合法程序作为新的“子进程”,或者使用内置在操作系统中的现有合法工具(例如Microsoft的PowerShell). 最终结果是,更难以检测和阻止无文件攻击. 如果您还不熟悉常见的无文件攻击技术和程序,那么如果您想从事计算机安全性工作,那么应该这样做.

7. 广告软件

如果幸运的话,您接触到的唯一恶意软件程序就是广告软件,该软件试图将受感染的最终用户暴露给不受欢迎的潜在有害广告. 常见的广告软件程序可能会将用户的浏览器搜索重定向到外观相似的网页,其中包含其他产品的促销信息.

8. 软件

软件通常由想要检查其他人的计算机活动的人使用. 当然,在有针对性的攻击中,分子可以使用软件记录受害者的击键并获取密码或知识产权.

广告软件和软件程序通常最容易删除,通常是因为它们的意图没有其他类型的恶意软件那么有害. 找到恶意可执行文件并阻止其执行-完成.

比起实际的广告软件或软件,更大的担忧是它用来利用计算机或用户的机制,而不论它是社会工程,未打补丁的软件,还是其他十二种根本原因. 这是因为尽管软件或广告软件程序的意图不像后门远程访问木马那样恶意,但它们都使用相同的方法进行入侵. 广告软件/软件程序的存在应作为对设备或用户的警告. 有一些弱点需要在真正的坏消息出现之前加以纠正.

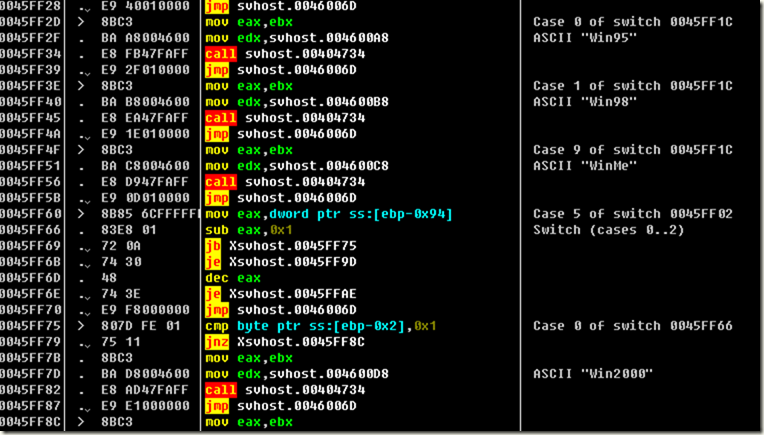

查找并删除恶意软件

如今,许多恶意软件程序最初都是木马或蠕虫,但随后的僵尸网络使攻击者能够真正访问受害者的计算机和网络. 许多高级持久威胁(APT)攻击都是以这种方式开始的: 他们使用木马来进入数百或数千家公司. 绝大多数恶意软件旨在直接从银行帐户中窃取资金,或通过窃取密码或身份间接窃取资金.

如果幸运的话,可以使用Microsoft的Autoruns,Microsoft的Process Explorer或Silent Runners之类的程序来查找恶意可执行文件. 如果恶意软件程序隐身,则必须首先从内存中删除隐藏的组件(如果可能),然后继续对程序的其余部分进行故障排除. 通常恶意软件和电脑病毒有什么区别?,您将Microsoft Windows引导到安全模式或通过其他方法启动,删除可疑的不可见组件(有时只是将其重命名),并运行良好的防病毒扫描程序几次,以在删除不可见部分之后清理其余部分.

不幸的是,查找和删除单个恶意软件程序组件可能是一种愚蠢的方法. 容易出错和遗漏组件. 另外,您也不知道恶意软件程序是否已对系统进行了修改以使其再次完全可信赖. 除非您接受了有关清除恶意软件和取证的培训,否则请备份数据(如果需要),格式化驱动器,以及在计算机上发现恶意软件时重新安装程序和数据. 修补它,并确保最终用户知道恶意软件已进行了哪些更改.

本文来自电脑杂谈,转载请注明本文网址:

http://www.pc-fly.com/a/jisuanjixue/article-160910-1.html

-

-

刘炟

刘炟现在见俄打击有效抢风头

-

-

杨鹏

杨鹏这样比较太简单了

-

姬夷

姬夷

-

PCM音频采样率转换方法和装置

PCM音频采样率转换方法和装置 Bash漏洞收集

Bash漏洞收集 windows xp sp3 最新补丁全集 雨林木风 Windows XP SP3 安装版 YS8.0

windows xp sp3 最新补丁全集 雨林木风 Windows XP SP3 安装版 YS8.0 基于性能下降数据和竞争性失败分析的可靠性评估

基于性能下降数据和竞争性失败分析的可靠性评估

>我自愿为国家尊严而战