一定程度上能防范缓冲区溢出攻击的措施有哪些_溢出攻击_防范风险措施有差距

电脑杂谈 发布时间:2019-06-23 03:07:01 来源:网络整理

浅论计算机网络安全与防范措施

作者: 王政;白向伟

摘要: 在今天,计算机和网络技术的发展异常迅猛,互联网使人们拉近了距离,让联系变得越来越快捷、方便和紧密。但同时,网络安全问题,也日益成为人们密切关注的问题之一。本文重点分析了几种常见的影响计算机网络安全的因素并在此基础上提出了几点关于网络安全的防范措施。

Abstract: In nowadays, the development of computer and network technology is so rapid and the Internet has made people more close, made contact become more and more quick, convenient and close. But at the same time, the problem of network security also becomes the concern. This paper analyzes some common factors that influence computer network security and proposes some suggestions for network security precautions.

关键词: 网络安全;防范措施

Key words: network security;preventive measures

中图分类号:TP393文献标识码:A文章编号:1006-4311(2010)28-0149-01

1计算机网络安全的含义

网络安全的具体含义会随着“角度”的变化而变化。比如:从用户(个人、企业等)的角度来说,他们希望涉及个人隐私或商业利益的信息在网络上传输时受到机密性、完整性和真实性的保护,避免其他人或对手利用、冒充、篡改、抵赖等手段侵犯用户的利益和隐私。而从运营商的角度来说,主要是对本地网络的信息访问、读写等操作受到保护和控制,避免出现病毒、非法存取、拒绝服务和网络资源被非法占用和非法控制等威胁,制止和防御网络“黑客”的攻击。

我们看到目前这些重要的法规,像《国家安全法》、《网络安全法》、《网络产品和服务安全审查办法》等等,里面对于网络安全的要求家扩为“安全可控”、“安全可信、“安全性”和“可控性”,这些高度概括的概念,我们要看它是不同的层面上,或者不同维度的。齐向东表示,作为国内最大的互联网安全公司,360希望引领传统安全向下一代安全演进的重要方向,360将以安全协同的创新理念,协助构建自主可控的安全保密新体系一定程度上能防范缓冲区溢出攻击的措施有哪些,为维护国家的信息安全做出自己贡献。(1) 安全与保密是一个问题的两个方面,安全主要指防止外部对网络的攻击和入侵,保密主要指防止网络内部信息的泄漏。

2网络安全面临的威胁

影响计算机网络安全的因素很多,概括起来,主要有以下几个方面:

2.1 系统漏洞威胁系统漏洞也称为陷阱或系统缺陷,它往往是由系统的设计者和开发者,为了在用户失去对系统的所有访问权时仍能进入系统而有意设置的。包括:端口威胁、不安全服务、配置和初始化。

2.2 物理威胁物理威胁在网络中是最难控制的,它有可能来源于外界的有意或者是无意的破坏。常见的物理威胁有偷窃、废物搜寻和活动等。

2.3 身份鉴别威胁身份鉴别是指计算机对用户是否有权使用它的一种判断过程。身份鉴别在计算机系统当中普遍存在,但实现形式却有所相同。身份鉴别的安全威胁主要有口令圈套、口令破解和算法缺陷等。

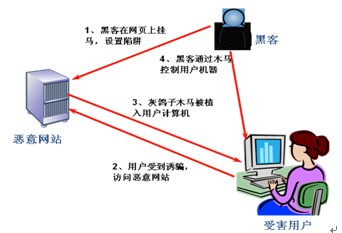

2.4 病毒和黑客威胁病毒是一段可执行的恶意程序,它可以对计算机的软件和硬件资源进行破坏。常见的有木马病毒和蠕虫病毒。黑客是指非法入侵他人计算机系统的人,黑客威胁是目前网络的又一大威胁 。

3网络安全的防范措施

3.1 防火墙技术防火墙是一种网络安全部件,通过预定义的安全策略,对内外网通信强制实施访问控制。这种安全部件处于被保护网络和其他网络的边界,接收进出被保护网络的数据流,并根据防火墙所配置的访问控制策略进行过滤或做出其他操作,防火墙系统不仅能保护自身网络资源不受外部的入侵,而且还能拦截被保护网络向外传送有价值的信息。

3.2 网络入侵检测技术网络入侵检测技术,即网络实时监控技术,它的技术特点是入侵检测是对入侵行为的发觉。它通过硬件或软件对网络上的数据流进行实时检测,并与系统中的入侵特征进行验证,如果有违反安全策略的行为或被攻击的迹象,就立即根据用户预先设置好的动作做出响应,如切断网络连接,或通知防火墙系统对访问控制策略进行调整,将入侵的数据包过滤掉,阻止入侵者进一步行动。 根据对收集到的信息进行识别和分析所采用的原理不同,入侵检测大致分为异常入侵检测和误用入侵检测。利用网络入侵检测技术可以实现网络安全检测和实时攻击识别,但它只能作为网络安全的一个重要部件,它往往需要通过和防火墙系统的结合,来实现一个完整的网络安全解决方案。

aes是一个迭代的、对称密钥分组的密码,它可以使用128、192 和 256 位密钥,并且用 128 位(16字节)分组加密和解密数据。4一定程度上能防范缓冲区溢出攻击的措施有哪些,aes 是一个迭代的、对称密钥分组的密码,它可以使用128、192 和 256 位密钥,并且用 128 位(16字节)分组加密和解密数据。用户使用数字证书向云管理系统进行身份认证,并使用对称密钥在本地加密云中存储的数据,同时使用证书公钥加密对称密钥,然后将加密后的数据传到云中进行存储。

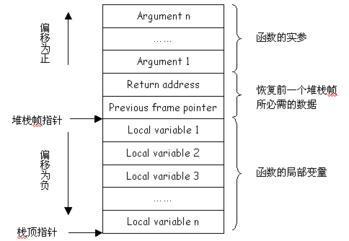

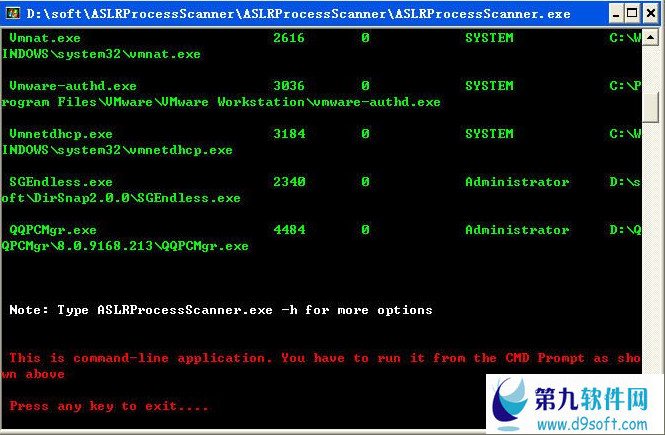

3.4 网络安全扫描技术网络安全扫描技术是一类重要的网络安全技术。通过对网络的扫描,网络管理员可以了解网络的安全配置和运行的应用服务,及时发现安全漏洞,客观评估网络风险等级,并采取相应的防范措施,来降低系统的安全风险而发展起来的一种安全技术。利用安全扫描技术,不仅可以对局域网、Web站点、主机操作系统、系统服务以及防火墙系统的安全漏洞进行扫描,而且系统管理员还可以了解在运行的网络系统中是否存在不安全网络服务,在操作系统上是否存在可能导致遭受缓冲区溢出攻击或者拒绝服务攻击的安全漏洞,还可以检测主机系统中是否被安装了程序,防火墙系统是否存在安全漏洞和配置错误等。安全扫描技术与防火墙、入侵检测系统互相配合,能够有效提高网络的安全性。

4结束语

目前,cncert 作为我国网络安全应急体系的核心协调机构,通过组织网络安全企业、学校、民间团体和研究机构,协调骨干网络运营单位、域名服务机构和其他应急组织等,构建我国互联网安全应急体系,共同处理各类互联网重大网络安全事件。按照《办法》,网络借贷信息中介机构该当按照国家网络安全相关规定和国家信息安全等级保护制度的要求,开展信息零碎定级备案和等级测试,具有完善的防火墙、入侵检测、数据加密以及灾难恢复等网络安全设备和管理制度,建立信息科学管理、科学风险管理和科学审计有关制度,配置充足的资源,采取完善的管理控制措施和技术手腕保障信息零碎安全稳健运转,保护出借人与借款人的信息安全。从督察情况看,各地普遍出台加强校园足球工作的制度文件,从加强组织领导、加大资金投入、强化师资队伍和场地建设、完善安全风险防范制度、完善教学训练竞赛体系等方面强化措施,全力推进校园足球普及发展。

参考文献:

[1]葛秀慧.计算机网络安全管理(第2版).清华大学出版社,2008,(5).

[2]王建平.网络安全与管理.西北工业大学出版社,2008,(4).

本文来自电脑杂谈,转载请注明本文网址:

http://www.pc-fly.com/a/jisuanjixue/article-107781-1.html

使用xmltodict分析XML文件

使用xmltodict分析XML文件 深度win7精简版玩lol电脑显示器闪屏的解决方法

深度win7精简版玩lol电脑显示器闪屏的解决方法 JSP页面中的三种代码注释方法

JSP页面中的三种代码注释方法 二叉树-二叉搜索树的添加,删除和搜索

二叉树-二叉搜索树的添加,删除和搜索

到时候什么国际法