常见的计算机病毒的种类及特点

电脑杂谈 发布时间:2019-06-11 05:15:31 来源:网络整理

系统病毒

系统病毒的前缀为:Win32、PE、Win95、W32、W95等。这些病毒的一般共有的特性是可以感染windows操作系统的 *.exe 和 *.dll 文件,并通过这些文件进行传播。如CIH病毒。

蠕虫病毒

蠕虫病毒的前缀是:Worm。这种病毒的共有特性是通过网络或者系统漏洞进行传播,很大部分的蠕虫病毒都有向外发送带毒邮件,阻塞网络的特性。比如冲击波(阻塞网络),小邮差(发带毒邮件) 等。

黑客病毒

木马病毒其前缀是:Trojan,黑客病毒前缀名一般为 Hack 。木马病毒的共有特性是通过网络或者系统漏洞进入用户的系统并隐藏,然后向外界泄露用户的信息,而黑客病毒则有一个可视的界面,能对用户的电脑进行远程控制。木马、黑客病毒往往是成对出现的,即木马病毒负责侵入用户的电脑,而黑客病毒则会通过该木马病毒来进行控制。现在这两种类型都越来越趋向于整合了。一般的木马如QQ消息尾巴木马 Trojan.QQ3344 ,还有大家可能遇见比较多的针对网络游戏的木马病毒如 Trojan.LMir.PSW.60 。这里补充一点,病毒名中有PSW或者什么PWD之类的一般都表示这个病毒有盗取密码的功能(这些字母一般都为“密码”的英文“password”的缩写)一些黑客程序如:网络枭雄(Hack.Nether.Client)等。

脚本病毒

脚本病毒的前缀是:Script。脚本病毒的共有特性是使用脚本语言编写,通过网页进行的传播的病毒,如红色代码(Script.Redlof)。脚本病毒还会有如下前缀:VBS、JS(表明是何种脚本编写的),如欢乐时光(VBS.Happytime)、十四日(Js.Fortnight.c.s)等。

宏病毒

凡是只感染word97及以前版本word文档的病毒采用word97做为第二前缀,格式是:macro.word97。凡是只感染word97以后版本word文档的病毒采用word做为第二前缀,格式是:macro.word。凡是只感染excel97以后版本excel文档的病毒采用excel做为第二前缀,格式是:macro.excel,依此类推。

后门病毒

后门病毒的前缀是:Backdoor。该类病毒的共有特性是通过网络传播,给系统开后门,给用户电脑带来安全隐患。

种植程序病毒

计算机病毒具有寄生、隐蔽、潜伏、传染、不可预见、破坏等特性,有系统病毒、蠕虫病毒、木马病毒、脚本病毒、后门病毒等,借助邮件、即时通讯、浏览器,改造和破坏正常运行系统的进程、文件、密码、器件、资源,改造为病毒的目标程序,实现不可告人目的。(2)复制%systemroot%\system32\lpk.dll到游戏目录,并命名为elementqpw.dll,再在游戏目录释放qpwgamerecord.dll和lpk.dll,使游戏启动时自动加载病毒动态库。至于病毒可能释放驱动的其它位置,如:系统根目录、%program files%internet explorer/plugins目录、当前用户temp目录、%windows%/temp目录.....,用户也应采取恰当防护措施电脑病毒具有什么特点,禁止外来程序在上述目录下创建.sys文件。

破坏性程序病毒

破坏性程序病毒的前缀是:Harm。这类病毒的共有特性是本身具有好看的图标来诱惑用户点击,当用户点击这类病毒时,病毒便会直接对用户计算机产生破坏。如:格式化C盘(Harm.formatC.f)、杀手命令(Harm.Command.Killer)等。

玩笑病毒

玩笑病毒的前缀是:Joke。也称恶作剧病毒。这类病毒的共有特性是本身具有好看的图标来诱惑用户点击,当用户点击这类病毒时,病毒会做出各种破坏操作来吓唬用户,其实病毒并没有对用户电脑进行任何破坏。如:女鬼(Joke.Girl ghost)病毒。

捆绑机病毒

dropper,危害级别:6,说明:中文名称—“释放病毒的程序”,是指不属于正常的安装或自解压程序,并且运行后释放病毒并将它们运行。5、捆绑法,把木马和正常的程序捆绑在一起,在有人运行表面正常程序的同时,木马也就运行了.....这个捆绑的程序可以是:图片,电影,音乐,游戏外挂等等等。使用一个"聪明"的哑终端就是说程序和数据驻留在服务器上但却在工作站上运行.所有安装在工作站上的是一份windows拷贝以及一些指向驻留在服务器上的应用程序的图标.当你点击一个图标运行程序时,这个程序将使用本地的资源来运行,而不是消耗服务器的资源.这比你运行一个完全的哑终端程序对服务器造成的压力要小得多.。

以上为比较常见的病毒前缀,有时候我们还会看到一些其他的,但比较少见,这里简单提一下:

DoS:会针对某台主机或者服务器进行DoS攻击;

该溢出脚本病毒通过网页挂马的方式传播,会利用swf漏洞binary 。“红色代码”是利用了微软iis服务器软件的漏洞(idq.dll远程缓存区溢出)来传播,sql蠕虫王病毒则是利用了微软的系统的一个漏洞进行大肆攻击。系统ie一键自动设置1.0 绿色版 系统ie一键自动设置工具是一款帮助用户设置系统ie的工具,可以全自动设置ie的上网方案,工具没有复杂的设置,打开程序之后,点击一键设置,工具会自动完成系统ie的设置操作。

HackTool:黑客工具,也许本身并不破坏你的机子,但是会被别人加以利用来用你做替身去破坏别人。

由于该病毒的变种数量较多,每一个变种生成的文件位置都不一样,因此手工清除这个病毒并不是很方便,建议大家升级杀毒软件到最新版原先对此病毒进行查杀。通过采用国际权威的木马查杀引擎及自行研制的云引擎查杀技术,把整个互联网变成一个巨大的云杀毒平台,在联网状态下,使用腾讯自研的云查杀技术,查杀木马病毒更全面,而使用国际上领先技术的趋势科技的本地查杀,则保证了更的查杀效果,双重保障让恶意木马病毒无藏身之地。病毒加壳虽然可以逃过一些杀毒软件的查杀,但是却逃不过杀毒软件的内存杀毒,不过可以定位内存特征码,再修改即可过内存查杀。

常见的计算机病毒的种类及特点二

计算机病毒具有以下几个特点:

计算机网络

寄生性

计算机病毒寄生在其他程序之中,当执行这个程序时,病毒就起破坏作用,而在未启动这个程序之前,它是不易被人发觉的。

传染性

2、计算机病毒破坏过程:最初病毒程序寄生在介质上的某个程序中,处于静止状态,一旦程序被引导或调用,它就被激活,变成有传染能力的动态病毒,当传染条件满足时,病毒就侵入内存,随着作业进程的发展,它逐步向其他作业模块扩散,并传染给其他软件。艾滋病病毒感染者虽然外表和正常人一样,在没有采取保护措施的情况下与已感染艾滋病但下与已感染艾滋病但1他们的血液、精液、阴道分泌物、皮肤黏膜破损或炎症溃疡的渗出液里都含有大量的艾滋病病毒,乳汁也含有病毒,且具有很强的传染性,唾液、泪水、汗液和尿液中也有病毒电脑病毒具有什么特点,但病毒含量很少不足以传染。熊猫烧香是一种恶性的计算机病毒,其与灰鸽子不同,是一种经过多次变种的“蠕虫病毒”变种,2006年10月16日由25岁的中国湖北武汉新洲区人李俊编写,拥有感染传播功能,2007年1月初肆虐网络,它主要通过下载的档案传染,受到感染的机器文件因为被误携带间接对其它计算机程序、系统破坏严重。

潜伏性

有些病毒像定时一样,让它什么时间发作是预先设计好的。比如黑色星期五病毒,不到预定时间一点都觉察不出来,等到条件具备的时候一下子就爆炸开来,对系统进行破坏。一个编制精巧的计算机病毒程序,进入系统之后一般不会马上发作,因此病毒可以静静地躲在磁盘或磁带里呆上几天,甚至几年,一旦时机成熟,得到运行机会,就又要四处繁殖、扩散,继续为害。潜伏性的第二种表现是指,计算机病毒的内部往往有一种触发机制,不满足触发条件时,计算机病毒除了传染外不做什么破坏。触发条件一旦得到满足,有的在屏幕上显示信息、图形或特殊标识,有的则执行破坏系统的操作,如格式化磁盘、删除磁盘文件、对数据文件做加密、封锁键盘以及使系统死锁等。

隐蔽性

计算机病毒具有很强的隐蔽性,有的可以通过病毒软件检查出来,有的根本就查不出来,有的时隐时现、变化无常,这类病毒处理起来通常很困难。

破坏性

计算机中毒后,可能会导致正常的程序无法运行,把计算机内的文件删除或受到不同程度的损坏 。通常表现为:增、删、改、移。

可触发性

计算机病毒具有寄生、隐蔽、潜伏、传染、不可预见、破坏等特性,有系统病毒、蠕虫病毒、木马病毒、脚本病毒、后门病毒等,借助邮件、即时通讯、浏览器,改造和破坏正常运行系统的进程、文件、密码、器件、资源,改造为病毒的目标程序,实现不可告人目的。此病毒具有亲神经性,感染后可长期潜伏于脊髓神经后根神经节的神经元内,当抵抗力低下或劳累,感染,感冒发烧,生气上火等,病毒可...。网友们最近要对一个“虎虎生威”病毒的最新变种提高警惕,瑞星发布的预警显示,该病毒集木马下载器、感染型病毒、黑客后门等病毒于一体,利用驱动技术躲避安全软件查杀,隐蔽性强,破坏性大,用户电脑一旦中毒将遭到致命性破坏。

本文来自电脑杂谈,转载请注明本文网址:

http://www.pc-fly.com/a/jisuanjixue/article-105187-1.html

-

-

何羿

何羿可以么

史上最全 69 道 Spring 面试题和答案

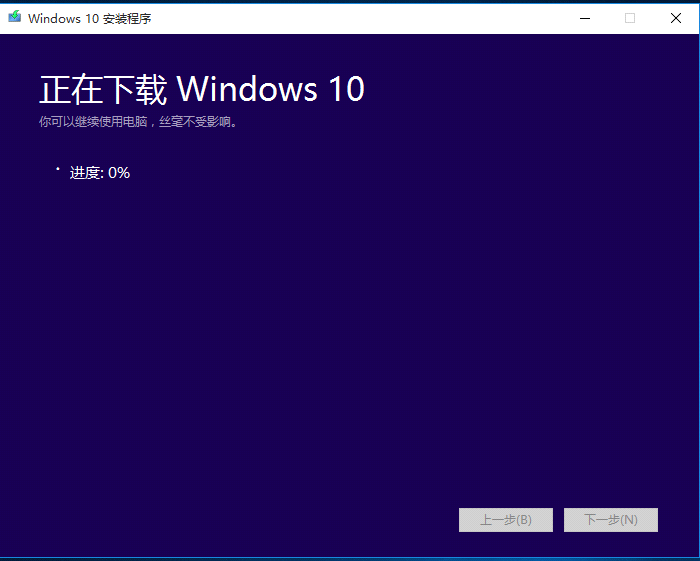

史上最全 69 道 Spring 面试题和答案 Windows8/8.1中文版电脑系统升级方法指导(图)

Windows8/8.1中文版电脑系统升级方法指导(图) 笔记本电脑排行,追求性能的首选还是这一款

笔记本电脑排行,追求性能的首选还是这一款 代码的注解 jsp

代码的注解 jsp

不喜欢舒淇