覆盖远不止OWASP十大攻击,WAF防御力凸显

电脑杂谈 发布时间:2019-05-26 11:17:53 来源:网络整理

应用威胁现状正在迅速发展。多年来,用户一直利用Web浏览器等常用工具使用互联网应用。任何时候,都需要支持2-5个Web浏览器,应用开发和测试框架的多样性也相对有限。例如,几乎所有的都是使用SQL语言创建的。令人遗憾的是,就在不久前,为了窃取、删除并修改数据,黑客已经开始滥用应用了。他们以不同方式利用应用,主要是欺骗应用用户、注入或远程执行代码。不久之后,名为Web应用防火墙(WAF)的商业化解决方案出现了,该团体为此创建了开放Web应用安全项目(OWASP),用于设置并维护安全应用的标准和方法。

基本应用防护措施

OWASP十大攻击列表为防御最常见和最致命的威胁和可能导致漏洞的应用配置错误的防护措施提供了出发点、检测战术和缓解措施。此列表可以作为应用安全行业的行业标杆,并定义了WAF所需的基本功能。

此外,还有其他针对Web应用的常见攻击,如:CSRF、点击劫持、Web抓取和文件包含(RFI/LFI)。

确保现代应用安全的挑战

目前,应用不仅仅只是基于Web的。还有许多云应用、移动应用、API,甚至是最新架构中的单个功能,都可以创建、修改并处理数据,因此必须进行同步和监督。新技术和框架为应用生命周期带来了新的挑战。包括DevOps、容器、物联网(IoT)、开源工具和API等。

各种技术位置的分散为信息安全人员和不能再依赖“一刀切”方法的解决方案厂商都带来了非常复杂的挑战。为了最大限度地减少误报并优化客户体验,解决方案必须了解所保护的应用所处的业务环境。

对于使用者来说,即使无法阻挡黑客大赛中暴露的手机漏洞问题,他们也应当将手机升级到最新的操作系统。2.存在漏洞的机器无处不在,在微软提供修复补丁之前,几乎所有计算机都存在漏洞,都是黑客攻击的潜在目标。黑客组合使用该漏洞组合可以分为三步:依次为探、改、破。

因此,应用必须得到充分保护,防御不断增多的攻击方法和攻击源,并且必须能够在缓解自动攻击时实时做出有把握的决策。其结果就是增加了人工劳动和运维成本,同时降低了整体的安全性。对安全厂商而言,需要克服的挑战更多。

挑战1:机器人程序管理

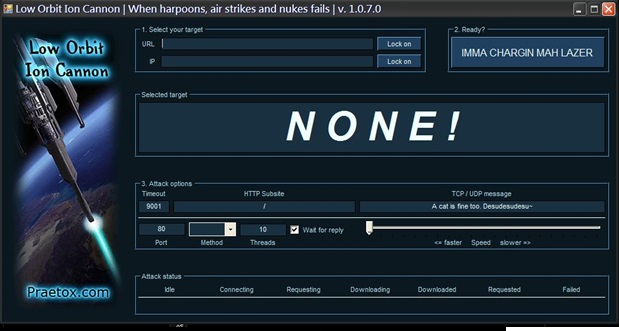

根据RadwareWeb应用安全报告,几乎60%的互联网流量都是机器人程序生成的,其中一半流量是由“不良”机器人程序造成的。企业不得不增加网络容量来满足这些虚拟需求。准确区分人为流量和机器人程序生成的流量以及准确区分“良性”机器人程序(如搜索引擎和比价服务)和“不良”机器人程序可以极大地节省成本并提高客户体验loic攻击流程。

现在,机器人程序并不会放你一马,他们可以模仿人类行为,绕过CAPTCHA和其它质询。此外,动态IP攻击会让基于IP的防护措施失效。通常情况下,可以处理客户端JavaScript的开源开发工具(如Phantom JS)会被滥用,发起暴力破解、证书填充、DDoS和其它自动的机器人程序攻击。

为了有效管理机器人程序生成的流量,就需要对流量源进行唯一标识(就像指纹)。由于机器人程序攻击采用了多个事务,指纹就可以帮助企业追踪可疑活动,确定违规分数,并以最小的误报率做出有把握的拦截/允许决策。

挑战2:保护API

许多应用可以从与API交互的服务中采集信息和数据。当通过API传输敏感数据时,50%以上的企业在检测网络攻击时既不会检查API也不保护API。

常见的API用例有:

•IoT集成

•机器对机器通信

•无服务器环境

•移动应用

•事件驱动应用

API漏洞类似于应用漏洞,包括注入、协议攻击、参数篡改、无效重定向和基于机器人程序的攻击。专用API网关可以确保通过API进行交互的应用服务的安全互操作性。然而,他们不能提供WAF所提供的端到端应用安全以及必要的安全控制,如HTTP解析、L7层ACL管理、JSON/XML有效负载的解析和验证、模式执行和对OWASP十大漏洞的全面覆盖。这可以通过采用主动和被动安全模型提取并检查关键API值来实现。

挑战3:拒绝服务

边界代数算法 边界代数多边形填充算法是一种基于积分思想的矢量格式向栅格格式转换算法,它适合于记录拓扑关系的多边形矢量数据转换为栅格结构。 3-* 5)边界代数算法(baf-boundary algebra filling) 边界代数多边形填充算法是一种基于积分思想的矢量格式向栅格格式转换算法,它适合于记录拓扑关系的多边形矢量数据转换为栅格结构。当你需要考虑为基础设施添加容量以满足流量需求时,应用性能数据可以告诉你你的优化措施的确起作用了。

Radware WAF向攻击缓解设置发送攻击信息

挑战4:持续安全

一般七天修改一次,修改标题不要太过于频繁,最多7天内不要超过两次,因为你每修改一次标题,淘宝就要对你的宝贝进行重新收录,这相当于增大淘宝服务器的负担,如果修改得过于频繁,淘宝会不爽,这是其一,修改过于频繁会导致淘宝误认为你的宝贝有问题,这是其二。3、干预手段失效:积分墙、肉刷、机刷等干预手段频繁失效,app应用频繁被锁榜、下架、清词,苹果一直在释放竞价广告的信号。5.1 苹果可能在任何时间,不时有或没有事先通知你(a)修改应用内购买api,包括修改或删除任何特性或功能,或者(b)修改、轻视、补发或再版应用内购买的api。

一些人力求获取更大的可见性,因此他们意识到了风险。然而,这并不总是可行的,强劲的应用防护措施必须利用可以映射应用资源的机器学习功能分析可能的威胁,并在进行应用修改时创建和优化安全策略。

总结

他说,面对即将到来的英国退欧对欧盟国际地位和未来活力都造成威胁,欧盟更应当努力在国际舞台上扮演更为积极的角色。霸王2(overlord ii)延续了前作的好评,这这款游戏中,你仍然将扮演反派,相比前作,本作的战斗场面更庞大、服从玩家的喽罗种类更多、画面也更加美丽。作为物联网数据和应用程序的一大贡献者,智能手机也面临着黑客攻击的威胁。

幸运的是,现在人工智能可以助我们一臂之力。基于机器学习的算法提供了实时的适应性防护措施,可以防御针对应用的最复杂威胁。他们还可以自动更新安全策略,保护Web应用、移动应用、云应用以及API的安全,同时不会产生误报。

在全球化服务方面,该白皮书认为,虽然国内云通信厂商目前在全球服务能力方面,与美国同类厂商还存在巨大的差距,但报告也指出了我国移动应用领域的“出海潮”,给云通信厂商的海外客户获取提供了巨大的想象空间……基于这一系列现状分析,白皮书对于im云通信领域未来发展也明确指出了这三大发展趋势:1. 基于ip的融合通信将逐渐取代单一的运营商业务。在全球化服务方面,该白皮书认为,虽然国内云通信厂商目前在全球服务能力方面,与美国同类厂商还存在巨大的差距,但报告也指出了我国移动应用领域的“出海潮”,给云通信厂商的海外客户获取提供了巨大的想象空间……基于这一系列现状分析,白皮书对于im云通信领域未来发展也明确指出了这三大发展趋势:1. 基于ip的融合通信将逐渐取代单一的运营商业务。在全球化服务方面,该白皮书认为,虽然国内云通信厂商目前在全球服务能力方面,与美国同类厂商还存在巨大的差距,但报告也指出了我国移动应用领域的“出海潮”,给云通信厂商的海外客户获取提供了巨大的想象空间……基于这一系列现状分析,白皮书对于im云通信领域未来发展也明确指出了这三大发展趋势:1. 基于ip的融合通信将逐渐取代单一的运营商业务。

本文来自电脑杂谈,转载请注明本文网址:

http://www.pc-fly.com/a/jisuanjixue/article-101454-1.html

高性能计算集群(HPC_CLUSTER)

高性能计算集群(HPC_CLUSTER) PHP 7.0 + MySQL网站开发过程示例

PHP 7.0 + MySQL网站开发过程示例 Tomcat logs文件夹下不同文件的意义

Tomcat logs文件夹下不同文件的意义 自然界期刊: 研究发现寨卡病毒感染机制

自然界期刊: 研究发现寨卡病毒感染机制

这种小白文盛行