4G LTE网络暴露出安全漏洞!用户流量很容易被劫持!

电脑杂谈 发布时间:2020-07-20 11:22:05 来源:网络整理

E安全,7月3日. 来自德国波鸿的鲁尔大学和美国纽约大学的一组研究人员最近发布了一份研究论文,声称该文件位于LTE数据链路层(Data Link Layer,也称为第二层)中,存在于黑客可以利用该协议实施三种攻击方法,劫持用户通信流量并获得用户“网站指纹”. 政治家或新闻工作者是此类攻击的最可能目标.

本文源自E Security

三种攻击方法包括:

本文源自E Security

LTE作为最新的移动通信标准,是数十亿人每天使用的通信基础设施. LTE被设计为实现各种性能目标,例如提供一系列安全功能以提高传输速率和减少网络延迟. 除了常见的使用案例,LTE还与关键基础架构和公共安全通信相关. 这些应用领域都需要灵活的LTE安全规范和实施,因为断电和攻击可能会带来巨大的风险.

尽管LTE规范考虑了多种安全功能,但它仍可能无法预测所有潜在的攻击,甚至无法涵盖实际实现用例中的一系列限制.

aLTEr主动攻击

研究人员之所以将这种主动攻击称为“ aLTEr”反复出现您当前的网络存在链路层劫持,是因为这种攻击具有入侵能力. 在实验中反复出现您当前的网络存在链路层劫持,研究人员修改了DNS数据包以将用户重定向到恶意站点(DNS欺骗).

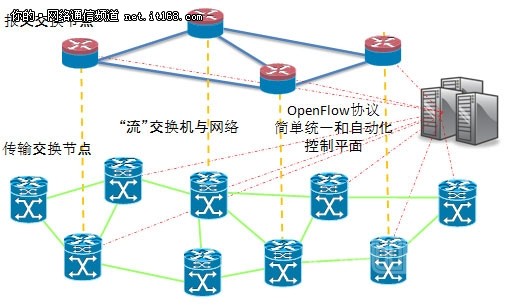

一个名为“ aLTEr”的主动攻击使用LTE用户数据丢失的完整性保护来执行“选择的密文攻击”. LTE网络的数据链路层协议使用AES-CTR加密用户数据,但是由于它不受完整性保护,因此攻击者可以修改消息有效负载.

5G通信也受到aLTEr攻击的影响

除4G网络外,即将到来的5G通信标准也容易受到上述攻击. 研究人员已与GSMA和3GPP的安全团队联系,并且GSMA协会已通知网络提供商并发送了联系信以通知3GPP规范机构.

3GPP安全团队评估了LTE和5G规范,并指出:

“ 5G的独立安全体系结构可以抵抗此类攻击,但是在早期实施过程中,对UP完整性的支持可能有限. 5G将用户平面的完整性保护指定为可选. 要成功防止LTEr攻击,必须配置网络正确地支持UE. ”

3GPP安全团队认为,只有在5G中强制部署完整性保护才是可持续的对策.

这些攻击在现实生活中可行吗?

研究人员表示,使用软件定义(SDR)硬件和开放源LTE堆栈实现已验证了现实商业网络中的上述攻击路径,并相信上述攻击将带来真正的威胁给用户.

研究人员证明,身份映射攻击可以在商业网络上执行. 研究人员在封闭的情况下使用三种不同的设备在Alexa的前50个网站上进行了实验,发现网站指纹攻击的平均检测率约为90%. 黑客需要使用SDR设备和定制软件来发起此类攻击.

ALETr攻击需要使用“黄貂鱼”工具

实施aLETr4攻击所需的设备类似于IMSI陷阱(例如黄貂鱼). 美国执法机构使用这种设备欺骗目标,将手机连接到伪基站. ALETr攻击以类似方式执行. 攻击者需要欺骗受害者以将LTE设备连接到伪基站,然后攻击者的设备会将流量转发到真实基站. 因此,对于这种类型的攻击,与受害者的距离(在2公里之内)非常重要,并且由于需要攻击者在场,因此无法从Internet进行攻击.

alletr攻击和IMSI捕获器之间的区别在于,IMSI捕获器执行被动中间人攻击以确定目标的地理位置信息,而aletr可以修改用户在其设备上看到的内容

建议用户在访问目标网站之前确认网站的HTTPS证书有效.

本文来自电脑杂谈,转载请注明本文网址:

http://www.pc-fly.com/a/tongxinshuyu/article-287014-1.html

-

-

黄米琪

黄米琪加油

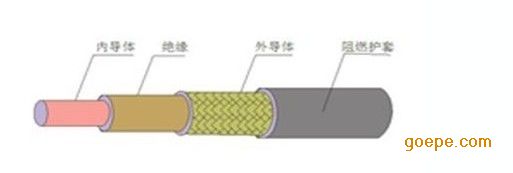

射频电缆_宽频漏泄同轴电缆_漏泄同轴电缆

射频电缆_宽频漏泄同轴电缆_漏泄同轴电缆 合肥短信群发平台青岛市明镜广告为您提供胶南市短信

合肥短信群发平台青岛市明镜广告为您提供胶南市短信 2020-2026年中国互联网+洗煤行业运营模式分析和投资

2020-2026年中国互联网+洗煤行业运营模式分析和投资 优质光缆交接箱生产商_288芯光缆交接箱有多大_144芯光纤交接箱

优质光缆交接箱生产商_288芯光缆交接箱有多大_144芯光纤交接箱

你们以一等人居之很好