记住“特殊”的运营商流量劫持和强有力的广告案例

电脑杂谈 发布时间:2020-07-04 19:05:58 来源:网络整理

由于没有HTTPS,该国最大的政府网站被怀疑被流量劫持,并被恶意弹出窗口涉嫌广告.

分发的文档的屏幕快照记录了整个事件. 在此“ xx医院应用弹出窗口的H5页面上的分钟和诊断建议”中,表明5月10日晚上,一些用户向xx日报反馈并访问xx医院APP /测试以获取相关信息. 其运行和维护. 出现了涉嫌广告.

经过紧急调查,当晚xx日报的技术部门排除了篡改源站点数据的可能性,并且初步诊断是由本地操作员的HTTP劫持引起的.

在第二天早上的紧急会议上讨论之后,他们继续进行调查和验证,主要包括两个方面: 联系反馈用户重现问题现场;并联合第三方安全公司调查源网站数据,该平台是否受到攻击以及是否存在漏洞,检查CDN数据是否已被劫持.

接受调查的用户反馈看起来更加复杂,涉及江苏徐州,河南南阳,新疆克拉玛依,电信,移动WiFi网络和移动4G网络反复出现您当前的网络存在链路层劫持,以及Android和Apple手机. 广告全部为H5页面,主要集中在“一次测试”活动页面上,APP中还有其他H5页面.

与此同时,第三方安全专家调查了源网站,服务器和CDN,没有发现任何问题. 全面的多方调查基本上确定,用户本地操作员的HTTP劫持已导致广告被插入到H5页面中.

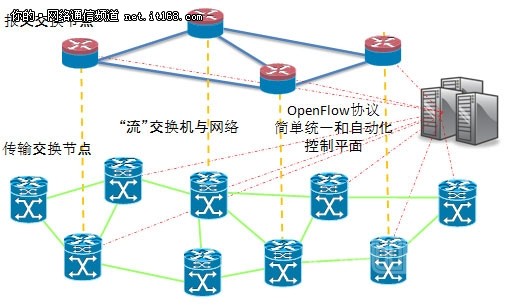

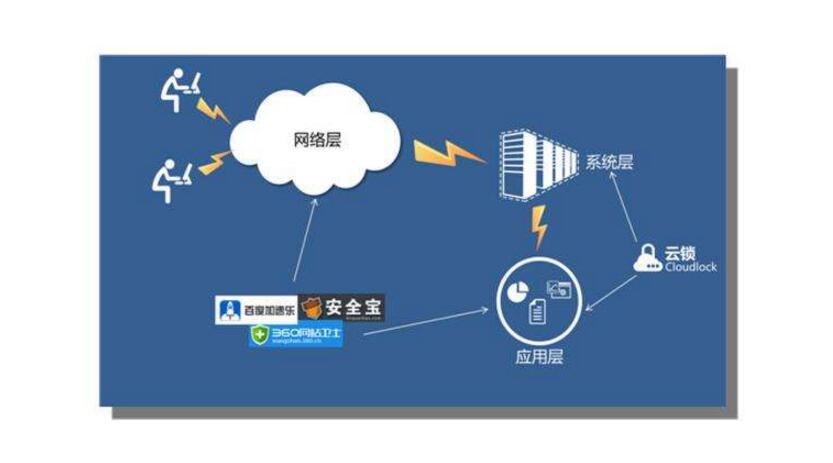

根据报告描述,这可能是网络劫持中非常流行的HTTP注入. 在用户访问普通网站的过程中反复出现您当前的网络存在链路层劫持,链接级别的参与者秘密地移动了他的手和脚,并将广告弹出代码注入到网页的数据包中. 在手机上上网时,每个人通常都能看到一个圆形的交通球,显示您的剩余流量. 这是典型的HTTP注入行为.

HTTP注入的危害不仅像弹出一个小的广告窗口那样简单,它还可以用于涂抹流量和丢弃病毒. 我记得一年前,一个本地运营商以某种方式收到了木马广告. 该木马附带了Flash高风险利用工具,未升级的计算机被称为一个. 即使您主动升级,使用旧Flash插件安装的软件也将成功. 当时,发起了一轮攻击,超过一千万的唯一用户访问了攻击代码,而当地的《英雄联盟》游戏用户则放弃了,因为旧版本的Flash插件已在《英雄联盟》中使用.

此外,我不知道大水是否有崇隆寺,但如果这份报告是由一家普通公司撰写的,恐怕他们无法阻止劫持.

尽管所报告的诊断过程清晰且引人注目,但它缺少最关键的环节-捕获验证. 所有劫持行为都可以在数据包级别观察到,只有在此级别才能用作证据. 例如,在京东15年的案例中,腾讯安全人员抓取该数据包并对其进行分析以定位小动作的路由,并以图片和文字的形式将结果报告给深圳电信,并最终解决了问题. 如果没有真正的证据,则说明该公司的网站被劫持,运营商不是鸟儿.

当然有优点. 例如,对该计划的回应是: “如果将其定位为劫持运营商,则将尽快启动APP和H5页面的HTTPS转换. ”我希望该报告是真实的,有关方面可以尽快执行并给予积极的宣传.

该文档的屏幕截图仍然存在. 昨天上午,某人发布了微博,并被新浪微博首席执行官@来交间转发. 后来,找不到总的微博. 恐怕...

本文为Scream Editor原创,如果转载,请注明原始地址: 记住“特殊”操作员流量劫持强广告案例诊断案例. 有关更多内容,请注意“ Scream Professional Edition” -Pro4hou

本文来自电脑杂谈,转载请注明本文网址:

http://www.pc-fly.com/a/tongxinshuyu/article-268469-1.html

-

-

左宗棠

左宗棠没有女人好睡

计算机显示器具有一种非反射式屏幕.

计算机显示器具有一种非反射式屏幕. 移动机器人地图创建 新浪微博直播

移动机器人地图创建 新浪微博直播 视频认证后如何跟进?

视频认证后如何跟进? 如何将wxImage存储到中,使用C ++?

如何将wxImage存储到中,使用C ++?

我已经放弃了