无线路由MAC地址过滤安全性和可靠性讨论/如何实现,它真的有效,如何防止它

电脑杂谈 发布时间:2020-07-02 03:24:55 来源:网络整理

【内容导航】

对于无线网络管理员,通常认为启用MAC地址过滤可以防止未经授权的无线客户端访问AP并进入Intranet. 这种安全防御确实可以防止某些恶意攻击. 但是,仅仅依靠MAC地址过滤来防止无线攻击者也是不可靠的.

如下图1所示,在Belkin无线路由器中配置了MAC地址过滤. 只允许出现在MAC地址过滤列表中的网卡连接到无线路由器. 我们可以在下图MAC地址过滤右下角的空白栏中输入允许的MAC地址,然后单击“加入”. 然后,要阻止MAC地址,请单击相应列前面的阻止框.

图1在Belkin无线路由器中配置MAC地址过滤

如果您不知道Intranet中其他客户端的地址,为方便起见,您也可以直接在无线路由器的DHCP列表中查看从DHCP获取IP的所有主机的MAC地址. 如下图2所示.

图2查看DHCP用户列表

在完成设置并成功应用设置后,无论是有线客户端还是无线客户端,未经授权的客户端都将无法访问无线路由器,并且将弹出错误消息“无法显示网页”,如图3所示. 同时,未经授权的客户端将无法通过路由器访问外部Internet.

图3设置MAC地址过滤后,非法客户端将无法访问网络

2. 突破MAC地址过滤步骤

由于过滤MAC地址的方法看起来非常有效,因此无线攻击者如何突破无线接入点的MAC地址过滤?这些步骤的如图4所示.

图4突破性的MAC地址过滤步骤

以下四个步骤描述了实现方法.

1. 获取合法的无线客户端MAC地址

最简单的方法是使用Windows版本的Airodump-ng来实现,但是这里是为了扩展思路,我们使用WildPackets OmniPeek软件来实现,在使用之前,我们必须首先选择支持的无线网卡,请参见详细的型号列表,并下载由相应的WildPackets OmniPeek定制的驱动程序. 具体步骤如下:

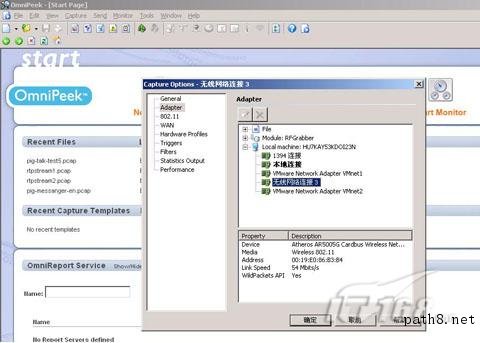

步骤1: 打开WildPackets OmniPeek软件,在“监视器”(Monitor)下拉菜单中选择“监视器选项”,然后在弹出窗口的适配器网卡位置中选择要监视的无线网卡. 在这里,选择“无线网络连接3”. 从下面的驱动程序提示符下可以看到的无线网卡是Atheros AR5005G. 此处使用使用Atheros芯片组的TP-LINK无线网卡. 单击“确定”继续.

图5

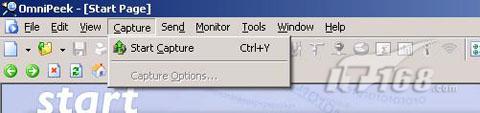

步骤2: 然后在“捕获”(Capture)下拉菜单中选择“开始捕获”(Start Capture),进入捕获部分. 如下图6所示.

图6打开OmniPeek

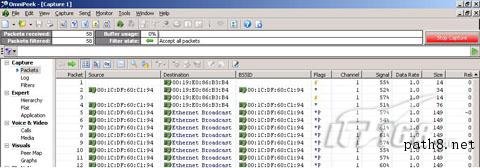

接下来,单击右侧的绿色“开始捕获”按钮以开始捕获无线数据包. 如下图7所示.

图7无线数据包捕获页面

下图是使用Omnipeek抓取数据包的屏幕截图. 此时,您可以看到大量的无线数据包正在快速刷新屏幕.

图8 Omnipeek捕获无线数据包

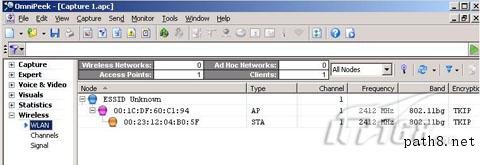

第3步: 在捕获数据包时,单击左列的Wireless子列中的WLAN选项,您将看到下面的图9中所示的内容. 其中,显示为“类型”类型的AP的是当前的无线路由器,显示为STA的是工作站(即连接到AP的合法客户端),以便我们获得其MAC地址.

从下面的图9中可以看到,ESSID Unknown下的00: 1C: DF: 60: C1: 94 Unknown是无线路由器的MAC地址,也可以在NetStumbler等工具中看到. 下面显示的00: 23: 12: 04: B0: 5F是合法的无线客户端MAC地址.

图9查看捕获的无线客户端MAC地址

注意: 为了便于比较,在这里我还将合法无线客户端的接口放在Internet上. 同时,您可以看到下面图10所示的内容. 这里的客户端是Apple笔记本,系统是Mac OS X10.5,当前正在浏览Web.

图10当前的无线客户端工作界面

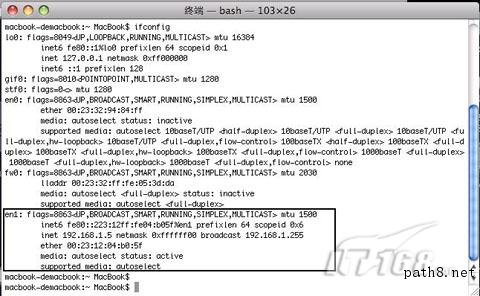

在客户端上打开终端,然后输入ifconfig以查看无线网卡的相应地址. 您可以看到标记为en1的无线网卡的MAC是00: 23: 12: 04: B0: 5F,这是当前连接的目标AP客户端的合法性. 如下图11所示.

图11检查客户端网卡的MAC地址

除了我们上面提到的Omnipeekmac地址过滤有什么用,您还可以使用airodump-ng或O Branch分析Windows下的软件. 您还可以查看当前连接到无线访问点的无线客户端的状态.

或者,您也可以使用Linux下的无线检测工具Kismet. 该工具使用被动检测来自动分析截获的无线数据包. 如果目标AP中存在无线交互流量,Kismet通常会在短时间内分析无线客户端的MAC地址,甚至分析Intranet IP地址段.

2. 更改MAC地址以伪造身份

■在Windows下:

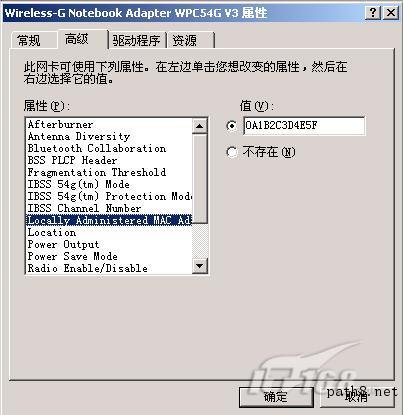

方法1: 如果幸运的话,只要您的无线网卡驱动程序具有此功能,就可以修改无线网卡MAC地址而无需太复杂的方法. 您可以通过在相应的无线网卡属性中选择网卡配置-“高级”来进行检查. 如果显示“本地管理的MAC地址”,则可以在正确的位置输入预先伪造的MAC值并进行确认,如下面的图12所示.

图12在网卡属性页面中修改网卡MAC

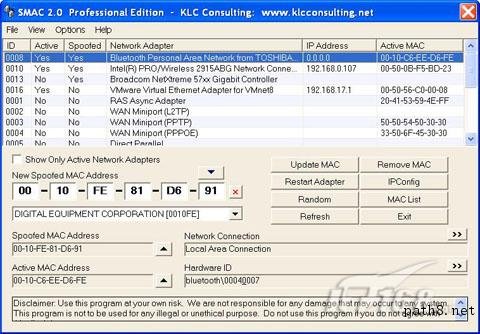

方法2: 虽然修改MAC地址的目的也可以通过修改注册表中的相关键值来实现,但很多时候,使用来自中国台湾的MAC地址修改工具SMAC效率更高

SMAC是一款功能强大且易于使用且直观的Windows MAC地址修改应用程序软件,它使用户可以转换Windows 2000,XP和2003 Server系统上几乎所有网卡的MAC地址,而无需考虑这些卡是否可用. 产品被允许修改. SMAC操作的主要界面如图13所示.

官方网站:

图13 SMAC操作主界面

SMAC的使用方法相对简单,只需在其主界面上单击要修改的网卡,然后在下面的“新欺骗的MAC地址”中输入要伪造的MAC地址,然后单击“更新MAC”在“完成对网卡MAC地址的修改的按钮”上.

■在Linux下:

方法1: 您可以直接使用附带的ifconfig命令来简单地修改MAC地址. 命令如下:

ifconfig eth1硬件以太00: 0D: 13: 01: 1E: 3A

参数说明:

eth1,这是要修改的网卡;

要添加醚,后跟要修改的MAC地址.

方法2: 您还可以使用macchanger,它默认安装在BackTrack 2/3/4 Linux下,后者通常在无线攻击中使用. 例如,如果您的无线网卡是rausb0,则可以使用ifconfig命令查看其MAC地址,并假定虚拟网卡的MAC地址为00: 11: 22: 33: 44: 55,则输入如下:

macchanger -m 00: 11: 22: 33: 44: 55 rausb0

或

macchanger –mac = 00: 11: 22: 33: 44: 55 rausb0

然后重新加载无线网卡.

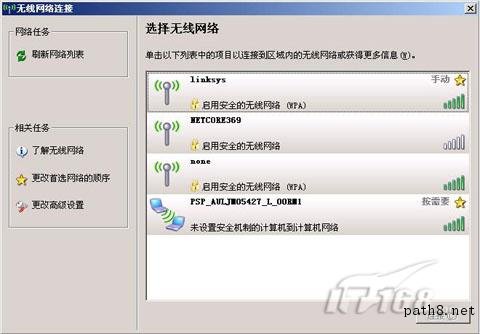

3. 在Windows下设置WPA-PSK连接

对于Windows系统随附的Wireless Zero Configuration服务,您可以通过打开与无线网卡相对应的连接属性(如下图14所示),然后打开“查看可用的无线网络”,搜索附近的无线路由器信号. ”. 作为更广泛的参考,我没有使用TP-LINK,Dlink等无线路由器的默认SSID,而是将SSID设置为none,因此在这里您可以看到SSID为“ none”的无线路由器信号.

图14使用Windows的内置搜索工具进行无线搜索

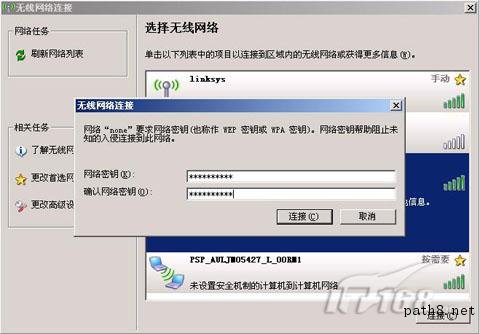

如下图14所示,双击名为“ none”的无线网络,按照提示输入WPA-PSK加密密码,然后单击“连接”进行连接. 关于WPA-PSK密码的破解,您可以参考我以前的文章“用于GPU计算的无线WPA-PSK加密破解教程”,“将PMK哈希用于WPA WPA2高速破解”和其他无线加密破解文章. 我不会在上面花费更多的空间.

图14输入相应的密码以连接到无线路由器

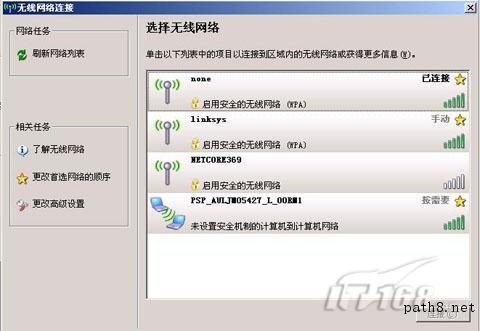

如果正确输入了无线网络连接密码,您将在无线网络列表中看到“已连接”提示. 如下图15所示.

图15成功连接到无线路由器

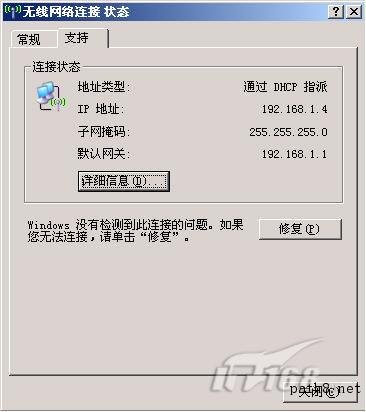

4. 连接到无线访问点

在Windows或Linux下,直接使用无线配置工具连接到无线访问点,您会发现可以连接到外部网络. 这样,无线接入点或无线路由器的MAC地址过滤防御就被打破了. 如下图16所示. 查看无线网卡,我们可以看到已经获得了Intranet IP,即我们已经成功连接到无线路由器.

图16无线网络连接状态

应注意,如果仅使用MAC地址伪造Internet,则Internet将会不稳定,这是正常且不可避免的. 由于两个具有相同MAC地址的客户端出现在无线路由器的内置表中,因此无论哪个客户端发起外部连接请求(例如正常的Internet访问,聊天,下载等),数据包都会同时传输当两个无线客户端以这种方式相互交互时,不可避免地会发生数据包丢失,即网络似乎不稳定.

3. 预防方法

当发现无线网络数据传输不稳定时,可以使用扫描工具扫描无线Intranet计算机,例如nbtscan,可以发现有些计算机具有相同的MAC地址mac地址过滤有什么用,但是由于该计算机名称不同,很容易识别. 通过网络或信号搜索计算机,并及时排除.

对于单个无线节点高级设备,在支持MAC地址过滤的同时,还支持建立MAC地址和IP之间一一对应的ACL(访问控制列表). 使用此类设备可以更有效地应对MAC地址过滤攻击.

由nessus编码

本文来自电脑杂谈,转载请注明本文网址:

http://www.pc-fly.com/a/tongxinshuyu/article-265308-1.html

实力超过日本海军